Professional Documents

Culture Documents

Cellcrypt Informe de Seguridad de Voz - NavGIS Corp.

Uploaded by

Maria Alejandra Velásquez OlarteCopyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

Cellcrypt Informe de Seguridad de Voz - NavGIS Corp.

Uploaded by

Maria Alejandra Velásquez OlarteCopyright:

Available Formats

Cellcrypt

Voice Security Brief | January 2010

Informe de Seguridad de Voz Cellcrypt

Enero 2013

Una Introduccin a la Intercepcin y Seguridad de Llamadas Mviles

INFORME DE SEGURIDAD DE VOZ CELLCRYPT | Enero 2013

Las Llamadas Mviles son Vulnerables

Ataques de alto perfil en llamadas celulares han demostrado que las redes celulares son vulnerables en cuanto a seguridad se refiere. Recientemente, hackers que se hacen llamar a s mismos hackers ticos han expuesto estas vulnerabilidades pblicamente y han, adicionalmente, puesto a disponibilidad de cualquier persona, herramientas y tcnicas para tomar provecho de stas. Todo esto incrementa el riesgo de intercepcin al proporcionar acceso, a muy bajo costo, a equipos de intercepcin para cualquier entidad, incluso criminal, en lugar de estar limitado a profesionales que han utilizado equipos de un alto costo, como suceda anteriormente. El gobierno norteamericano reconoce claramente la nueva naturaleza de estas amenazas. En febrero de 2012, la Agencia Nacional de Seguridad norteamericana (NSA, por sus siglas en ingls) anunci y public la primera versin del Paquete de Funcionalidad Mvil (Mobility Capability Package) para el despliegue de funcionalidades mviles seguras que pueda evolucionar al ritmo de los mercados comerciales actuales, y lograr un equilibrio entre los requerimientos de seguridad y la experiencia del usuario. Adicionalmente, en mayo de 2012, la Agencia de Sistemas de Informacin de Defensa (DISA, por sus siglas en ingls) anunci y dio inicio a su serie de pilotos de comunicaciones mviles clasificadas y no clasificadas. Cellcrypt est activamente involucrada en ambas iniciativas. Ataques de alto perfil en llamadas celulares han demostrado que las redes celulares son vulnerables en cuanto a seguridad se refiere. Recientemente, hackers que se hacen llamar a s mismos hackers ticos han expuesto estas vulnerabilidades pblicamente y han, adicionalmente, puesto a disponibilidad de cualquier persona, herramientas y tcnicas para tomar provecho de stas. Todo esto incrementa el riesgo de intercepcin al proporcionar acceso, a muy bajo costo, a equipos de intercepcin para cualquier entidad, incluso criminal, en lugar de estar limitado a profesionales que han utilizado equipos de un alto costo, como suceda anteriormente. El gobierno norteamericano reconoce claramente la nueva naturaleza de estas amenazas. En febrero de 2012, la Agencia Nacional de Seguridad norteamericana (NSA, por sus siglas en ingls) anunci y public la primera versin del Paquete de Funcionalidad Mvil (Mobility Capability Package) para el despliegue de funcionalidades mviles seguras que pueda evolucionar al ritmo de los mercados comerciales actuales, y lograr un equilibrio entre los requerimientos de seguridad y la experiencia del usuario. Adicionalmente, en mayo de 2012, la Agencia de Sistemas de Informacin de Defensa (DISA, por sus siglas en ingls) anunci y dio inicio a su serie de pilotos de comunicaciones mviles clasificadas y no clasificadas. Cellcrypt est activamente involucrada en ambas iniciativas. El uso de telfonos celulares se ha incrementado notablemente desde que se realizara la primera llamada celular en 1973 convirtindose, hoy en da, en la tecnologa de comunicaciones ms generalizada en el mundo entero con usuarios que exceden los 4 mil millones de lneas. Previo a la llegada de redes celulares

2013 Cellcrypt. Todos los derechos reservados. Todas las dems marcas y nombres de producto son o pueden ser marcas registradas y son utilizadas para identificar productos y/o servicios de sus respectivos dueos. E&OE (WPVSB0113LEV4) 2|P a g e

INFORME DE SEGURIDAD DE VOZ CELLCRYPT | Enero 2013

de segunda generacin (2G) en 1988, las comunicaciones eran anlogas y no encriptadas, con lo cual la intercepcin era muy fcil para cualquier persona utilizando un escner de radio. Desde la introduccin de la tecnologa digital con las redes 2G, ha sido ms difcil interceptar llamadas debido a la codificacin digital y la compresin de datos, as como tambin a la encripcin de llamadas. Sin embargo, a travs del tiempo, investigadores, hackers y criminales han desarrollado mtodos de ataque ms sofisticados y al mismo tiempo se han apalancado en el gran incremento del poder computacional experimentado desde 1988 para aprovechar debilidades en la arquitectura de llamadas celulares. A pesar de que la encripcin estndar desarrollada por los proveedores de telefona mvil promete mantener confidenciales las llamadas, hay una cantidad de debilidades en torno a la implementacin de sta; incluyendo, que la encripcin no se encuentra activa a lo largo de los segmentos ms prolongados de la red, que los algoritmos de encripcin utilizados son dbiles y que hay vulnerabilidades a nivel de manejo de claves. Y aunque los proveedores de telefona mvil pudieran implementar medidas de seguridad para proteger las llamadas celulares cuando la llamada est bajo su control, no estn en capacidad de garantizar la seguridad de las llamadas ms all de los lmites de sus redes. Dado que una llamada internacional puede involucrar a mltiples proveedores a lo largo de la infraestructura de telecomunicaciones en gran cantidad de pases, todos operados por diferentes empresas y subcontratistas, es imposible que un proveedor especfico garantice la seguridad de la llamada al utilizar la infraestructura global pblica existente de telecomunicaciones. Las vulnerabilidades en las comunicaciones mviles pueden suscitarse en mltiples puntos a lo largo del recorrido de la llamada y existen ataques que ya han tomado provecho de cada una de ellas: En el telfono celular de la persona que realiza la llamada o del destinatario de la misma, un dispositivo de tipo fsico o software de intercepcin puede ser instalado maliciosamente. En el segmento de radio entre el telfono celular y la estacin base, equipos de intercepcin pueden escuchar las ondas radiales. En la estacin base o en las estaciones repetidoras pueden instalarse equipos de intercepcin para escuchar llamadas. Dentro de la propia red del operador de telefona mvil (donde la llamada con frecuencia no va encriptada), pueden instalarse equipos/dispositivos de intercepcin, o sistemas de intercepcin legal existentes pueden ser subvertidos, frecuentemente a travs de ataques internos donde se soborna, coacciona o se motiva de algn modo a un empleado para que lleve a cabo el ataque. Este rango de amplitud en los mtodos de ataque hace que las llamadas celulares sean susceptibles a ser interceptadas, pero generalmente estos ataques pueden ser frustrados a travs de dos acciones bsicas: proteger fsicamente el telfono mediante medidas de seguridad para el dispositivo en s; y la utilizacin de encripcin de punto-a-punto donde la llamada es encriptada del lado de la persona que llama y

2013 Cellcrypt. Todos los derechos reservados. Todas las dems marcas y nombres de producto son o pueden ser marcas registradas y son utilizadas para identificar productos y/o servicios de sus respectivos dueos. E&OE (WPVSB0113LEV4) 3|P a g e

INFORME DE SEGURIDAD DE VOZ CELLCRYPT | Enero 2013

desencriptadas nicamente por el destinatario. Por supuesto, en caso de tratarse de informacin Clasificada, debern utilizarse, para comenzar, mtodos alternativos de comunicacin en lugar de telfonos celulares. Para aquellas personas que se preocupan por la seguridad de las comunicaciones, estas vulnerabilidades inherentes significan que la nica manera en que pueden sostener llamadas seguras y estar a salvo de que sus comunicaciones sean interceptadas y escuchadas es utilizando su propio sistema de encripcin puntoa-punto. Asumiendo que las claves se mantienen en secreto y que la encripcin es de alto nivel, an cuando la llamada fuera interceptada, no podra escucharse.

Amenazas Mltiples de Intercepcin

Hay una gran cantidad de mtodos para interceptar llamadas celulares, con tcnicas y equipos que mejoran continuamente. Hay una industria comercial ya madura dedicada a proporcionar soluciones de vigilancia y anti-vigilancia que son utilizadas por gobiernos, militares y agencias de seguridad pblica. Aunque estos sistemas requieren de licenciamiento para operar, inevitablemente parte de la tecnologa e investigacin se subvierte para el uso ilegal de organizaciones criminales, investigadores y hackers. A medida que el costo y la complejidad tcnica de las ondas radiales se reduce y se torna ms accesible a un mayor nmero personas, una nueva dimensin de amenazas surge y se hace presente adems de que los individuos sean activamente el blanco de ataques en la que mltiples llamadas en una ubicacin particular son aleatoriamente capturadas y grabadas para su anlisis posterior. Esta recoleccin de llamadas usualmente predomina alrededor de oficinas de gobierno, distritos financieros, urbanizaciones de celebridades, conferencias polticas y de negocios, distritos de hotelera internacional o cualquier rea de alta densidad de poblacin que pudiera producir conversaciones que contengan datos confidenciales. Con frecuencia, informacin que a primera vista pudiera parecer intrascendente, es en conjunto extremadamente valiosa para los esfuerzos de recoleccin organizada de inteligencia. A continuacin, los mtodos ms comunes de interceptar y escuchar llamadas mviles.

Ataques al Interior del Dispositivo

Un mtodo de intercepcin externo a la misma llamada es el de colocar un dispositivo de escucha (hardware o software) en el telfono celular, el cual monitorea el micrfono y el auricular/altavoz y graba o retransmite las llamadas al atacante. Esta tcnica es ms compleja para los atacantes en el sentido de que deben tener acceso fsico al telfono celular para poder instalar el micrfono oculto. En el caso de software esto involucra la instalacin secreta de software no autorizado en el dispositivo y puede evitarse adoptando medidas sencillas de seguridad

2013 Cellcrypt. Todos los derechos reservados. Todas las dems marcas y nombres de producto son o pueden ser marcas registradas y son utilizadas para identificar productos y/o servicios de sus respectivos dueos. E&OE (WPVSB0113LEV4) 4|P a g e

INFORME DE SEGURIDAD DE VOZ CELLCRYPT | Enero 2013

como por ejemplo utilizando una contrasea para poder obtener acceso al telfono o para autorizar la instalacin/descarga de software en el mismo. Medidas de prevencin ms sofisticadas incluyen la instalacin de software de antivirus o, para organizaciones que utilizan tecnologa de administracin de dispositivos mviles, hacer cumplir las polticas de seguridad corporativas.

Ataques Activos

Este tipo de ataque utiliza un escner de radio para interceptar y manipular las seales de radio entre el telfono celular y la torre de la estacin base. El ataque explota una debilidad particular de algunos sistemas celulares en los que el telfono celular no verifica la autenticidad de la estacin base a la que se conectan. Debido a que los telfonos mviles continuamente escanean ondas radiales y saltan a las estaciones base con la seal ms fuerte, es muy fcil para un escner hacerse pasar por una estacin base legtima ocasionando que los telfonos celulares en el rea se conecten a ste, simplemente transmitiendo una seal ms fuerte. Una vez que un escner obtiene el control de un telfono mvil que se ha conectado a l, est entonces en capacidad de manipular las comunicaciones en un sinfn de formas. Primera y simplemente, puede redirigir todas las llamadas salientes desde el telfono celular a travs de su propio canal de comunicaciones y grabar la llamada. Sin embargo, dado que el telfono celular no est conectado a una estacin base genuina se encuentra desconectado (offline) y por lo tanto no puede recibir llamadas entrantes (la persona que intenta llamar a ese telfono celular usualmente ser transferida al correo de voz o recibir un mensaje de usuario no disponible). En segundo lugar, puede realizar ataques de hombre-en-medio en el que llevan a cabo dos conexiones independientes, una con el telfono mvil (hacindose pasar por una estacin base legtima) y otra con la estacin base legtima (hacindose pasar por el telfono celular). Al estar transmitiendo todas las llamadas y mensajes entre ambos, puede escuchar las llamadas al tiempo que hace creer al telfono celular y estacin base que estn conectados directamente. Debido a que el telfono celular est, en efecto, conectado a una estacin base legtima (aunque a travs de una estacin intermediaria falsa), llamadas tanto entrantes como salientes pueden hacerse/recibirse y ser escuchadas. Si la encripcin estndar (como la utilizada por los operadores de telefona mvil) est siendo utilizada, este tipo de ataque tiene la capacidad de dar instrucciones al telfono celular para que apague su encripcin, evitando as la encripcin normal entre el telfono y la estacin base. La llamada no encriptada es entonces fcilmente escuchada. Este mtodo se denomina ataque activo porque interfiere activamente con las seales radiales y puede ser detectado por los operadores de telefona mvil si tuvieren instalados los equipos de deteccin apropiados. Aunque los sistemas 3G utilizan autenticacin mutua (el telfono mvil 3G verifica que la estacin base sea legtima antes de conectarse a ella por lo que el ataque no puede ser perpetrado de la

2013 Cellcrypt. Todos los derechos reservados. Todas las dems marcas y nombres de producto son o pueden ser marcas registradas y son utilizadas para identificar productos y/o servicios de sus respectivos dueos. E&OE (WPVSB0113LEV4) 5|P a g e

INFORME DE SEGURIDAD DE VOZ CELLCRYPT | Enero 2013

misma manera), dichos sistemas 3G tambin interoperan con sistemas GSM a fin de maximizar la cobertura de sus redes por lo que una estacin base GSM falsa puede hacer que un dispositivo 3G se conecte a ella. La fortaleza de la encripcin en este caso es irrelevante debido a que la misma se apaga. Hackers han demostrado intercepciones simultneas de cientos de telfonos mviles utilizando este tipo de ataque a travs del uso de sistemas de software para simular estaciones base con un costo inferior a US$ 1,500 y de telfonos celulares manipulados utilizados como transmisores-receptores de seales de radio, cada uno con un costo de US$15. El software es de cdigo abierto y puede descargarse gratuitamente.

Ataques Pasivos

Este mtodo tambin intercepta la seal de radio entre el telfono mvil y la estacin base, pero lo que hace es simplemente decodificar las seales sin necesidad de interferir con ellas. Los escneres pasivos contienen software de procesamiento avanzado con la capacidad de operar en un computador porttil (laptop) y una antena radial receptora programable. Sin perturbar las operaciones normales de la red celular, los escneres pasivos escuchan las ondas radiales del telfono mvil y las procesan. Dependiendo del nivel de sofisticacin del equipo utilizado, llamadas individuales pueden ser seleccionadas o se puede tambin recolectar mltiples llamadas. Este ataque es particularmente peligroso porque es imposible de detectar, sin embargo tambin representa un reto porque debe romper la encripcin de la llamada. Las llamadas celulares utilizan diferentes versiones de encripcin, cada una con niveles de complejidad y estados de seguridad distintos. En GSM estos son: A5/1: Algoritmo de encripcin utilizado en llamadas celulares GSM (80% de las llamadas a nivel global). Se sabe que este algoritmo ha sido descifrado. A5/2: Una versin deliberadamente ms dbil que el A5/1 que fue exportada a ciertas regiones. En el ao 2006, GSM Associated orden que los telfonos celulares no la utilizaran ms. A5/3: Un algoritmo de encripcin ms robusto utilizado para llamadas 3G (15% de las llamadas a nivel global). No se ha comprobado que haya sido descifrado, pero un ataque terico ya ha sido publicado. Las llamadas GSM son susceptibles a ataques pasivos porque el algoritmo A5/1 ha sido descifrado. Equipos comerciales de alto costo solan ser los nicos escneres pasivos disponibles, pero en 2009 hackers descifraron la encripcin y publicaron una tabla de claves A5/1 pre-computadas que interpretan la encripcin. La tabla de claves o libro de cdigos (codebook) est disponible para ser descargada gratuitamente o pre-instalada en un disco duro por menos de US$200. Realizar bsquedas para desencriptar una llamada encriptada puede hacerse ahora en segundos, con lo cual escneres de muy bajo costo tienen la capacidad de operar prcticamente en tiempo real.

2013 Cellcrypt. Todos los derechos reservados. Todas las dems marcas y nombres de producto son o pueden ser marcas registradas y son utilizadas para identificar productos y/o servicios de sus respectivos dueos. E&OE (WPVSB0113LEV4) 6|P a g e

INFORME DE SEGURIDAD DE VOZ CELLCRYPT | Enero 2013

En cuanto al A5/3 utilizado en llamadas 3G, no se tiene la certeza o el conocimiento pblico de que haya sido descifrado fuera de los crculos de agencias de inteligencia. Sin embargo, varias vulnerabilidades en los telfonos celulares lo hacen susceptible de ataques pasivos incluyendo tomar provecho de una vulnerabilidad en la cual las claves de A5/1 y A5/3 son derivadas del mismo programa en el telfono mvil. Debido a que los telfonos 3G son tambin compatibles con GSM (y son con frecuencia degradados a esta red automticamente cuando hay congestin o falta de cobertura en la red 3G), entonces si un atacante puede grabar una llamada 3G y tambin una GSM procedentes ambas del mismo telfono, entonces pueden descifrar la llamada GSM y determinar su clave secreta, usar esta informacin para obtener la clave utilizada para encriptar la llamada 3G y luego descifrar y escuchar la llamada 3G.

Ataques Internos

Un mtodo comn de intercepcin aprovecha la infraestructura interna de las redes de telecomunicaciones, que con frecuencia demuestran ser la porcin ms vulnerable del trayecto de la llamada. Estas redes desencriptan las llamadas en la estacin base a fin de que puedan ser retransmitidas a travs de lneas fijas. Estas llamadas no encriptadas pueden fcilmente ser interceptadas por empleados que hayan sido sobornados, amenazados, coaccionados o inclusive empleados que han ingresado a la empresa con el fin de realizar ataques de intercepcin. De igual manera, estaciones base y repetidoras que utilizan seales desencriptadas de microondas se han visto comprometidas. Adicionalmente, sistemas internos incluyendo aquellos sistemas utilizados para intercepcin legal utilizados para monitorear y gestionar las llamadas podran ser subvertidos para interceptar las llamadas ilegalmente.

Creciente Evidencia del Problema

La publicidad de casos de intercepcin celular recientemente se ha vuelto ms y ms frecuente y ha revelado un creciente nmero de fuentes de amenazas as como tambin del volumen de instancias de intercepcin al tiempo que ha expuesto cmo las vulnerabilidades han sido atacadas. Los ataques provienen de espionaje industrial por parte de competidores y gobiernos extranjeros, criminales y periodismo de investigacin. Ejemplos recientes incluyen: En 2012, el ex-jefe del FMI, Dominique Strauss-Kahn, afirma que espas relacionados al exPresidente francs, Nicolas Sarkozy y su partido poltico interceptaron sus llamadas telefnicas y generaron un escndalo internacional. En 2012, el conocido grupo de hackers, Anonymous, intercept una conferencia telefnica entre el FBI y Scotland Yard. En la grabacin se puede escuchar a los investigadores discutiendo una investigacin conjunta relacionada con crimen ciberntico.

2013 Cellcrypt. Todos los derechos reservados. Todas las dems marcas y nombres de producto son o pueden ser marcas registradas y son utilizadas para identificar productos y/o servicios de sus respectivos dueos. E&OE (WPVSB0113LEV4) 7|P a g e

INFORME DE SEGURIDAD DE VOZ CELLCRYPT | Enero 2013

En 2012, investigadores de seguridad en la Universidad Ruhr Universitt Bochum lograr descifrar la encripcin de telfonos satelitales.

In 2011, se da inicio a una segunda investigacin policial en torno a la vulneracin de buzones de voz y la consecuente diseminacin de la informacin obtenida por parte del tabloide britnico News of the World. Revelaciones continuas llevaron eventualmente a su cierre. News of the World era parte del conglomerado de medios News Corp, propietario de The Times, The Sun, New York Post, The Wall Street Journal, Dow Jones, Fox y muchos otros.

En 2011, las autoridades libias publicaron llamadas interceptadas acerca de las misiones diplomticas britnicas con las fuerzas rebeldes.

En 2010, investigadores interceptaron llamadas utilizando equipos con un costo inferior a US$ 1,500. Otro investigador realiz demostraciones de intercepcin utilizando celulares de US$15.

En 2010, un tcnico que trabajaba para un operador de telefona mvil libans fue arrestado por ser un espa Israel y haber estado proporcionando acceso a llamadas telefnicas durante un lapso de 14 aos.

En 2010, autoridades de seguridad y orden pblico rumanas arrestaron a 50 personas por presuntamente haber utilizado software comercial para monitorearlas comunicaciones celulares de otras personas.

En 2010, una sesin del parlamento de la India fue interrumpida por polticos protestando contra la presunta intercepcin de telfonos celulares auspiciada por el gobierno.

En 2010, hubo evidencia de espionaje industrial de operaciones comerciales cuando la empresa Pirelli fue acusada de espiar a Micheln y Yokahoma a travs de un ataque interno perpetrado en Telecom Italia.

En 2010, un centro de espas fue descubierto en Mxico, incluyendo una unidad de espionaje mvil en una camioneta tipo van, presuntamente para ser utilizada en la intercepcin de polticos, hombres y mujeres de negocios y periodistas.

En 2010, la ex-amante del capitn del equipo de ftbol ingls introduce una demanda alegando espionaje mediante la intercepcin de su telfono mvil.

En 2010, Computer Weekly report un video de YouTube que muestra equipo de intercepcin realizando una intercepcin GSM mediante el uso de software de cdigo abierto en una laptop y un receptor de radio, todo obtenido va internet por menos de US$1,500. Un segundo video demuestra el mismo tipo de intercepcin pero utilizando en esa ocasin el uso de un telfono celular Android en lugar de una laptop.

En 2009, el New York Times y el Financial Times reportaron que un grupo internacional de investigadores de seguridad haban publicado un libro de cdigos conteniendo las claves pre-

2013 Cellcrypt. Todos los derechos reservados. Todas las dems marcas y nombres de producto son o pueden ser marcas registradas y son utilizadas para identificar productos y/o servicios de sus respectivos dueos. E&OE (WPVSB0113LEV4) 8|P a g e

INFORME DE SEGURIDAD DE VOZ CELLCRYPT | Enero 2013

computadas que permite descifrar la encripcin GSM y un plano con instrucciones para construir un kit de intercepcin GSM a muy bajo costo. En 2009, en el mismo mes en el que fue reportado que el algoritmo de encripcin para las redes 3G haba sido descifrado exitosamente utilizando una tcnica que, por primera vez, poda implementarse en la prctica, dando as inicio a lo que podra ser la disponibilidad comercial de equipos de intercepcin para 3G para mediados del 2011. En 2008, Anthony Pellicano, conocido como el investigador privado de las estrellas, fue encarcelado por actividades de intercepcin que llevaba a cabo a peticin de sus clientes contra un gran nmero de celebridades y altos ejecutivos de negocios. El FBI encontr grabaciones de conversaciones de casi diez aos de antigedad. En 2008, se descubri que periodistas en el tabloide britnico News of the World contrataban de manera rutinaria a investigadores privados para que penetraran en los buzones de voz de diversas celebridades, ejecutivos de negocios y dignatarios. No todas las actividades de espionaje est relacionado con chantaje, secretos corporativos o temas de seguridad nacional en este caso se trataba de obtener informacin de primicia para las noticias. En 2005, el reporte anual al Congreso de Recaudacin Econmica y Espionaje Industrial norteamericano indic que 108 pases estaban involucrados en esfuerzos de recabar informacin sensible y confidencial relacionada con tecnologas protegidas norteamericanas. Son riesgos como este los que han acarreado la creacin de diferentes legislaciones y prcticas recomendadas que sirven de gua acerca de la forma de reaccionar de empresas y agencias. Por ejemplo, la norma de informacin ISO 27002 especficamente hace mencin al uso de encripcin para asegurar informacin sensible transmitida a travs de dispositivos mviles. De 2004 a 2005, las comunicaciones del gobierno griego fueron blanco de una operacin de espionaje altamente sofisticada que comprometi las llamadas celulares del Primer Ministro, el Ministro de la Defensa, el Ministro de Justicia y el Jefe del Servicio de Inteligencia Griego. Las intercepciones se llevaron a cabo durante meses durante las Olimpiadas de Atenas y solo fue descubierto accidentalmente debido a una investigacin no relacionada en torno al desempeo del operador de la red telefona. Las llamadas no fueron interceptadas por va area sino a travs de equipo de intercepcin legal instalado en la red de telefona.

2013 Cellcrypt. Todos los derechos reservados. Todas las dems marcas y nombres de producto son o pueden ser marcas registradas y son utilizadas para identificar productos y/o servicios de sus respectivos dueos. E&OE (WPVSB0113LEV4) 9|P a g e

INFORME DE SEGURIDAD DE VOZ CELLCRYPT | Enero 2013

Consejos Prcticos

Para informacin clasificada, debe evitarse la utilizacin de telfonos celulares y utilizar mtodos alternos de comunicacin. Sin embargo, debido a la ubiquidad y conveniencia de las comunicaciones celulares, la gente contina utilizando sus telfonos celulares para realizar llamadas en las que se discute informacin sensible pero no clasificada. Al tiempo que la imposicin y aplicacin de polticas de seguridad de voz a travs de procesos y tecnologa es esencial para mitigar los riesgos, la toma de conciencia individual y la correcta administracin de amenazas y vulnerabilidades es un paso simple y efectivo hacia esta meta. Algunas recomendaciones bsicas para la proteccin de llamadas en telfonos celulares son: Nunca asuma que una llamada es segura a menos que se hayan implementado medidas especficas para proteger las llamadas de punto-a-punto. Esto incluye las llamadas VoIP. Mantenga su telfono a salvo y no lo deje desatendido. Trtelo del mismo modo que lo hara con una tarjeta bancaria. Atacantes expertos se toman solo unos minutos en instalar un virus malicioso, comprometer la integridad de su tarjeta SIM o instalar en su telfono una batera especial con un micrfono integrado. Todas estas opciones pueden ser utilizadas posteriormente para interceptar y/o descifrar sus llamadas. Use y proteja los nmeros de identificacin personal (PIN) de su telfono y su correo de voz de la misma manera en que protege el PIN de su tarjeta bancaria. Nunca deje mensajes conteniendo informacin confidencial en un buzn de voz ni tampoco los enve por mensaje de texto. Los textos recibidos, particularmente en un telfono mvil, raramente son encriptados y los buzones de mensajes de los celulares pueden ser accedidos desde cualquier telfono teniendo el nmero de PIN. Est vigilante para prevenir el uso malicioso de su telfono. Sea cauteloso con las descargas de software, texto tipo SMS/MMS, correos electrnicos, mensajes del sistema o cualquier otro evento de este tipo que no haya sido solicitado, iniciado o esperado por usted (aun cuando provengan de contactos conocidos ya que los software maliciosos (malware) estn en capacidad de robar y utilizar la informacin contenida en las agendas de contactos). Canclelos, brrelos o destryalos sin abrir. Apague el Bluetooth, conexin infrarroja y Wi-Fi si no se utilizan y apague el telfono o colquelo en modo de avin si no lo necesita. Como medida de precaucin extrema remueva la batera del telfono. Instale las ltimas actualizaciones del sistema operativo del telfono y utilice software anti-malware. Revise con frecuencia que las configuraciones de su telfono no hayan cambiado. Est pendiente de cualquier cambio en el consumo de su batera y de actividades irregulares en su estado de cuenta telefnico. Simplifique las configuraciones del dispositivo y minimice el uso de aplicaciones de terceros, plug-ins y acceso a internet.

2013 Cellcrypt. Todos los derechos reservados. Todas las dems marcas y nombres de producto son o pueden ser marcas registradas y son utilizadas para identificar productos y/o servicios de sus respectivos dueos. E&OE (WPVSB0113LEV4) 10 | P a g e

INFORME DE SEGURIDAD DE VOZ CELLCRYPT | Enero 2013

Verifique la seal y obligue al telfono a utilizar 3G siempre que sea posible, llamadas que utilizan tecnologas nuevas como 3G o LTE son ms seguras que 2G, sin embargo, debe tener en cuenta que con frecuencia el telfono est configurado para bajar a 2G cuando 3G no est disponible. Igualmente, y debido a una vulnerabilidad conocida, una llamada 3G tambin puede ser interceptada y escuchada cuando se encuentra conectada a una estacin base GSM y una llamada encriptada 3G puede ser grabada y descifrada despus luego de haber interceptado una llamada 2G en el mismo telfono celular.

Utilice software de encripcin en el telfono, funciona en cualquier lugar en donde funcione el telfono y es tan fcil de usar como hacer una llamada normal. Asegrese que utilice encripcin de punto-a-punto que est validada por una autoridad competente independiente (como por ejemplo una acreditacin gubernamental).

Si no cuenta con otra alternativa (como el uso de software de encripcin) y requiere discutir informacin confidencial utilizando su telfono celular, se recomienda que: Se compre o rente un Nuevo telfono con una tarjeta pre-pagada para uso temporal Se elija un lugar donde nadie lo pueda escuchar Las personas que hablan cubran su boca para evitar el riesgo de que les lean los labios Se hable en voz baja y brevemente Se utilicen palabras clave o se ofusque la informacin. Con frecuencia el valor de la informacin confidencial disminuye rpidamente con el paso del tiempo, por lo que informacin retrasada pudiera ser menos valiosa para un atacante La informacin sea dividida a travs de diversos canales de comunicacin (por ejemplo, voz, correo electrnico y mensaje de texto para que as la informacin obtenida en un canal est incompleta y no sirva de nada por s sola)

2013 Cellcrypt. Todos los derechos reservados. Todas las dems marcas y nombres de producto son o pueden ser marcas registradas y son utilizadas para identificar productos y/o servicios de sus respectivos dueos. E&OE (WPVSB0113LEV4) 11 | P a g e

INFORME DE SEGURIDAD DE VOZ CELLCRYPT | Enero 2013

Apndice: Vulneracin de GSM

Cifrado GSM - utilizado por el 80% de los telfonos celulares en todo el mundo - est basado en los estndares definidos en 1988 y ha sido un objetivo de hackers durante muchos aos. Hoy en da, la encriptacin GSM ha sido vulnerada y se ha publicado de forma gratuita una tabla de cdigos pre-computados para desencriptar llamadas GSM. Sin embargo, para ejecutar con xito un ataque de intercepcin pasiva se deben tener en cuenta tres particularidades: identificar el telfono de inters, capturar las ondas de radio, y desencriptar la llamada. Ataques activos nicamente necesitan identificar el telfono de inters y capturar las ondas de radio, haciendo innecesario el descifrado, ya que este se apaga en el ataque. Existe equipamiento comercial sofisticado en capacidad de hacer los tres, pero la comunidad de hackers ha estado investigando y desarrollando equipos y programas que se ocupan de estos tres desafos.

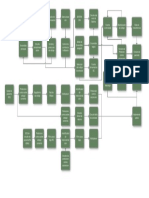

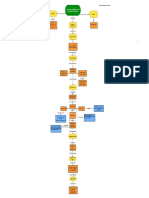

Diagram: GSM Phone Call Interception and Cracking

Un resumen de los desarrollos ms recientes de los Hackers

El proyecto para romper la encriptacin GSM se basa en el trabajo publicado por investigadores en 2003 y se complementa en el ao 2006, en donde se indica que un ataque prctico podra ser ejecutado teniendo la capacidad computacional suficiente. En agosto de 2009, investigadores en la conferencia HAR 2009 (Hacking at Random) distribuyen un programa a la comunidad de hackers para poder obtener los recursos computacionales requeridos (80 computadoras por 3 meses). Tcnicas de compresin, incluyendo tablas tipo rainbow y cadenas de puntos destacados (distinguished point chains) fueron incorporados para reducir la tabla resultante de 100 Petabytes a una tabla mucho ms manejable de solo 3 Terabytes. El 27 de diciembre de 2009 en la edicin nmero 26 del Congreso de Comunicaciones Chaos (26C3) en Berln, investigadores en seguridad anunciaron que "libro de cdigos" para GSM - una tabla completa de las claves de cifrado GSM - haba sido calculada correctamente y estaba disponible de forma gratuita en

2013 Cellcrypt. Todos los derechos reservados. Todas las dems marcas y nombres de producto son o pueden ser marcas registradas y son utilizadas para identificar productos y/o servicios de sus respectivos dueos. E&OE (WPVSB0113LEV4) 12 | P a g e

INFORME DE SEGURIDAD DE VOZ CELLCRYPT | Enero 2013

Internet. Este libro de cdigos contiene todas las claves de cifrado de GSM, lo que permite que el atacante interprete todos los datos encriptados buscando la clave de cifrado asociada. El 31 de julio de 2010 en la conferencia nmero 18 de DEF CON en Las Vegas, otro investigador demostr en vivo, un ataque activo a cerca de 50 miembros de la audiencia utilizando software de cdigo abierto en un ordenador porttil convencional y un software de radio transceiver ambos disponibles por tan slo US$1,500 (USRP2). A principios de ese ao, la intercepcin en vivo usando este equipo se haba demostrado en la conferencia de seguridad RSA en San Francisco (marzo de 2010) y en la conferencia SchmooCon en Washington, DC (febrero de 2010). En la conferencia RSA, los investigadores tambin mostraron sistemas de intercepcin en donde se sustituy la computadora porttil por un telfono mvil con sistema operativo Android para ejecutar el software de interceptacin. En la conferencia anual nmero 27 del Club de Computacin Chaos en Berln (diciembre de 2010), dos investigadores demostraron la interceptacin de llamadas GSM en vivo por medio de cuatro telfonos celulares vulnerados; cada uno con un costo de US$15, con lo cual se elimin la necesidad del equipo radio transceiver. Tambin demostraron un mtodo para atacar a un usuario especfico y utilizar el libro de cdigos GSM para desencriptar las llamadas. En agosto de 2011, en la conferencia Black Hat en Las Vegas se incluye una demostracin de sistemas de intercepcin instalados en un avin tipo drone casero con piloto automtico y GPS que se ubica sobre reas objetivo. Informes de la conferencia DEF CON 19; tambin en Las Vegas, indicaron que se realiz de forma exitosa un ataque completo del tipo man-in-the-middle en contra de todas las transmisiones 4G y CDMA del recinto. En Alemania, en la feria de computacin Chaos del 2011, los piratas informticos rompieron el cifrado para redes GPRS mviles. En octubre de 2011, en el congreso de Computacin Chaos nmero 28; en Berln, se revel cmo el software para ataques pasivos puede ser modificado para interceptar llamadas satelitales derivadas del estndar GSM. Poco despus, en febrero de 2012, investigadores del Ruhr-Universitt Bochum (Alemania) indicaron que haban logrado romper la encripcin de telfonos satelitales, conocidos como GMR-1 y GMR-2. En octubre de 2012, se present una solicitud de patente en EE.UU. para una nueva forma de vulnerar GSM, sta relaciona nuevos mtodos para atacar la encripcin GSM y protocolos de seguridad que son "mucho ms fciles de aplicar y de forma mucho ms rpida".

2013 Cellcrypt. Todos los derechos reservados. Todas las dems marcas y nombres de producto son o pueden ser marcas registradas y son utilizadas para identificar productos y/o servicios de sus respectivos dueos. E&OE (WPVSB0113LEV4) 13 | P a g e

INFORME DE SEGURIDAD DE VOZ CELLCRYPT | Enero 2013

Publicaciones relacionadas en los Medios

The Register: Satellite phones lift skirt, flash cipher secrets at boffins ExtremeTech: 4G and CDMA reportedly hacked at DefCon ZDNET: Drone aims to eavesdrop from the sky Forbes: Flying drone can crack Wi-Fi networks and snoop on cell phones The Register: Hackers crack crypto for GPRS mobile networks Fierce CIO: Mobile data security weaker than you think

Diciembre 2010/Enero 2011 Hackers apuntan, intervienen y desencriptan llamadas celulares BBC: Hackers crack open mobile network Computer Business Review: How safe are callers' data on GSM networks? InfoSecurity: Security researchers subvert GSM encryption The Register: Cellphone snooping now easier and cheaper than ever. Breaking GSM for $650 The Telegraph: Mobile network cracked by hackers

Julio/Agosto 2010 Kit de demos para la intercepcin por debajo de U$1,500 BBC: Call to check on mobile network security InfoWorld: Hacker shows how easy it is to snoop on GSM cell phones PC Magazine: DefCon Hacker Eavesdrops on GSM-based Cell Conversations for $1,500 The Independent: Hacker makes mobile phone snooping affordable The Register: Hacking into GSM for only $1500. Demonstrated and documented Washington Post: Hacker Builds $1,500 Cell-Phone Tapping Device

Diciembre 2009 Publicados los cdigos de desencripcin GSM BBC: Secret Mobile Phone Codes Cracked BusinessWeek: Guide to Breaking Cell Phone Security Revealed Channel 4: Mobile Phone Code Cracked Chicago Tribune: Group Posts Way to Crack Encryption of Cell Phones Financial Times: Secret Mobile Phone Code Cracked Financial Times: Security Fear as Mobile Phone Code Is Cracked Forbes: Guide to Breaking Cell Phone Security Revealed Fox News: Hacker Cracks Security Code That Protects Cell Phone Calls

2013 Cellcrypt. Todos los derechos reservados. Todas las dems marcas y nombres de producto son o pueden ser marcas registradas y son utilizadas para identificar productos y/o servicios de sus respectivos dueos. E&OE (WPVSB0113LEV4) 14 | P a g e

INFORME DE SEGURIDAD DE VOZ CELLCRYPT | Enero 2013

International Herald Tribune: Cellphone Encryption Code Is Divulged New York Times: Cellphone Encryption Code Is Divulged New York Times: Guide to Breaking Cell Phone Security Revealed The Daily Telegraph: Mobile Phone Security Codes Cracked The Guardian: Mobile Phone Security Cracked, Says German Hacker Washington Post: Guide to Breaking Cell Phone Security Revealed GSMA Statement: Related to the breaking of GSM encryption

Presentaciones y Demostraciones relevantes de Hackers

27 Club de Computacin Chaos Presentacin "GSM Sniffing" (Karsten Nohl y Sylvain Munaut)

o o

GSM Sniffing Diapositivas GSM Sniffing video Sitio web Sitio del Club de Computacin Chaos (27C3)

18 DEF CON - Presentacin Practical Cellphone Spying (Chris Paget) Practical Cellphone Spying Diapositivas Practical Cellphone Spying video DEF CON 18 blog

SchmooCon 2010: GSM: Seriously? (Chris Paget) GSM: Seriously? video Entrevista con Hak5 (inicio a los 9:55 m)

Videos de Investigacin en Interceptacin (Chris Paget)

o

Intercepcin en vivo en el RSA - Video 1 Intercepcin en vivo en el RSA - Video 2

26 Club de Computacin Chaos - Presentacin GSM: SRSLY (Karsten Nohl y Chris Paget) GSM: SRSLY Diapositivas GSM: SRSLY video Sitio web del Club de Computacin Chaos (26C3)

2013 Cellcrypt. Todos los derechos reservados. Todas las dems marcas y nombres de producto son o pueden ser marcas registradas y son utilizadas para identificar productos y/o servicios de sus respectivos dueos. E&OE (WPVSB0113LEV4) 15 | P a g e

INFORME DE SEGURIDAD DE VOZ CELLCRYPT | Enero 2013

HAR 2009 - Presentacin Cracking A5 GSM Encryption (Karsten Nohl) Cracking A5 GSM Encryption Diapositivas Cracking A5 GSM Encryption video Sitio Web HAR 2009

Recursos de Hackers

Ataque Activo: The OpenBTS Project USRP2 Radio Receiver GNURadio Software

Ataque Pasivo: Otros: Run OpenBTS on Android-based Cell Phone Open Source Cell Phone Firmware OpenBSC Project (open source GSM network) GEO Mobile Radio (specifications describing a satellite based mobile phone network) Equipo y Tutoriales USRP2 Radio Receiver GNURadio Software Airprobe GSM Protocol Analyzer Kraken GSM Codebook Processor GSM Codebook Tables

2013 Cellcrypt. Todos los derechos reservados. Todas las dems marcas y nombres de producto son o pueden ser marcas registradas y son utilizadas para identificar productos y/o servicios de sus respectivos dueos. E&OE (WPVSB0113LEV4) 16 | P a g e

INFORME DE SEGURIDAD DE VOZ CELLCRYPT | Enero 2013

Acerca de Cellcrypt

Fundada en 2005, Cellcrypt ha desarrollado una tecnologa innovadora de seguridad de voz que permite obtener encriptacin robusta certificada a nivel gubernamental y que opera como una aplicacin de software sin necesidad de equipo especializado, proporcionando la encriptacin de llamadas de voz y mensajes de texto en equipos comerciales como telfonos inteligentes (smartphones) o tabletas Android, BlackBerry, iOS y Nokia. La encriptacin punta-a-punta de Cellcrypt ha sido validada bajo el estndar FIPS 140-2, siendo certificada por el Instituto Nacional de Estndares y Tecnologa NIST por sus siglas en Ingles- de EE.UU. El modelo de seguridad de Cellcrypt utiliza la suite criptogrfica B de la NSA y no hace uso de servidores de llaves/claves, lo cual evita que el sistema tenga vulnerabilidades y costos adicionales asociados a la administracin externa de llaves. Cellcrypt obtiene un alto rendimiento a travs de la implementacin de la tecnologa patentada Encrypted Mobile Content Protocol -ECMP y su red global de servidores de red, llamada Encrypted Content Delivery Network - ECDN. Los productos de comunicaciones seguras de Cellcrypt operan sobre redes 2.5G, 3G y 4G en todo el mundo; al igual, que redes Wi-Fi, satelitales, y / o sistemas tcticos celulares. Hoy en da, Cellcrypt es utilizado alrededor del mundo, por entes gubernamentales, personal administrativo, agencias y personal militar, oficiales de seguridad y diversas agencias de inteligencia y policiales. Altos ejecutivos y figuras pblicas tambin usan Cellcrypt, especialmente cuando viajan al extranjero.

2013 Cellcrypt. Todos los derechos reservados. Todas las dems marcas y nombres de producto son o pueden ser marcas registradas y son utilizadas para identificar productos y/o servicios de sus respectivos dueos. E&OE (WPVSB0113LEV4) 17 | P a g e

INFORME DE SEGURIDAD DE VOZ CELLCRYPT | Enero 2013

Cellcrypt- Productos y Servicios

Cellcrypt Mobile encripta las llamadas de voz y mensajera de texto en los principales telfonos inteligentes y tabletas lderes en el mercado, incluyendo Android, BlackBerry, iPad , iPhone y Nokia por medio de una aplicacin amigable y fcil de usar, que permite que realizar llamadas seguras sea tan simple como hacer una llamada telefnica normal. Una solucin de software descargable que provee encriptacin punta-a-punta con la certificacin de seguridad NIST FIPS 140-2 de EE.UU., permite a Cellcrypt Mobile implementarse en cuestin de minutos en cualquier lugar del mundo.

Cellcrypt Gateway es sistema de encripcin que hace uso de un servidor y permite integrar las centrales telefnicas PBX de forma segura, habilitando llamadas seguras a telfonos fijos, as como el acceso a las funciones adicionales como buzn de voz y llamadas a la red telefnica pblica. Cellcrypt Private Switch es una plataforma privada que se instala en servidores para permitir la sealizacin y gestin privada de los usuarios, dispositivos y nmeros seguros, entre otros. Cellcrypt Conferencing ofrece una solucin sencilla de usar y de fcil y rpida implementacin que garantiza la privacidad y seguridad para sus llamadas de conferencia, encriptando las llamadas de extremo a extremo cuando se implementa con los otros productos Cellcrypt. Las principales caractersticas de las soluciones Cellcrypt son: Seguridad: Encriptacin punta-a-punta certificado por el estndar de seguridad NIST FIPS 140-2. El almacenamiento y administracin de claves es en cada dispositivo y no en un sistema central, evitando as vulnerabilidades de la plataforma. Interoperabilidad: Se soportan los principales telfonos inteligentes y redes celulares. Rendimiento: Soporta redes celulares (2.5G/3G/4G, GSM / CDMA), redes Wi-Fi y satelitales con una calidad y rendimiento inigualables para voz encriptada. Integracin de telefona corporativa: Permite llamadas a telfonos fijos y proporciona un acceso seguro a las funcionalidades adicionales de las PBX. Para mayor informacin, visite www.cellcrypt.com.

2013 Cellcrypt. Todos los derechos reservados. Todas las dems marcas y nombres de producto son o pueden ser marcas registradas y son utilizadas para identificar productos y/o servicios de sus respectivos dueos. E&OE (WPVSB0113LEV4) 18 | P a g e

INFORME DE SEGURIDAD DE VOZ CELLCRYPT | Enero 2013

Contact Cellcrypt

Colombia

Calle 124 # 7-35 Of. 701 Santa Brbara Bogot D. C. Colombia Tel: +57 (1) 7053570

Europe

13-15 Carteret Street London SW1H 9DJ United Kingdom Tel: +44 (0) 207 099 5999

North America

8229 Boone Blvd Suite 430 Vienna, VA 22182 United States Tel: +1 (703) 879-3328

Middle East, Africa and Asia Pacific

Cellcrypt FZE PO Box 38255 Dubai UAE Tel: +971 (0) 4454 1271

(West Coast Office)

2nd Floor 530 Lytton Avenue Palo Alto, C United States Tel: +1 (650) 617-3219

Email: info@cellcrypt.com Web: www.cellcrypt.com

You might also like

- Cómo protegernos de los peligros de InternetFrom EverandCómo protegernos de los peligros de InternetRating: 4 out of 5 stars4/5 (2)

- Cellcrypt-Introducción A La Intercepción de Llamadas Móviles.Document19 pagesCellcrypt-Introducción A La Intercepción de Llamadas Móviles.Roberto TrejoNo ratings yet

- Nuevos espacios de seguridad nacional: Cómo proteger la información en el ciberespacioFrom EverandNuevos espacios de seguridad nacional: Cómo proteger la información en el ciberespacioNo ratings yet

- Seguridad en Redes SocialesDocument11 pagesSeguridad en Redes SocialesAna Gabriela Hans SalazarNo ratings yet

- Elementos Basicos de Seguridad Informatica para Personas DefensorasDocument16 pagesElementos Basicos de Seguridad Informatica para Personas DefensorasalexandraNo ratings yet

- Qué Es La Seguridad de Dispositivos MóvilesDocument5 pagesQué Es La Seguridad de Dispositivos MóvilesTania CamachoNo ratings yet

- Cellcrypt Commercial Training ServcommDocument51 pagesCellcrypt Commercial Training ServcommJuan Hernan Huaringa BejaranoNo ratings yet

- CiberseguridadDocument11 pagesCiberseguridadhu200112147No ratings yet

- Seguridad en Los Dispositivos MovilesDocument9 pagesSeguridad en Los Dispositivos MovilesJean Carlos Pacheco TorresNo ratings yet

- Mecanismos de Seguridad para El Uso de Dispositivos MóvilesDocument17 pagesMecanismos de Seguridad para El Uso de Dispositivos MóvilesBERENIZ NUNEZNo ratings yet

- Trabajo Final de Seguridad de Dispositivos MóvilesDocument41 pagesTrabajo Final de Seguridad de Dispositivos MóvilesKari EstefanyNo ratings yet

- Seguridad en Redes MovilesDocument20 pagesSeguridad en Redes MovilesDiego GuzmánNo ratings yet

- Soporte TecnicoDocument21 pagesSoporte TecnicoJan Pool Lopez YarlequeNo ratings yet

- ITIC1011M - Resumen Del Capitulo 1 - BrandonAdrianTenorioFlores PDFDocument19 pagesITIC1011M - Resumen Del Capitulo 1 - BrandonAdrianTenorioFlores PDFßřāndøn ǍdriānNo ratings yet

- SIMPOSIO Resumen EjercitoDocument8 pagesSIMPOSIO Resumen EjercitoAsistente DGPNo ratings yet

- Análisis Forense ModificadaDocument99 pagesAnálisis Forense ModificadadayNo ratings yet

- Tecnologia y Desarrollo en Dispositivos Moviles (Modulo 6)Document46 pagesTecnologia y Desarrollo en Dispositivos Moviles (Modulo 6)Henry OletaNo ratings yet

- Historia de La Seguridad Del Dispositivo MovilDocument17 pagesHistoria de La Seguridad Del Dispositivo MovilRafael Perez AguirreNo ratings yet

- Colectivo Disonancia Escuchas TelefonicasDocument10 pagesColectivo Disonancia Escuchas TelefonicasLuis JavierNo ratings yet

- NSO Producto PegasusDocument36 pagesNSO Producto Pegasusvicho441zNo ratings yet

- Otero, Carlos - Actividad #2Document11 pagesOtero, Carlos - Actividad #2Carlos Eliecer OteroNo ratings yet

- UND7 Seguridad en Dispositivos Moviles PDFDocument46 pagesUND7 Seguridad en Dispositivos Moviles PDFgeorgeciscoNo ratings yet

- Resumen Seguridad Informatica Jorge PradoDocument13 pagesResumen Seguridad Informatica Jorge PradoDavid PradoNo ratings yet

- Analisis Forense Dispositivos MovilesDocument33 pagesAnalisis Forense Dispositivos MovilesRaul MartinNo ratings yet

- Vulnerabilidades y Amenazas Comunes A Los UsuariosDocument40 pagesVulnerabilidades y Amenazas Comunes A Los UsuariosAngelito ManuelNo ratings yet

- Ensallo CiberseguridadDocument8 pagesEnsallo Ciberseguridadisraelblas56No ratings yet

- Seguridad Dispositivos MóvilesDocument9 pagesSeguridad Dispositivos MóvilesMelissa OrtizNo ratings yet

- Contraespionaje Electrónico E Inteligencia: T. S. C. M. C. P. Víctor Manuel Del Valle FernándezDocument25 pagesContraespionaje Electrónico E Inteligencia: T. S. C. M. C. P. Víctor Manuel Del Valle FernándezJosé Manuel Quintero GarcíaNo ratings yet

- Ensayo Seguridad InformaticaDocument3 pagesEnsayo Seguridad InformaticaDaniel De La CerdaNo ratings yet

- Informe VulnerabilidadDocument5 pagesInforme VulnerabilidadRenato Tomas Davila MayorgaNo ratings yet

- Actividad 1Document3 pagesActividad 1Boris MontoyaNo ratings yet

- Seguridad de Sistemas Cap Astrid Carolina HerreraDocument5 pagesSeguridad de Sistemas Cap Astrid Carolina HerreraPERSONAL BASE AEREANo ratings yet

- Seguridad en Los Dispositivos Moviles PDFDocument8 pagesSeguridad en Los Dispositivos Moviles PDFGabyMendozaNo ratings yet

- Modulo 5 Vulnerabilidad y Abuso de Los SistemasDocument15 pagesModulo 5 Vulnerabilidad y Abuso de Los SistemasJesus Antonio BerriosNo ratings yet

- KSG1 U2 A1 AlslDocument8 pagesKSG1 U2 A1 AlslIsmael ChoixNo ratings yet

- TB 1. Sistema Inmunológico DigitalDocument9 pagesTB 1. Sistema Inmunológico DigitalCamilo LancherosNo ratings yet

- Seguridad Perimetral en Una OrganizaciónDocument14 pagesSeguridad Perimetral en Una OrganizaciónJesus MercadoNo ratings yet

- Análisis Forense de Dispositivos Móviles - V. Mendillo PDFDocument110 pagesAnálisis Forense de Dispositivos Móviles - V. Mendillo PDFoswaldo rodriguezNo ratings yet

- El Gobierno Vigila Los CelularesDocument62 pagesEl Gobierno Vigila Los CelularesNéstor RiveraNo ratings yet

- Fases ataques ciber, motivaciones hackers, definición ciberseguridadDocument6 pagesFases ataques ciber, motivaciones hackers, definición ciberseguridadCristhian BerrocalNo ratings yet

- Trabajo Final RedesDocument24 pagesTrabajo Final Redesrocacnh15No ratings yet

- Informe Tecnico Seguridad InformaticaDocument5 pagesInforme Tecnico Seguridad InformaticaEugenia SalinasNo ratings yet

- Se Dice Que Un Teléfono Inteligente Es Una Computadora de ManoDocument2 pagesSe Dice Que Un Teléfono Inteligente Es Una Computadora de ManoSimón Billeke80% (10)

- Formato IEEEDocument6 pagesFormato IEEEipsepitNo ratings yet

- Análisis Forense de Dispositivos Móviles - V. Mendillo PDFDocument131 pagesAnálisis Forense de Dispositivos Móviles - V. Mendillo PDFNURT JHONNo ratings yet

- Guia de Ciberseguridad PDFDocument18 pagesGuia de Ciberseguridad PDFWalter MacuadaNo ratings yet

- Trabajo Final de Ti2Document26 pagesTrabajo Final de Ti2Giannina CaychoNo ratings yet

- Seguridad en RedesDocument9 pagesSeguridad en RedesJeffrey JesúsNo ratings yet

- Protección de DatosDocument2 pagesProtección de DatosPriinglesNo ratings yet

- Actividad Evaluativa Eje 3 GSIDocument8 pagesActividad Evaluativa Eje 3 GSIjhon hernandezNo ratings yet

- Tu Tele Te EspíaDocument2 pagesTu Tele Te EspíaComercial PromasNo ratings yet

- Los Riesgos de La Domótica en Las Smart HomeDocument3 pagesLos Riesgos de La Domótica en Las Smart Homepruebas techNo ratings yet

- Seguridad en Redes.Document12 pagesSeguridad en Redes.Michelle VidesNo ratings yet

- Lo Que Debe Saber Sobre Los Jammer PDFDocument8 pagesLo Que Debe Saber Sobre Los Jammer PDFmongongoNo ratings yet

- Alerta Integrada de Seguridad Digital 013 2024 CNSDDocument13 pagesAlerta Integrada de Seguridad Digital 013 2024 CNSDjsantospucpNo ratings yet

- FirewallDocument9 pagesFirewallAJNo ratings yet

- Seguridad Informatica Capitulo 3Document28 pagesSeguridad Informatica Capitulo 3Jonathan CéspedesNo ratings yet

- Investigacion InformaticaDocument19 pagesInvestigacion Informaticaluima93.lmNo ratings yet

- Historia y evolución de la ciberseguridadDocument8 pagesHistoria y evolución de la ciberseguridadDandy SandsNo ratings yet

- Historia de La Ciberseguridad y Primer DelitoDocument22 pagesHistoria de La Ciberseguridad y Primer DelitoDerick ZelayaNo ratings yet

- Lectura - Ingeniería, Tecnología y Organización Del Proyecto m6 - ProyinDocument4 pagesLectura - Ingeniería, Tecnología y Organización Del Proyecto m6 - ProyinJorge MartinNo ratings yet

- Colegio Fernando de AragónDocument5 pagesColegio Fernando de AragónJeanpi MejiäNo ratings yet

- Lean CompanyDocument12 pagesLean CompanyMartín Hauría Albarracín50% (2)

- If de FilosofiaDocument9 pagesIf de FilosofiaALEXANDRA TTITO MASIASNo ratings yet

- PFC Angel J Gonzalez Lopez PDFDocument115 pagesPFC Angel J Gonzalez Lopez PDFJORGE ALDANANo ratings yet

- Circuito de un desfibriladorDocument1 pageCircuito de un desfibriladorEric Medina PortilloNo ratings yet

- 20+-+Chrysler,+Jeep+y+Dodge +parte+1Document22 pages20+-+Chrysler,+Jeep+y+Dodge +parte+1felNo ratings yet

- Ensayo - Teorías de ColasDocument4 pagesEnsayo - Teorías de ColasVanessa La RosaNo ratings yet

- Revista Temas 74Document136 pagesRevista Temas 74Cristian Alejandro Venegas AhumadaNo ratings yet

- Prog Mtto. y HV EqDocument31 pagesProg Mtto. y HV Eqneiris pallares carreñoNo ratings yet

- Arquitectura SWDocument24 pagesArquitectura SWCurtis AdriánNo ratings yet

- Actividad 5 - Semana 10 y 11 (Desarrollada)Document3 pagesActividad 5 - Semana 10 y 11 (Desarrollada)andresNo ratings yet

- Karen Camino Control5Document4 pagesKaren Camino Control5Karen CaminoNo ratings yet

- Scada Holcim Ecuador PDFDocument12 pagesScada Holcim Ecuador PDFAnonymous PDEpTC4No ratings yet

- Costo Operacion Mantenimiento Fac.Document3 pagesCosto Operacion Mantenimiento Fac.wilfredo jesus iraulaNo ratings yet

- 6.materiales Bibliograficos Discapacidad IntelectualDocument45 pages6.materiales Bibliograficos Discapacidad IntelectualGraciela Pérez FragosoNo ratings yet

- Construcciòn de Un InvernaderoDocument42 pagesConstrucciòn de Un Invernaderorogeritodiaz100% (1)

- El Metodo Cientifico en El Desarollo de Protesis.: Una Extencion Artificial para Remplazar La RealDocument1 pageEl Metodo Cientifico en El Desarollo de Protesis.: Una Extencion Artificial para Remplazar La RealCynthia Herrera OchoaNo ratings yet

- DSP2860 ManualDocument5 pagesDSP2860 ManualLuis Alejandro Zamora RiveraNo ratings yet

- Exmen 3 LinuxDocument12 pagesExmen 3 LinuxGonzaloMorenoChuNo ratings yet

- Sistema de seguridad con mallas de acero MeshDocument24 pagesSistema de seguridad con mallas de acero MeshAnonymous uAqfucNo ratings yet

- Dirección Correo Teléfono: La Paz / Bolivia - Zona Alta / Zona CheckDocument9 pagesDirección Correo Teléfono: La Paz / Bolivia - Zona Alta / Zona CheckHector Sacaca aliagaNo ratings yet

- TEMA 2 - Instalacion y ArranqueDocument26 pagesTEMA 2 - Instalacion y ArranqueAlejandro RoncesvallesNo ratings yet

- Permutaciones y CombinacionesDocument3 pagesPermutaciones y CombinacionesArmando Ernesto Valles RamirezNo ratings yet

- Educación Superior TecnológicaDocument100 pagesEducación Superior TecnológicaJose Eduardo Vega EstradaNo ratings yet

- PlanReforzamientoCTAyAmbiente2018Document2 pagesPlanReforzamientoCTAyAmbiente2018rosana100% (2)

- Ejercicios Excel ControlDocument6 pagesEjercicios Excel ControlDominique SalasNo ratings yet

- Ensayo de Inspeccion Por UltrasonidoDocument5 pagesEnsayo de Inspeccion Por UltrasonidoPATINO ARRIAGA MIGUEL ANGEL100% (1)

- Viaje PlacenteroDocument4 pagesViaje PlacenteroaliramboNo ratings yet

- Guía para El Estudiante 2022-ADocument90 pagesGuía para El Estudiante 2022-AHermel ChicaizaNo ratings yet