Professional Documents

Culture Documents

DiagnosticsRed Ntop

Uploaded by

Fabian MatamalaOriginal Title

Copyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

DiagnosticsRed Ntop

Uploaded by

Fabian MatamalaCopyright:

Available Formats

Diagnsticodered

TrabajofinaldeACSO

AdrinFerreiraGarca AdrinGarcaLpez ManuelA.GonzlezAndrade

Diagnstico de red

1. ndice

2. Tabla de Figuras......................................................................................3 3. Introduccin ............................................................................................5 4. Estado del arte ........................................................................................6 5. Descripcin tcnica y configuraciones .....................................................8

5.1 Problemas detectados........................................................................................ 10

5.1.1 Trabajo en los clientes ............................................................................................. 10 5.1.2 Configuracin del Proxy........................................................................................... 12

6. Resultados experimentales....................................................................20

6.1 Ejemplo 1: Utilizacin de mensajera intantnea (MSN y meebo) ......................... 21

6.1.1 Anlisis utilizando Ntop............................................................................................ 21 6.1.2 Anlisis utilizando Wireshark .................................................................................... 24

6.2 Ejemplo 2: Utilizacin de redes P2P .................................................................... 27

6.2.1 Anlisis utilizando Ntop............................................................................................ 27 6.2.2 Anlisis utilizando Wireshark .................................................................................... 30

6.3 Ejemplo 3: Acceso al exterior mediante pasarelas seguras (SSH)........................ 32

6.3.1 Anlisis utilizando Ntop............................................................................................ 32 6.3.2 Anlisis utilizando Wireshark .................................................................................... 33

6.4 Ejemplo 4: Anlisis de accesos HTTP ................................................................. 35

6.4.1 Anlisis utilizando Ntop............................................................................................ 35 6.4.2 Anlisis utilizando Wireshark .................................................................................... 37

7. Interpretacin y discusin de los resultados ..........................................44 8. Conclusiones ........................................................................................46

2

Diagnstico de red

9. Bibliografa ............................................................................................47

2. Tabla de Figuras

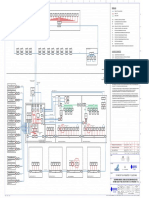

Ilustracin 1: Captura de la topologa de red implementada .............................................. 9 Ilustracin 2: Captura del archivo interfaces configurado con ip esttica ......................... 11 Ilustracin 3: Archivo resolv.conf modificado para utilizar la DNS de Google ................... 11 Ilustracin 4: Archivo interfaces que define los parmetros de las tarjetas de red del proxy ....................................................................................................................................... 12 Ilustracin 5: Modificacin del parmetro ip_forward....................................................... 13 Ilustracin 6: Reglas de iptables para permitir trfico bidireccional de todo tipo............... 14 Ilustracin 7: Reiniciando interfaces de red ..................................................................... 15 Ilustracin 8: Instalando Apache y libreras necesarias .................................................... 16 Ilustracin 9: Instalando Wireshark y libreras necesarias ................................................. 17 Ilustracin 10: Ntop mostrando trfico de mensajera instnea........................................ 22 Ilustracin 11: Captura de Ntop mostrando trfico saliente de IM ................................... 22 Ilustracin 12: Ntop mostrando acceso a web de mensajera instnea (meebo.com) ...... 23 Ilustracin 13: Captura de Ntop de hosts que han accedido a un determinado servicio de IM ................................................................................................................................... 23 Ilustracin 14: Trfico de IM en Wireshark....................................................................... 25 Ilustracin 15: Seguimiento de una conversacin mediante Wireshark ............................ 26 Ilustracin 16: Trfico de protocolo P2P en Ntop ............................................................ 28 Ilustracin 17: Trfico eDonkey y BitTorrent en Ntop....................................................... 28 Ilustracin 18: Caracterizacin de un host que hace uso de redes P2P........................... 29 Ilustracin 19: Filtro de red eDonkey en Wireshark .......................................................... 30 Ilustracin 20: Trfico P2P de tipo BitTorrent detectado utilizando Wireshark.................. 31 Ilustracin 21: Pasarela segura descubierta utilizando Ntop ............................................ 33 3

Diagnstico de red

Ilustracin 22: Anlisis y filtrado de paquetes por pasarela segura utilizando Wireshark... 34 Ilustracin 23: Host de la red accediendo por pasarela segura accediendo a un host externo ........................................................................................................................... 34 Ilustracin 24: Acceso a webs sociales descubierto utilizando Ntop................................ 35 Ilustracin 25: Informacin adicional del sitio accedido desde la red privada ................... 36 Ilustracin 26: Lista de hosts que accedieron a la web analizada anteriormente.............. 36 Ilustracin 27: Resumen estadstico del trfico de la red segn el tipo de paquete.......... 39 Ilustracin 28: Estadstica de saltos de un paquete en la red y resumen estadstico de la carga de la red................................................................................................................ 41 Ilustracin 29: Resumen del trfico de red clasificado por protocolo ............................... 43

Diagnstico de red

3. Introduccin

En este proyecto se describir el uso de varios sistemas que registran parmetros diversos de una red. Esta tarea forma parte de lo que se entiende como administracin de la red. Existen multitud de parmetros a registrar, como distribucin por paquetes, protocolos, etc. Trataremos de interpretar la informacin obtenida mediante estos programas para dar solucin a problemas causados por sobrecargas en la infraestructura de red, uso de protocolos no admitidos dentro de la poltica de la empresa (P2P, BitTorrent...) etc. Adems se compararn la funcionalidad y caractersticas de las herramientas empleadas. La monitorizacin de red resulta bsica a la hora de realizar un diagnstico de la misma y conocer as el uso que se est haciendo de ella por parte de los usuarios conectados. Dicha tarea recae sobre el puesto de administrador de red, que es el que trataremos de simular en esta prctica, obteniendo datos tiles para la toma de decisiones en cuanto a infraestructura de red o polticas de utilizacin de la misma. Para la realizacin de las tareas del administrador de la red hemos simulado una red de carcter empresarial y el trfico de entrada/salida en la misma.

Diagnstico de red

4. Estado del arte

Las herramientas elegidas para la realizacin del proyecto son Ntop y Wireshark. Ntop (Network top) es una herramienta que permite monitorizar en tiempo real los usuarios y aplicaciones que estn consumiendo recursos de red en un instante concreto y adems es capaz de ayudarnos a la hora de detectar malas configuraciones de algn equipo, o a nivel de servicio. Posee una interfaz web que permite a los usuarios con acceso al equipo (administrador de red) conocer los datos obtenidos en tiempo real. Wireshark (conocido anteriormente como Ethereal) es un analizador de paquetes de red utilizado para realizar anlisis y solucionar problemas en redes de comunicaciones para desarrollo de software y protocolos as como una herramienta didctica para educacin. Ofrece muchas opciones de organizacin y filtrado de informacin. As, permite ver todo el trfico que pasa a travs de una red (usualmente una red Ethernet, aunque es compatible con algunas otras). Permite examinar datos de una red o de un archivo de captura previamente guardado en disco. Se puede analizar la informacin capturada, a travs de los detalles y sumarios por cada paquete. A la hora de elegir estas herramientas sobre otras opciones, se tuvieron en cuenta varios factores: Ambas estn distribuidas bajo licencia GNU GPL, y por tanto son software libre. Facilidad de instalacin, configuracin y uso. Disponibilidad para todas las plataformas importantes (Windows, Linux, Mac OS X, Solaris, *BSD).

Diagnstico de red

Cantidad y tipo de protocolos que son capaces de monitorizar: ICMP, (R)ARP, IPX, DLC, Decnet, AppleTalk, Netbios. Dentro de TCP/UDP: FTP, HTTP, DNS, Telnet, SMTP/POP/IMAP, SNMP, NFS, X11, etc. Ambos proporcionan una interfaz de usuario amigable. La de Wireshark es muy flexible y potente; Ntop, por su parte, proporciona una interfaz web que permite su uso de forma remota, adems de opciones limitadas de configuracin y administracin de la misma.

Una de las principales opciones barajadas en un principio para la realizacin de la prctica fue Nagios. Algunos de los motivos por los cuales se desech su utilizacin fueron los siguientes: 1. Complejidad de configuracin bsica: El modelo de arquitectura de nagios se divide en un servidor + plugins ejecutados en clientes; cada plugin en cliente supone una configuracin de elevada complejidad. 2. Disponibilidad: Nagios est soportado nicamente para plataformas *Nix. 3. Interfaz poco amigable. A su favor nicamente tena el hecho de ser una plataforma completa e integrada de anlisis y gestin de red.

Diagnstico de red

5. Descripcin tcnica y configuraciones

La finalidad de nuestro trabajo ha sido la de ocupar el puesto de administrador de una red de carcter empresarial. Mediante dicho trabajo, monitorizaremos varios parmetros de red que influyen directamente en la configuracin de dicha red. Estos parmetros son: Carga de la red: mediante el proceso de monitorizacin, podemos saber el porcentaje real de carga de la red, clasificando las peticiones por host, por protocolo, por procedencia de los paquetes. Distribucin de hosts: gracias a la monitorizacin de carga de red, podemos tomar decisiones respecto a la distribucin de los puestos de trabajo. Poltica de protocolos: mediante la monitorizacin, podemos vigilar el cumplimiento de una poltica de restriccin de acceso a redes de pares (P2P), entrada en pginas web no permitidas, mensajera instantnea, protocolos seguros (SSH), etc. Por tanto, para monitorizar dicho trfico, hemos creado una red propia que emulara una tpica red empresarial. La topologa de la red es la siguiente: 3 hosts: 2 PC + 1 Mac emulando a los diferentes posibles ordenadores de la empresa. 1 Proxy: PC con doble tarjeta de red. Dicho puesto sera controlado por el administrador. 8

Diagnstico de red

1 Switch, al que se conectan los ordenadores clientes, y el cual se conecta a una de las tarjetas de red del proxy. 1 Router para acceso a Internet

Ilustracin 1: Captura de la topologa de red implementada

En ella se aprecia como los diferentes terminales de los hipotticos trabajadores estn todos unidos a un switch. ste se conecta a una de las interfaces del computador del administrador, estando la otra interfaz conectada al router, para de esta forma poder ver todo el trfico generado por los hosts. Esta configuracin se conoce como proxy.

Diagnstico de red

5.1 Problemas detectados

La creacin de la red fue de una dificultad media-alta, ya que tuvimos que configurar las tarjetas de red de los clientes para que se comunicaran con la tarjeta de red receptora del proxy, y a su vez configurar la otra tarjeta de red del proxy para que recibiera por DHCP salida a internet.

5.1.1 Trabajo en los clientes

Modificar

el

archivo

/etc/network/interfaces

para

introducir

en

la

configuracin deseada de las tarjetas de red de los clientes.

auto eth0 hace que automticamente, al iniciar el ordenador, esa interfaz cargue esa confuguracin. Con iface eth0 inet static se declara como esttica la direccin IP.

10

Diagnstico de red

Ilustracin 2: Captura del archivo interfaces configurado con ip esttica

Modificar la resolucin de nombres de dominio mediante la modificacin del archivo etc/resolv.conf y se pasa a utilizar un servidor de DNS pblico (Google).

Ilustracin 3: Archivo resolv.conf modificado para utilizar la DNS de Google

11

Diagnstico de red

Seguidamente, se reinician las interfaces: sudo /etc/init.d/networking restart Con esto, finaliza la configuracin de red en los clientes.

5.1.2 Configuracin del Proxy

Modificacin del archivo etc/network/interfaces dejndolo de la siguiente manera:

Ilustracin 4: Archivo interfaces que define los parmetros de las tarjetas de red del proxy

La configuracin de la interfaz interna (eth1) quedar de la misma forma que en el caso de los clientes. Para la interfaz conectada al router (eth0), usaremos 12 iface eth0

Diagnstico de red

inet dhcp, de forma que obtenga direccin IP por parte del router de forma automtica. Cambiar el parametro ip_forward localizado en /proc/sys/net/ipv4: Nos logueamos como root. Ejecutamos posteriormente el siguiente comando: echo 1 > /proc/sys/net/ipv4/ip_forward

Ilustracin 5: Modificacin del parmetro ip_forward

Con esto conseguimos que ambas tarjetas de red se conozcan y puedan fluir los paquetes entre ambas para hacer de puente entre ambas redes.

El siguiente paso ser ejecutar el siguiente script para modificar las tablas de rutas de iptables, dando salida a internet a los ordenadores de la red interna.

13

Diagnstico de red

Ilustracin 6: Reglas de iptables para permitir trfico bidireccional de todo tipo

Para ejecutar el script hay que editar un archivo que posteriormente guardaremos con el nombre que deseemos y el sufijo .sh (que denomina a los scripts en bash). Para poder ejecutarlo de manera normal tendremos que dar a dicho script permisos de ejecucin, lo que se har con el siguiente comando: sudo chmod +x miscript.sh El script asigna unas reglas de iptables para permitir la comunicacin bidireccional con el exterior. Como ltimo paso de configuracin de red nos quedar levantar las interfaces, que se realiza con la siguiente linea de comando sudo restart obteniendo la siguiente salida: 14 /etc/init.d/networking

Diagnstico de red

Ilustracin 7: Reiniciando interfaces de red

Pasamos ahora a descargar los paquetes necesarios para realizar la monitorizacin. Primeramente instalamos el servidor de pginas web Apache2, que es una dependencia requerida para poder acceder a la interfaz web de Ntop (ejecutada en local). Esto se har de la siguiente manera: sudo apt-get install apache2

15

Diagnstico de red

Ilustracin 8: Instalando Apache y libreras necesarias

El siguiente paso es instalar Ntop mediante la siguiente linea de terminal: sudo apt-get install ntop Para la instalacin de la otra herramienta de monitorizacin de red utilizada, Wireshark, ejecutaremos la siguiente linea en la terminal: sudo apt-get install wireshark

16

Diagnstico de red

Ilustracin 9: Instalando Wireshark y libreras necesarias

Por ltimo solo nos queda arrancar los programas instalados para que queden a la escucha. Para arrancar Ntop, el servidor de Apache ha de estar previamente en funcionamiento. Para asegurarnos de que est activo, escribiremos en una terminal sudo /etc/init.d/apache2 status si nos dice que est parado, para arrancarlo ejecutaremos sudo /etc/init.d/apache2 start. sudo ntop -A Con este comando establecemos la contrasea de administrador para gestionar las preferencias de Ntop. sudo ntop -i eth1 Con esto arrancamos el demonio escuchando en el interface de la red privada. 17

Diagnstico de red

Para acceder a la aplicacin en s, arrancaremos un navegador web, y escribiremos la siguiente direccin: http://localhost:3000/ Para arrancar la aplicacin Wireshark hay que ejecutar el siguiente comando: sudo wireshark -i eth1. De esta manera tendremos la aplicacin escuchando en la interfaz de red interna. Con esto, se habr terminado la instalacin y configuracin de las aplicaciones necesarias en el proxy de la red. Despus de la configuracin de las tarjetas de red tanto de los hosts de la red interna, como del proxy, y de la instalacin en ste de los programas de diagnstico, la configuracin de nuestro sistema finaliza y damos comienzo a las pruebas. Deberemos decir que no hemos tenido demasiadas dificultades a la hora de la adquisicin de programas, ya que tanto los programas Ntop como Wireshark, y el servidor Apache son libres y gratuitos y se encuentran a disposicin de cualquier usuario en los repositorios de software libre. Ambos programas proporcionan gran cantidad de datos e informacin al usuario, necesitando pocos recursos hardware: Ordenadores Pentium 4. 1 GB RAM. 300 megas de disco duro libres. Tarjeta Grfica de prestaciones mnimas. Esta configuracin de red, as como la instalacin de los programas, es totalmente aplicable a mltiples y diferentes sistemas, ya sea de gran o pequeo tamao, y se podra adaptar perfectamente a nuestras necesidades empresariales, permitiendo una monitorizacin completa y detallada del sistema y de su red. Mediante dicha 18

Diagnstico de red

informacin, podemos tomar decisiones operativas en cuanto a la carga de red, distribucin de los puestos de trabajo, o polticas de uso de redes de pares (P2P).

19

Diagnstico de red

6. Resultados experimentales

Como ya expusimos anteriormente, este trabajo pretende reproducir la tarea de un hipottico administrador de red teniendo a su cargo la encomienda de gestionarla para que funcione de manera eficiente y eficaz. En nuestro caso hemos definido una serie de experimentos para llevar a cabo, que pretenden emular alguna de las diferentes tareas de control que un administrador puede llevar a cabo. Anlisis y deteccin de trfico no deseado en una red empresarial: Uso de programas de mensajera. Uso de programas P2P. Deteccin de pasarelas seguras (SSH): alguien no quiere ser detectado Acceso a websites no deseados. (Anlisis y deteccin de de peticiones HTML)

Dada la gran cantidad de programas existentes en el mundo informtico para esta tarea, trataremos de ver el ms adecuado para llevar a cabo el control de nuestra red, en funcin de su sencillez, funcionalidad y posibilidades proporcionadas. Para poder decidirnos por uno u otro (Ntop o Wireshark) llevaremos a cabo los diferentes ejemplos propuestos en ambos programas, intentando decidir en funcin de aspectos como sencillez, rapidez o potencia de anlisis cual seria mas adecuado.

20

Diagnstico de red

6.1 Ejemplo 1: Utilizacin de mensajera intantnea (MSN y meebo)

Los hosts emularn una conversacin utilizando la red interna mediante programas de mensajera instantnea (Pidgim, MSN Messenger, Adium, etc.) y de acceso web (meebo). Intentaremos detectar el uso de dichos protocolos a utilizando Ntop y de Wireshark. 6.1.1 Anlisis utilizando Ntop

21

Diagnstico de red

Dentro de la aplicacin Ntop accedemos al menu IP -> Summary -> Traffic. En la primera captura podemos apreciar el uso, por parte de uno de los usuarios de la red

Ilustracin 10: Ntop mostrando trfico de mensajera instnea

privada, de cualquier aplicacin de mensajera que utilice el protocolo MSNMS (conocido como Microsoft Messenger).

Ilustracin 11: Captura de Ntop mostrando trfico saliente de IM

22

Diagnstico de red

En la segunda captura se puede apreciar como el nico trfico existente en la red hasta ese momento, pertenece a ese protocolo. Haciendo click sobre uno de los dominios sealados en la primera captura, podremos obtener informacin detallada de cundo y quin utiliz dicho protocolo, como veremos en posteriores capturas. En los ltimos aos han surgido servicios web que canalizan la mensajera instantnea por protocolo http (por ejemplo, meebo). El administrador debera conocer este tipo de servicios, para poder ver si son usados, y posteriormente tomar acciones sobre ello.

Ilustracin 12: Ntop mostrando acceso a web de mensajera instnea (meebo.com)

En la captura anterior puede observarse el acceso a la web de uno de estos servicios. Si se hace click sobre el link sealado, se obtendr, entre otra informacin, la mostrada en la captura siguiente, en la que puede verse el host de la red privada que ha accedido al servicio meebo:

Ilustracin 13: Captura de Ntop de hosts que han accedido a un determinado servicio de IM

23

Diagnstico de red

6.1.2 Anlisis utilizando Wireshark

Desde el ordenador del administrador , lanzamos Wireshark, y lo ponemos a capturar paquetes en la interfaz interna (la nuestra corresponde con eth1); y una vez determinado el protocolo a detectar, se aplica el filtro correspondiente al mismo mediante la opcin filter del programa. De esta manera podremos saber tanto la IP del usuario como el protocolo (MSNMS para mensajera messenger) que est siendo usando. Como puede observarse en la captura, podemos asociar determinado protocolo con una determinada ip de de la red privada.

24

Diagnstico de red

Ilustracin 14: Trfico de IM en Wireshark

Si se deseara, el administrador podra llegar a conocer el contenido de la conversacin. Para ello seleccionamos uno de los paquetes capturados, y pulsando sobre el botn derecho del ratn elegimos la opcin Follow TCP Stream.

25

Diagnstico de red

Ilustracin 15: Seguimiento de una conversacin mediante Wireshark

Como se puede observar, si seguimos el stream TCP podemos reconstruir una conversacin realizada a travs del protocolo MSNMS.

26

Diagnstico de red

6.2 Ejemplo 2: Utilizacin de redes P2P

Mediante este ejemplo podremos observar como se puede detectar el uso de programas de descarga P2P con diferentes protocolos (eDonkey y BitTorrent). Estos programas crean sobrecargas en la red y producen perdidas de tiempo y rendimiento dentro de la red por lo cual su deteccin podra ser muy til en el mbito empresarial. Para la simulacin hemos descargado un archivo .torrent en uno de los equipos de la red y arrancado el cliente de Torrent (Transmission). Por otra parte hemos arrancado un cliente de eDonkey (aMule) para simular otro tipo de trfico P2P.

6.2.1 Anlisis utilizando Ntop

Para detectar dicho trfico tendremos que acceder al puesto de proxy y desde el navegador acceder a la opcin de Ntop IP Summary Distribution. En el apartado remote to local podemos observar todo el trfico entrante agrupado por protocolo TCP/UDP y a qu pertenece cada uno:

27

Diagnstico de red

Ilustracin 16: Trfico de protocolo P2P en Ntop

De la misma manera podemos detectar trfico P2P de tipo eDonkey, y como ste (en el mismo tiempo de ejecucin) genera mucho menos trfico que el Torrent:

Ilustracin 17: Trfico eDonkey y BitTorrent en Ntop

28

Diagnstico de red

Una de las formas para detectar qu hosts de la red estn haciendo uso de las redes de pares (P2P) es accediendo a la opcin del men IP Summary Traffic y en el apartado Hosts seleccionar Local only para filtrar todo el trfico saliente.

Ilustracin 18: Caracterizacin de un host que hace uso de redes P2P

En la captura superior podemos observar que uno de los puestos de la red privada (Baldur (2)) est marcado con un flag indicativo de que est generando trfico P2P.

29

Diagnstico de red

6.2.2 Anlisis utilizando Wireshark

Para detectar el trfico P2P utilizando el Wireshark desde el ordenador del administrador , lanzamos la aplicacin Wireshark, activamos la captura de paquetes (primer icono o menu Capture) y una vez determinado el protocolo a detectar, se aplica el filtro correspondiente al mismo mediante la opcin filter del programa. As, de esta manera podemos filtrar el trfico eDonkey y Torrent, as como el host de la red privada que est estableciendo las conexiones (source y destination) como podemos ver en las siguientes capturas:

Ilustracin 19: Filtro de red eDonkey en Wireshark

30

Diagnstico de red

Ilustracin 20: Trfico P2P de tipo BitTorrent detectado utilizando Wireshark

31

Diagnstico de red

6.3 Ejemplo 3: Acceso al exterior mediante pasarelas seguras (SSH)

Este ejemplo pretende ilustrar como los usuarios de la red privada (mayormente usuarios avanzados) pueden intentar acceder a un servicio localizado externamente va SSH (pasarela segura). A esta accin se le denomina encapsular va SSH una conexin, y permite ocultar a terceros qu es lo que el usuario de la red privada est haciendo con la misma. Se pueden encapsular todo tipo de conexiones, desde la navegacin web hasta conversaciones (muchos protocolos de mensajera modernos incorporan esta funcionalidad, encapsulando mediante SSL la conversacin).

6.3.1 Anlisis utilizando Ntop

Para la deteccin de este tipo de conexiones hay que acceder al men de la herramienta IP Local Ports used . Aqu podemos distinguir el trfico saliente distribuido por puertos, y cul de los hosts de la red privada ha sido el que ha hecho uso del mismo.

32

Diagnstico de red

Ilustracin 21: Pasarela segura descubierta utilizando Ntop

6.3.2 Anlisis utilizando Wireshark

Desde el proxy del administrador de red, accediendo a Wireshark, una vez puesto a capturar paquetes la interfaz de red interna (en nuestro caso eth1); estableceremos un filtro por protocolo SSH tal y como podemos ver en la captura, en ella tambin podemos apreciar como uno de los hosts de la red est haciendo uso del protocolo SSH.

33

Diagnstico de red

Ilustracin 22: Anlisis y filtrado de paquetes por pasarela segura utilizando Wireshark

Ilustracin 23: Host de la red accediendo por pasarela segura accediendo a un host externo

34

Diagnstico de red

Como podemos ver en la captura anterior, el host accedido desde la red interna es el 193.147.87.188, que se trata del host target de la peticin de login va SSH que adjuntamos.

6.4 Ejemplo 4: Anlisis de accesos HTTP

Una de las principales prdidas de productividad en la empresa es el acceso a redes sociales y otro tipo de websites haciendo uso de la red empresarial. Nos referimos a la utilizacin por parte de los trabajadores de todo tipo de pginas web enfocadas al ocio. Entre ellas nos podemos encontrar las tpicas como pginas de informacin deportivas, redes sociales, de informacin cinematogrfica y musical, peridicos online... En nuestro caso los diferentes hosts de la red accedern al tipo de pginas mencionadas anteriormente y procuraremos detectar tanto los destinos de tales accesos, como la IP del host que pretende acceder a dicha pgina.

6.4.1 Anlisis utilizando Ntop

Para acceder a la informacin que mostramos en la captura; desde el proxy accederemos al Ntop y dentro de l a IP SUMMARY TRAFFIC

Ilustracin 24: Acceso a webs sociales descubierto utilizando Ntop

35

Diagnstico de red

En ella puede apreciarse el acceso a dos conocidas redes sociales. Pinchando en cada uno de los links podemos saber qu hosts han accedido y cuando, como podemos observar en la siguientes capturas

Ilustracin 25: Informacin adicional del sitio accedido desde la red privada

Ilustracin 26: Lista de hosts que accedieron a la web analizada anteriormente

36

Diagnstico de red

Como podemos observar, uno de los apartados que nos muestra el Ntop es el de los ltimos accesos a dichos sites desde nuestra red privada. As pues, en base a los datos recojidos utilizando esta herramienta, podemos establecer una lista de sites a visitar que pueden ser filtrados utilizando reglas de iptables o en cualquier otro firewall comercial.

6.4.2 Anlisis utilizando Wireshark

El anlisis y deteccin de hosts que navegan por sites no deseados desde Wireshark es ms complejo, ya que dicho software no dispone de resolucin de dominios, trabaja a nivel de paquetes IP, analizando tramas y streams, por lo que en lugar de conocer el nombre del dominio, el administrador de la red deber de conocer las IPs asociadas a dichos dominios. Por ello, si se desea conocer el trfico de red a este tipo de webs utilizando Wireshark se llevarn a cabo los mismos pasos que en los ejemplos anteriores, esto es: 1. Activar Wireshark, haciendo que comience a capturar paquetes (Primer icono o menu -> Capture e iniciando la captura pulsando Start con las opciones default). 2. Establecer un filtro en el men filter, en este caso filtraremos el protocolo HTTP. 3. Anotar las IPs de destino de las cuales deseemos conocer informacin 4. Abrir un terminal en una mquina conectada a la red y hacer uso del comando whois (presente en todos los sistemas *NIX) de la siguiente manera whois 193.147.87.188 y nos mostrar toda la informacin que deseemos.

37

Diagnstico de red

Como podemos observar, el administrador de red deber poseer, adems de unos conocimientos tcnicos avanzados, la inteligencia necesaria para adelantarse a los usuarios de la red de la cul est al cargo, adelantndose a dichos usuarios y conociendo la manera de pensar que tienen dichos usuarios para poder adelantar acontecimientos y salvaguardar el buen funcionamiento de la red. Adems de esto, el administrador de red puede necesitar y obtener una valiosa informacin mediante la correcta visualizacin e interpretacin de la herramienta Ntop. La informacin requerida pueden ser todo tipo de estadsticas de carga, uso de la red por parte de los hosts, saltos en la red, etc. Seguidamente veremos algunos ejemplos. Las estadsticas que mostramos a continuacin se obtienen en el men inicial que el Ntop muestra a modo de sumario una vez abierta la aplicacin (recordar que, para abrir la aplicacin hay que lanzar el demonio de ntop en terminal para que registre los datos de la interfaz que deseemos: sudo ntop i eth1 y seguidamente abrir un navegador y apuntarlo a la direccin http://localhost:3000)

38

Diagnstico de red

Estadstica del tipo de paquetes enviados a travs de la red: unicast, multicast, broadcast.

Ilustracin 27: Resumen estadstico del trfico de la red segn el tipo de paquete

Con esto podemos determinar que todo el trafico existente consiste en trafico unicast, que es el trfico ms comn en la red internet (trfico dirigido de host a host).

39

Diagnstico de red

En el caso de que el trfico fuese principalmente broadcast podemos inferir que se trata del router lanzando paquetes a todos los dispositivos de la red, inundndola de trfico innecesario, por lo que tendramos que tomar medidas con el router (revisar su configuracin interna y reponerlo de ser necesario).

Estadstica de saltos necesarios para llegar a destino. Con esta estadstica podemos ver grficamente cual es el nmero de saltos (hops) que un paquete tiene que hacer para llegar a su destino.

40

Diagnstico de red

Ilustracin 28: Estadstica de saltos de un paquete en la red y resumen estadstico de la carga de la red

Como podemos observar, el nmero de saltos tiende a situarse entre los 14 y 16 saltos, esto indica que un paquete, para llegar desde su salida hasta su destino pasa por entre 16 y 14 hops. Cada salto es un router por el que ha pasado, esto se hace porque los paquetes IP tienen un campo denominado TTL (Time To Limit) que comienza en 255, por cada uno de los routers por los que pasa se descuenta un nmero de dicho campo, obteniendo as el nmero de routers por los que ha pasado hasta llegar a su destino. Esta medida nos indica el tiempo que un paquete est fsicamente viajando a travs de la red (medido en saltos de red), en el caso de que dicha media tuviese unos valores ms altos (en torno a 30 o ms) nos indicara que: a) La red empresarial cuenta con demasiados routers: hay que tomar decisiones en cuanto a la infraestructura de red, aligerndola lo ms posible y evitando routers 41

Diagnstico de red

innecesarios, agilizando as el trfico global de la red y disminuyendo el tiempo de respuesta de la misma (cuantos menos saltos, ms rpido viajan los paquetes de informacin). b) Las rutas de los encaminadores no estn optimizadas, haciendo que el paquete pase por saltos innecesarios, para atajar dicho problema es recomendable crear un diagrama de la infraestructura de red en el que estn presentes las rutas de los encaminadores para poder aplicar un algoritmo de encaminamiento ptimo (por ejemplo, Dijkstra). As mismo, en la captura anterior podemos observar la carga de red, uno de los datos bsicos a la hora de administrar la red y detectar posibles conflictos en cuanto a velocidad de respuesta. La estadstica est agrupada por tiempos (actual, ltimo minuto y ltimos 5 minutos) adems de realizar la media y el pico de carga; y dividida en Kbits por segundo y paquetes por segundo, siendo el dato de los kbits/s el ms comprensible y fcil de interpretar con respecto a las prestaciones que la red debera ofrecer sobre el papel. Distribucion de Protocolos Este grfico nos ofrece una idea general del tipo de trafico presente en nuestra red, porcentualmente hablando, distribuido por protocolos.

42

Diagnstico de red

Ilustracin 29: Resumen del trfico de red clasificado por protocolo

Con esto damos por finalizado el anlisis de una red utilizando las herramientas Ntop y Wireshark.

43

Diagnstico de red

7. Interpretacin y discusin de los resultados

En general, los resultados obtenidos con las dos herramientas han sido plenamente satisfactorios. Las cuatro pruebas realizadas a imagen y semejanza de los trabajos de administracin de la red que puede llevar a cabo un administrador se han podido realizar en su totalidad. Si bien, cabe destacar que, a la hora de detectar un acceso va web con el Wireshark, hay que echar mano de la herramienta whois para conocer datos acerca del site sobre el que estamos haciendo el seguimiento, pero cuenta con la ventaja de ser una herramienta de uso habitual, de fcil utilizacin, bien documentada y presente en todas las arquitecturas. Observamos que con ambas herramientas se puede realizar un diagnstico en profundidad de la red a nuestro cargo. En particular, en el caso de la deteccin y anlisis de trfico P2P detectamos que el trfico de redes con protocolo eDonkey es mucho menos eficaz que el protocolo eDonkey ya que durante el mismo tiempo de ejecucin (5 min.) con el programa para descarga de Torrents registramos una transferencia total de 10.7 Mb frente a los escasos 23Kb; por lo que conclumos que el primero puede ser el principal causante de una sobrecarga en nuestra red y, por tanto, deberamos valorar el tomar decisiones acerca de dicho trfico en una red a nuestro cargo. Cabe destacar la versatilidad y facilidad de manejo de Ntop, as como su prcticamente nula configuracin necesaria, con lo que nos encontramos ante una herramienta de fcil uso y configuracin que nos ofrece resultados eficazmente y de manera sencilla. Tambin cabe destacar aqu la vocacin educativa de la segunda herramienta (Wireshark) enfocada ms a mostrar el trfico de red a bajo nivel y con gran detalle, mostrando de manera sencilla y rpida los flujos de una transaccin de una amplia variedad de protocolos siguiendo el stream de paquetes correspondiente; si bien, una de los principales puntos fuertes (no mostrado en el diseo de los ejemplos prcticos) 44

Diagnstico de red

es el apartado estadstico de esta herramienta, enfocado a la estadstica de paquetes de la red de manera grfica. Tambin destacamos las posibilidades de configuracin, filtrado de paquetes y variedad de protocolos que es capaz de manejar el Wireshark. Las principales limitaciones a la hora de realizar nuestras mediciones han sido: Por una parte con Ntop, la falta de herramientas u opciones para analizar a ms bajo nivel los flujos de informacin de la red, de la manera en la que lo puede hacer Wireshark, no obstante, cuenta con una opcin para poder hacer un volcado de toda la informacin a un log y poder analizarla mediante otras herramientas. Por otra parte, en cuanto a Wireshark, la falta de resolucin de dominios a la hora de conocer la procedencia y destino de la informacin es una importante limitacin en cuanto a la visualizacin de la informacin; tambin cabe destacar la falta de una visin ms generalista, desde una perspectiva no tan centrada en el flujo de paquetes sino en el flujo de informacin. Tambin se echa en falta un resumen estadstico al finalizar la captura de paquetes por parte de la aplicacin.

45

Diagnstico de red

8. Conclusiones

Brevemente, algunas de las conclusiones que hemos obtenido con la realizacin de esta prctica son las siguientes: La tarea de administracin de redes requiere no solo de habilidades tcnicas demostrables, sino que tambin es necesaria inteligencia para ponerse en el lugar de los hosts de la red que tenemos al cargo e intentar pensar como ellos trataran de sacar mejor partido de la misma. Existen alternativas a sistemas de compleja instalacin como Nagios: Wireshark combinado con Ntop es un claro ejemplo. El tamao de la red que hemos simulado, pese a ser reducida, se puede colapsar fcilmente con la utilizacin masiva de las redes de pares (P2P). A mayor tamao de red se incrementa el nmero de motivos por los que esta puede funcionar incorrectamente o por debajo de unos lmites deseables en cuanto a tiempo de respuesta y fiabilidad. Con un hardware de bajo coste y un software de coste cero hemos demostrado que se pueden realizar tareas de diagnosis de red de manera sencilla. La habilidad de interpretar los datos ofrecidos por las herramientas es bsica: sin alguien con los conocimientos necesarios que interprete los datos, stos no sirven de nada en la toma de decisiones. Hemos aprendido varias tcnicas de diagnstico y anlisis de red, as como adquirido un buen nivel en el manejo de interfaces de red y en la interpretacin de estadsticas de trfico de red. 46

Diagnstico de red

La utilizacin de ambas herramientas bordea la lnea de la legalidad en cuanto a privacidad de datos en la red. Por ello, han de ser utilizadas con la mayor precaucin y solo por personal autorizado (por la empresa) y confiable.

9. Bibliografa

La bibliografa utilizada para la realizacin de esta prctica ha sido toda on-line:

1. en.wikipedia.org/ntop [visitada el 8/1/2010] 2. en.wikipedia.org/Nagios [visitada el 8/1/2010] 3. en.wikipedia.org/Wireshark [visitada el 8/1/2010] 4. wireshark.org/docs [visitada por ltima vez 29/1/2010] 5. wiki.nagios.org [visitada por ltima vez 10/1/2010] 6. sucka.net [visitada por ltima vez 10/1/2010] 7. help.ubuntu.com/community/ntop [visitada por ltima vez 20/1/2010] 8. ntop.org/documentation [visitada por ltima ver 29/1/2010] 9. nagios.sourceforge.net [visitada por ltima vez 10/1/2010] 10. howtoforge.com/network_monitoring_with_ntop [visitada por

ltima vez 29/1/2010]

47

Diagnstico de red

48

You might also like

- Redes de Computadores Manual de PracticaDocument95 pagesRedes de Computadores Manual de PracticaJosé Carlos CavalheiroNo ratings yet

- TRSDDocument17 pagesTRSDBelgii ChisagNo ratings yet

- RDFEDocument17 pagesRDFEBelgii ChisagNo ratings yet

- Configuracion Del WiresharkDocument10 pagesConfiguracion Del WiresharkJonathan LopezNo ratings yet

- Mantenimiento en Redes TelematicasDocument18 pagesMantenimiento en Redes TelematicasGuamán Vivanco JoffreNo ratings yet

- Bitacora 2H Administracion de RedesDocument66 pagesBitacora 2H Administracion de RedesMaylin BritoNo ratings yet

- Administracion Redes 20550365 T1Document18 pagesAdministracion Redes 20550365 T1Jesús SalazarNo ratings yet

- SID3B WireShark Informe Completo ElectivaDocument23 pagesSID3B WireShark Informe Completo ElectivaClary RodriguezNo ratings yet

- Proyecto de Implementación WiSpDocument46 pagesProyecto de Implementación WiSpAirNetworkNo ratings yet

- Taller TcpipDocument264 pagesTaller TcpipFulvio100% (4)

- 1168 INSTALACIÓN Y GUÍA DE USO DE WIRESHARK ImpresaDocument72 pages1168 INSTALACIÓN Y GUÍA DE USO DE WIRESHARK ImpresaDaniel ZeravlaNo ratings yet

- User-Guide-Us (Español)Document164 pagesUser-Guide-Us (Español)Berty FelixNo ratings yet

- Ejemplos Con WiresharkDocument12 pagesEjemplos Con WiresharkJorge AmézquitaNo ratings yet

- Network Scanner Tool User's GuideDocument43 pagesNetwork Scanner Tool User's GuideSHEIKH AHMAD TARMIZINo ratings yet

- Informe Laboratorio 1 Manual de Laboratorio Packet TracerDocument22 pagesInforme Laboratorio 1 Manual de Laboratorio Packet TracerErick Barrantes QuirósNo ratings yet

- Administración de Sistemas GNU - Linux - Módulo5 - Administración de RedDocument118 pagesAdministración de Sistemas GNU - Linux - Módulo5 - Administración de Rednetcat72984No ratings yet

- Proyecto - Redes IIDocument12 pagesProyecto - Redes IIBlanca PaguayNo ratings yet

- Informe 1Document21 pagesInforme 1Elizabeth TorresNo ratings yet

- Uso de WiresharkDocument12 pagesUso de WiresharkHugo Ricardo Marquez MoralesNo ratings yet

- Servicios en RedDocument86 pagesServicios en RedMarco Antonio Wilmot100% (1)

- Cisco Packet TracerDocument9 pagesCisco Packet TracerIván Martínez AguirreNo ratings yet

- ProtocolosDocument17 pagesProtocolosErnesto Perez SanchezNo ratings yet

- Laboratorio 2.6.2 Uso de Wireshark para Ver Las Unidades de DatosDocument11 pagesLaboratorio 2.6.2 Uso de Wireshark para Ver Las Unidades de Datosalgio79No ratings yet

- 12 RedesDocument63 pages12 RedesEfrain Perez AlconNo ratings yet

- Guía Del Usuario de WiresharkDocument256 pagesGuía Del Usuario de WiresharkluisNo ratings yet

- Redes en Linux ComoDocument77 pagesRedes en Linux ComochimajeNo ratings yet

- GuideDocument48 pagesGuideMartin MusicNo ratings yet

- Tema 3 Apuntes de Redes y SeguridadDocument34 pagesTema 3 Apuntes de Redes y SeguridadsapienspiderNo ratings yet

- Manual Rápido de WireSharkDocument6 pagesManual Rápido de WireSharkEduardo Alejandro Suárez RosalesNo ratings yet

- Fundamento RedesDocument27 pagesFundamento RedesTemarios AdministrativosNo ratings yet

- (T3) (Wireshark)Document4 pages(T3) (Wireshark)jtovar02.indureNo ratings yet

- SDN PDFDocument69 pagesSDN PDFFernandoMárquezNo ratings yet

- Laboratorio Packet Tracer Router 2811Document29 pagesLaboratorio Packet Tracer Router 2811Gabriel Vargas67% (3)

- Lab #3 Redes de ComputadoresDocument35 pagesLab #3 Redes de ComputadoresAndrés David VásquezNo ratings yet

- Reporte de Prácticas en Cisco Packet TracerDocument13 pagesReporte de Prácticas en Cisco Packet TracerNadia Cruz SantiagoNo ratings yet

- Herramientas de AuditoriaDocument16 pagesHerramientas de AuditoriaJose MoraNo ratings yet

- Portafolio - Jose Wilbert Perez Robles - Temas Selectos de RedesDocument128 pagesPortafolio - Jose Wilbert Perez Robles - Temas Selectos de RedesSara ColladoNo ratings yet

- Auditoria RedesDocument47 pagesAuditoria RedesWlfredo Leen Su DiazNo ratings yet

- Informe Portafolio CASO1Document40 pagesInforme Portafolio CASO1Alvaro Edu Zh100% (1)

- Administracion de Una Red Local PDFDocument48 pagesAdministracion de Una Red Local PDFkarlamadelyNo ratings yet

- Conceptos Basicos de RedesDocument16 pagesConceptos Basicos de RedesOscar NietoNo ratings yet

- HowTo - Servidor Intranet Con LinuxDocument20 pagesHowTo - Servidor Intranet Con LinuxFabian OrtizNo ratings yet

- Redes 1Document26 pagesRedes 1Alexander Camacho RamirezNo ratings yet

- Trabajo Proyecto FinalGrupo1Document19 pagesTrabajo Proyecto FinalGrupo1Anonymous Yq75fOZNo ratings yet

- Sistemas Operativos en Red (GRADO MEDIO).: SISTEMAS OPERATIVOSFrom EverandSistemas Operativos en Red (GRADO MEDIO).: SISTEMAS OPERATIVOSNo ratings yet

- Servicios en Red (GRADO MEDIO): Internet: obras generalesFrom EverandServicios en Red (GRADO MEDIO): Internet: obras generalesNo ratings yet

- Técnicas de Configuración de Routers CISCO: Certificación informática: CiscoFrom EverandTécnicas de Configuración de Routers CISCO: Certificación informática: CiscoRating: 5 out of 5 stars5/5 (3)

- Montaje de infraestructuras de redes locales de datos. ELES0209From EverandMontaje de infraestructuras de redes locales de datos. ELES0209No ratings yet

- UF1875 - Gestión de recursos, servicios y de la red de comunicacionesFrom EverandUF1875 - Gestión de recursos, servicios y de la red de comunicacionesNo ratings yet

- Derivas de complejidad: Aplicaciones y medicionesFrom EverandDerivas de complejidad: Aplicaciones y medicionesNo ratings yet

- Prácticas de redes de datos e industrialesFrom EverandPrácticas de redes de datos e industrialesRating: 4 out of 5 stars4/5 (5)

- Planificación y Administración de Redes (GRADO SUP.)From EverandPlanificación y Administración de Redes (GRADO SUP.)No ratings yet

- KNX. Domótica e Inmótica: Guía Práctica para el instaladorFrom EverandKNX. Domótica e Inmótica: Guía Práctica para el instaladorRating: 5 out of 5 stars5/5 (1)

- Sistemas Telemáticos.: Gestión de redesFrom EverandSistemas Telemáticos.: Gestión de redesRating: 5 out of 5 stars5/5 (2)

- Internet de las cosas: Un futuro hiperconectado: 5G, Inteligencia Artificial, Big Data, Cloud, Blockchain, CiberseguridadFrom EverandInternet de las cosas: Un futuro hiperconectado: 5G, Inteligencia Artificial, Big Data, Cloud, Blockchain, CiberseguridadRating: 5 out of 5 stars5/5 (2)

- Mantenimiento de infraestructuras de redes locales de datos. ELES0209From EverandMantenimiento de infraestructuras de redes locales de datos. ELES0209No ratings yet

- Internet de las cosas: Un futuro hiperconectado: 5G, inteligencia artificial, Big Data, Cloud, Blockchain y ciberseguridadFrom EverandInternet de las cosas: Un futuro hiperconectado: 5G, inteligencia artificial, Big Data, Cloud, Blockchain y ciberseguridadRating: 4 out of 5 stars4/5 (1)

- Comandos y DirectoriosDocument9 pagesComandos y DirectoriosFabian MatamalaNo ratings yet

- Resultados del WAIS IV para Sam Manuel Córdova TaypeDocument5 pagesResultados del WAIS IV para Sam Manuel Córdova TaypeFabian Matamala100% (1)

- Busqueda de Simbolos FullDocument7 pagesBusqueda de Simbolos FullFabian Matamala100% (1)

- Links - Seguridad InformaticaDocument2 pagesLinks - Seguridad InformaticaFabian MatamalaNo ratings yet

- CIcloVida ItilDocument19 pagesCIcloVida ItilFabian MatamalaNo ratings yet

- Instalar Odoo 10 en Ubuntu 16.04Document5 pagesInstalar Odoo 10 en Ubuntu 16.04Fabian Matamala100% (1)

- Cuestionario ITIDocument5 pagesCuestionario ITIFabian MatamalaNo ratings yet

- Clonezilla ManualDocument44 pagesClonezilla ManualRobert OjedaNo ratings yet

- Trabajo Practico 1Document2 pagesTrabajo Practico 1Fabian MatamalaNo ratings yet

- Protocolo ARPDocument8 pagesProtocolo ARPFabian MatamalaNo ratings yet

- Www.monografias.comDocument19 pagesWww.monografias.comscribdpencatlonNo ratings yet

- Ejercicios SQL Server ResueltosDocument5 pagesEjercicios SQL Server Resueltostxin2txin100% (8)

- Guia Practica LogicaDocument5 pagesGuia Practica LogicaFabian MatamalaNo ratings yet

- Instalación y Configuración de Servidor DHCP3-SERVER en UbuntuDocument3 pagesInstalación y Configuración de Servidor DHCP3-SERVER en UbuntuFerNey VasquezNo ratings yet

- Concepto y Función de Un Protocolo de EnlaceDocument9 pagesConcepto y Función de Un Protocolo de EnlaceSergio Granados QuezadaNo ratings yet

- Arquitectura ScadaDocument1 pageArquitectura Scadagallegos70No ratings yet

- CONCLUSIÓNDocument10 pagesCONCLUSIÓNJassel AvilaNo ratings yet

- Instrucciones de Montaje TLMPDocument56 pagesInstrucciones de Montaje TLMPHector MaldonadoNo ratings yet

- Como Comentar El Codigo para Generar Correctamente Javadoc PDFDocument7 pagesComo Comentar El Codigo para Generar Correctamente Javadoc PDFmonument20131No ratings yet

- Documento Sin TítuloDocument6 pagesDocumento Sin TítuloGabriela Martinez PortorrealNo ratings yet

- Apartarrayos Operacion Con Carga y Descanso Apartarrayo PDFDocument2 pagesApartarrayos Operacion Con Carga y Descanso Apartarrayo PDFEduardo Reyes HdezNo ratings yet

- Charla de Seguridad Montaje y Desmontaje de AndamioDocument3 pagesCharla de Seguridad Montaje y Desmontaje de AndamioRicardo Ramos Diaz0% (1)

- Barras corrugadas ArcelorMittal ASTM A615 grado 60Document2 pagesBarras corrugadas ArcelorMittal ASTM A615 grado 60Luisin Castro0% (1)

- Check List Proyectos Planta InternaDocument1 pageCheck List Proyectos Planta InternaAndresEduardoCortesNo ratings yet

- 2 ESTUDIO DE SUELOS FINAL OkDocument7 pages2 ESTUDIO DE SUELOS FINAL OkDarwin Benites MontalvoNo ratings yet

- Capa AplicacionDocument88 pagesCapa AplicacionhpuenteNo ratings yet

- Leviton Cat6AGuiaReferenciaDocument95 pagesLeviton Cat6AGuiaReferenciakabeer1No ratings yet

- Moto Conform Adora 2Document15 pagesMoto Conform Adora 2davij123No ratings yet

- Guia de IntegracionDocument21 pagesGuia de Integracionjuan zuñigaNo ratings yet

- Guía de EjerciciosDocument3 pagesGuía de EjerciciosRodriguez Vasquez AntonioNo ratings yet

- Terminación Sustancial de Un Activo Calificable - NIC 23 Costos Por Intereses InventariosDocument3 pagesTerminación Sustancial de Un Activo Calificable - NIC 23 Costos Por Intereses InventariosConsultas IFRSNo ratings yet

- FTTHDocument42 pagesFTTHAdriana Sosa ChavarríaNo ratings yet

- CONVERSIONES DE MAYOR USO EN LA INDUSTRIADocument8 pagesCONVERSIONES DE MAYOR USO EN LA INDUSTRIASebas Montenegro HerreraNo ratings yet

- Eett - Comunicaciones - v4Document78 pagesEett - Comunicaciones - v4Edy AnyosaNo ratings yet

- Trabajo de Investigacion - Iot SecurityDocument25 pagesTrabajo de Investigacion - Iot SecurityJoel SalinasNo ratings yet

- Introduccion Video DigitalDocument3 pagesIntroduccion Video DigitalMauricio AriasNo ratings yet

- ABUS - Puentes GrúaDocument32 pagesABUS - Puentes Grúahangarrod100% (1)

- Calibracion PipetasDocument12 pagesCalibracion Pipetasdigisis2001No ratings yet

- Premios EfqmDocument35 pagesPremios EfqmJosue Daniel Zamudio HernandezNo ratings yet

- Glosario IT Essentials 4.0 220-601Document57 pagesGlosario IT Essentials 4.0 220-601wolf1313No ratings yet

- 5S's Fundamento para Alcanzar Manufactura de Clase MundialDocument21 pages5S's Fundamento para Alcanzar Manufactura de Clase MundialAlan BecerraNo ratings yet

- Sistema apantallamiento ECOPETROLDocument5 pagesSistema apantallamiento ECOPETROLcarlosgerman2008No ratings yet

- BlacArchLinux VersionesDocument5 pagesBlacArchLinux VersionesChris LópezNo ratings yet

- ISO25000Document10 pagesISO25000Rosa Noelia CaroNo ratings yet