Professional Documents

Culture Documents

SAD01 Contenidos

Uploaded by

Anonymous wALlbbOriginal Title

Copyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

SAD01 Contenidos

Uploaded by

Anonymous wALlbbCopyright:

Available Formats

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Adopcin de pautas de seguridad informtica.

Caso prctico

A Mara le han ofrecido un trabajo de administrativa en una pequea empresa,

pero debe encargarse adems del mantenimiento de los equipos informticos.

Tiene conocimientos a nivel usuario, sobre todo de hardware, y algn amigo

que la puede asesorar un poco, pero no le va a ser suficiente. A ella siempre le

han gustado los ordenadores y ha aprendido de manera autodidacta, pero no

posee los conocimientos necesarios como para poder resolver todos los

problemas, sobre todo los relativos a la seguridad informtica. Su jefe le ha

comentado que est preocupado con la seguridad del sistema porque un

antiguo empleado se ha llevado mucha informacin, l no tiene ni idea de

ordenadores y quiere una persona de total garanta. A Mara siempre la han atrado los temas relacionados con los

delitos informticos,

hackers, virus y cosas parecidas, adems, todo el mundo dice que hay mucho futuro para gente

con conocimientos de seguridad en informtica. Para no perder el tiempo se ha comprado algunos libros y ha decidido

aceptar el trabajo y la responsabilidad de hacerlo bien. El primer paso ser adquirir los conocimientos bsicos sobre

seguridad y adoptar las pautas de seguridad bsicas para poner el sistema en funcionamiento.

1 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Fiabilidad, confidencialidad, integridad y disponibilidad.

Caso prctico

La clave de todo sistema seguro es asegurar la fiabilidad, la confidencialidad,

integridad y la disponibilidad de todos los elementos de un sistema.

S ms o menos lo que significan esos trminos. Voy a ver cul es su

significado para un sistema informtico dice Mara.

Mara tratar de comprender qu es un sistema seguro, comprendiendo estos

trminos y para ello comenzar con el diccionario.

Es hora de volver a la biblioteca! Empezamos a estudiar otra vez!

Un sistema de informacin se define como seguro, segn la regla

seguridad informtica:

ISO 27002, si cumple con los elementos bsicos de la

Fiabilidad.

Confidencialidad.

Integridad.

Disponibilidad.

Las definiciones propuestas por la Real Academia de la Lengua para estas palabras son:

Fiabilidad: Cualidad de ser fiable. Probabilidad de buen funcionamiento de algo.

Confidencialidad: Cualidad de confidencial. Que se hace o se dice en confianza o con seguridad recproca entre dos

o ms personas.

Integridad: Cualidad de ntegro. Que no carece de ninguna de sus partes.

Disponibilidad: Cualidad o condicin de disponible. Que se puede disponer libremente de ella o que est lista para

usarse o utilizarse.

Extrapolando estas definiciones a un sistema de informacin, se puede decir que un

sistema es fiable si funciona correctamente, es decir, realiza las funciones para las que

fue diseado, es confidencial si la informacin es accesible solamente para las

personas autorizadas, ntegro si el contenido de la informacin transmitida no se altera

o se altera solamente por personal autorizado, y est disponible si el sistema funciona y

si los usuarios tienen acceso a todos los componentes del sistema, aunque sea con

diferentes niveles de seguridad.

Otra cualidad que debe cumplir un sistema seguro es el de no repudio.

Esta cualidad se puede aplicar tanto en origen como en destino. Por una parte debe

garantizar al emisor que la informacin fue entregada al receptor (no repudio en

destino) y por otra, ofrece una prueba al receptor del origen de la informacin recibida, el emisor no puede negar que emiti el

mensaje (no repudio en origen).

Esta cualidad es muy importante en el comercio electrnico para garantizar las transacciones realizadas y las entidades

participantes, aplicndose en los dos lados de la comunicacin, no poder rechazar la autora de un mensaje, ni negar su

recepcin.

2 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Elementos vulnerables en el sistema informtico. Hardware,

software y datos.

Caso prctico

Mara ya sabe que debe cumplir un sistema seguro, pero ahora tendr que

aprender que es lo que tiene que proteger, o cules son los puntos dbiles de

su sistema. Se lo ha comentado a su jefe y ste se ha quedado estupefacto.

Ahora s cmo debe ser un sistema seguro, pero debo saber que elementos

son los que hay que proteger afirma Mara.

Y yo que pens que con poner una contrasea era suficiente! contesta su

jefe.

No, hay que analizar todos los elementos del sistema y ver cules son los

ms vulnerables aade Mara.

Cmo si analizramos los puntos dbiles de una casa? Todo esto es necesario? pregunta su jefe.

Pues si se quiere que el sistema funcione de manera segura s, sintate un poco que te explicar los elementos que

vamos a analizar concluye Mara.

Veamos cuales son los puntos dbiles del sistema para Mara.

La vulnerabilidad en un sistema informtico hace referencia a las probabilidades que existen de que una amenaza se materialice

contra un

activo.

No todos los activos son vulnerables a las mismas amenazas, por ejemplo, los datos son vulnerables a los hackery las

instalaciones elctricas a los cortocircuitos.

Para saber ms

En el siguiente enlace tienes ms informacin sobre el concepto de hacker.

Hacker

Cuando se habla de las vulnerabilidades de un sistema se manejan conceptos como:

Amenazas.

Riesgos.

Vulnerabilidades.

Ataques.

Impactos.

En la imagen se puede ver la relacin que se podra establecer entre los trminos

anteriores. Una amenaza es un factor que perjudicara al sistema producindole daos

aprovechndose de su nivel de vulnerabilidad.

Los riesgos indican la posibilidad de que se materialice o no una amenaza

aprovechando las vulnerabilidades. Tambin se podra decir que una vulnerabilidad no

existe si no existe amenaza. Es decir, si no hay vulnerabilidad, tampoco hay riesgo de

amenaza.

Los conceptos ms claros son los de ataque e impacto, el ataque es la materializacin de la amenaza y el impacto es el dao

causado al activo (cualitativo o cuantitativo).

3 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Hardware, software y datos como elementos vulnerables.

Un sistema de informacin puede incluir como componente a un sistema informtico. Los activos que forman parte de un

sistema de informacin son:

Datos.

Software.

Hardware.

Redes.

Soportes.

Instalaciones.

Personal.

Servicios.

Se podra definir un sistema de informacin, como un sistema constituido por instalaciones, personas, datos y actividades que

procesan datos e informacin en una organizacin. Puede incluir, o no, sistemas informticos para alcanzar sus objetivos. Un

sistema informtico est compuesto por:

Hardware.

Software.

Datos.

Personal.

Cada uno de estos activos presenta diferentes vulnerabilidades, las ms claras de ver son las

vulnerabilidades asociadas al personal que maneja el sistema informtico. Los fallos humanos,

intencionados y no intencionados, junto con la destreza o cualificacin son las vulnerabilidades ms

comunes asociadas a este activo. Los puntos dbiles asociados al hardware estn relacionados

con daos elctricos, robos o desastres que impliquen una destruccin fsica de los elementos que

componen el hardware de un sistema informtico.

El software es el activo que nos ha preocupado ms hasta ahora, las vulnerabilidades asociadas al

software son aquellas que permiten que haya usuarios que ejecuten programas o aplicaciones para

las que no tienen permiso, ya sea de manera local o remota. Tambin aqu se engloban todos los

programas o procesos que se ejecutan en un sistema informtico sin aceptacin y que pueden

causar un mal funcionamiento del mismo (un virus).

En cuanto a los datos, son el activo para el cual se dise el sistema, la seguridad que deben tener es la que asegure que no

sean conocidos por personas o procesos que no tengan autorizacin. Un dato ser vulnerable s est expuesto a usuarios no

autorizados, aunque estos usuarios ni los modifiquen, daen o eliminen.

Autoevaluacin

En el caso de un tcnico informtico que no tiene los conocimientos necesarios para operar con un sistema

informtico:

Si opera con el sistema se podra producir una vulnerabilidad.

Si no opera con el sistema, el sistema no es vulnerable.

Se producir un impacto porque hay amenaza sobre el sistema.

Si no opera con el sistema, el sistema es vulnerable pero existir riesgo de amenaza.

4 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Anlisis de las principales vulnerabilidades de un sistema

informtico.

Caso prctico

Para analizar el sistema, Mara se ha dado cuenta de que debe seguir un proceso que

ms o menos est estandarizado.

Parece que todo el mundo sigue los mismos pasos dice Mara.

Pero menudo trabajo que te va a llevar todo esto? aade su jefe.

No te preocupes que nos va a merecer la pena. Vamos a hacer que el sistema sea

seguro concluye Mara.

Pues adelante, eso es lo que quiero aade su jefe.

El jefe de Mara poco a poco ve que la contratacin de Mara ha sido un acierto, por otro

lado, Mara se est dando cuenta de que la seguridad de un sistema conlleva bastante

trabajo.

Bueno, ya habr tiempo de hablar de revisiones de sueldo piensa Mara.

Mara va a establecer los pasos necesarios para analizar las vulnerabilidades del

sistema, y para ello, que mejor que escribirlos para tenerlos siempre presentes. Todava no ha tocado un ordenador

pero est haciendo lo ms importante, planificar la manera de actuar.

Un anlisis de las vulnerabilidades implica un anlisis de todos los componentes del

sistema informtico y una valoracin del impacto que un ataque causara sobre el

sistema. El objetivo principal de un anlisis de este tipo es la identificacin, evaluacin y

priorizacin de las vulnerabilidades de seguridad en los sistemas informticos.

Generalmente se utiliza una herramienta automatizada para escanear las

vulnerabilidades, sobre todo el descubrimiento de puertos y servicios en ejecucin,

muchas de estas herramientas estn disponibles para su uso on-line.

En la imagen se puede ver una de las herramientas que se pueden utilizar on-line

simplemente registrndose en el sitio web.

Para saber ms

En el siguiente enlace acceders al sitio web de INTECO donde puedes descargarte Conan, una herramienta de

anlisis de vulnerabilidades.

Conan

La imagen muestra uno de los informes generados por la herramienta Conan, en este

caso se analizan los puertos que tiene abiertos el sistema, as como el proceso asociado

a cada uno de los puertos.

El proceso a seguir para analizar un sistema comprende varios pasos:

Identificar los activos del sistema.

Identificar las medidas de seguridad existentes.

Descubrir las vulnerabilidades.

Valorar las posibles amenazas.

Establecer los objetivos de seguridad de la organizacin.

Valorar los daos que producira un ataque.

Seleccionar las medidas de proteccin posibles.

5 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Amenazas. Tipos.

Caso prctico

Una vez analizado el sistema se han visto los posibles defectos en la seguridad

del sistema y ahora toca saber qu tipo de amenazas se pueden dar.

Pues s que hay peligros! Si se entera mi jefe de todo lo que le podra pasar

no duerme en varios das. Le parecera que pueden entrar al sistema

atravesando la pantalla y robarnos todo piensa Mara..

Mara va a investigar sobre los tipos de amenazas que se pueden dar sobre el

sistema y aquellas que se estn dando en las redes actuales con ms

frecuencia.

Una amenaza es una circunstancia que podra afectar al sistema aprovechando alguna vulnerabilidad de ste. Si un sistema no

es vulnerable no existen amenazas, pero la realidad es que todos los sistemas son vulnerables en mayor o menor medida.

Un sistema informtico est formado bsicamente por una parte fsica (hardware), una parte lgica (software) y los datos. Cada

una de estas partes puede tener diferentes vulnerabilidades. La existencia de estas vulnerabilidades implica que las amenazas

posibles se puedan clasificar en dos grandes grupos:

Amenazas fsicas.

Amenazas lgicas.

Pero tambin se puede clasificar a las amenazas en funcin de la manera que tienen de interferir con los datos en:

Interrupcin.

Interceptacin.

Modificacin.

Fabricacin.

El grfico de la imagen es una representacin de los distintos tipos de amenazas.

Los crculos de color verde pueden representar al emisor y al receptor de una comunicacin o

datos antes y despus de un proceso. El crculo de color rojo representa a la amenaza de la

comunicacin o del proceso.

Las flechas de color azul representan las transacciones o acciones legtimas y las flechas de

color rojo representan las que no se deberan dar.

De la figura se puede deducir que las amenazas ms perjudiciales son las de modificacin y

fabricacin, en este tipo de amenazas el receptor puede recibir datos que sean totalmente

diferentes a los datos originales, o los datos pueden sufrir una transformacin nada deseable.

Citas para pensar

Goethe: No basta saber, se debe tambin aplicar. No es suficiente querer, se debe tambin hacer.

Autoevaluacin

Si alguien descubre mi contrasea de acceso al sistema, constituye una amenaza:

De interrupcin.

No constituye ninguna amenaza.

De modificacin porque me puede cambiar la contrasea por otra que no conozca.

6 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

De interceptacin.

7 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Amenazas fsicas.

Las amenazas fsicas para el sistema son las producidas por el hombre, accidental o intencionadamente, y por la naturaleza. Las

amenazas ms comunes de este tipo son:

Robos.

Sabotajes.

Incendios.

Inundaciones.

Calidad del aire (

humedad relativa).

Fallos en el suministro elctrico.

Desastres naturales (terremotos, inundaciones).

En la imagen se puede observar el dao que las amenazas fsicas pueden causar a los

componentes de un equipo informtico, en este caso los condensadores de la placa.

Estos daos pueden deberse a fallos en la corriente elctrica, mala ventilacin o temperatura

inadecuada.

En la tabla se muestran diferentes amenazas fsicas junto con los

daos que pueden causar en los sistemas informticos.

AMENAZA

DEFINICIN

DAO

Temperatura del

aire.

Temperatura en la sala de Fallos en el funcionamiento de los

servidores, el armario de equipos. Disminucin de la vida de

conexiones o los equipos.

los equipos.

Filtraciones de

lquidos.

Filtraciones de agua y otros Daos en los pisos, el cableado y los

lquidos.

equipos causados por lquidos.

Error humano y

acceso del

personal.

Daos

involuntarios

causados por el personal. Dao a los equipos y prdida de

Ingreso no autorizado y/o por datos. Robo o sabotaje de equipos.

la fuerza al CPD.

Humo e

incendios.

Calidad del aire.

Incendio

de

equipos Fallos en los equipos.

elctricos o materiales.

Prdida de bienes y datos.

Situaciones de riesgo para el

Productos

qumicos

personal. Mal funcionamiento de

suspendidos en el aire y

equipos

y

dispositivos

por

partculas de polvo.

obstruccin de filtros y ventiladores.

Autoevaluacin

Cul de las siguientes consecuencias tiene ms probabilidad de ser consecuencia de la materializacin de una

amenaza fsica?

El equipo se reinicia continuamente.

El equipo se ralentiza mucho.

No puedo acceder con mi usuario y contrasea.

El equipo no arranca.

8 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Amenazas lgicas I.

Las amenazas lgicas estn relacionadas en su mayora con el software que causa un mal funcionamiento en el sistema y que

ha sido creado de manera intencionada o no. Las amenazas lgicas ms importantes se podran clasificar en los siguientes

grupos:

Malware.

Ingeniera social.

Ataques

DoS (Denegacin de servicio).

De modificacin.

Suplantacin.

Monitorizacin.

El malware est constituido por software que recibe nombres como:

Bugs.

Caballos de Troya.

Backdoors.

Bombas lgicas.

Virus.

Gusanos.

Spyware.

Cookies.

El malware, generalmente creado de manera intencionada, tambin se puede crear de manera

accidental, en este caso, recibe el nombre de bug. Es un error en el software, generalmente

cometido en el diseo. Los ms comunes son los que se encuentran en los sistemas operativos.

Para detectar estos fallos hay que someter al software a mltiples pruebas y, an as, a veces no se

detectan. Es en el momento de ponerlo en funcionamiento cuando los usuarios van detectando

fallos. Para solucionar estos fallos se disean modificaciones o actualizaciones del software que

comnmente se denominan

parches.

Para saber ms

En el siguiente enlace podrs ver cul fue el primer bug detectado de la historia.

Primer bug

Los caballos de Troya o comnmente llamados troyanos, son un tipo de software que se denomina de esta manera porque

funciona de una manera similar a lo que ocurri en la batalla de Troya. Se introduce en nuestro sistema simulando ser algo

atractivo para el usuario y al ejecutarse produce efectos indeseables. Un mtodo comn de contagio es descargando software de

Internet.

Para saber ms

Aqu podrs saber lo que pas en la batalla de Troya.

Troya

Las backdoors o puertas traseras son muy difciles de detectar y permiten al atacante el acceso a una mquina remota sin que

el propietario lo detecte, instalando programas servidores en la mquina objetivo, y permitiendo la interaccin con el atacante. El

atacante puede borrar ficheros, abrir puertos o acceder a datos confidenciales. Las backdoors se crean en el desarrollo del

programa, son los programadores los encargados de no dejar estas vulnerabilidades cuando construyen el cdigo.

9 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Amenazas lgicas II.

Las bombas lgicas son programas que se ejecutan en el sistema cuando se cumplen una serie de condiciones causando algn

dao. Las condiciones son establecidas por el atacante, por ejemplo, un programa que al finalizar su licencia borrara archivos

para impedir su funcionamiento si no se vuelve a pagar por la renovacin de dicha licencia. Otro ejemplo de bomba lgica es el

software diseado para saturar buzones de correo electrnico y conseguir una DoS (Denial of Service) en el servidor de correo.

De todo el software que se clasifica como malware, el ms conocido, o al que ms se hace referencia, en muchas ocasiones de

forma errnea, es el virus. La mayora de los usuarios, cuando un equipo funciona mal o tiene un programa extrao que modifica

su funcionamiento, sospechan que el equipo tiene un virus. Un virus es un cdigo que se enmascara en un fichero ejecutable, de

forma que al ejecutar dicho fichero, el virus tambin se ejecuta. En apariencia, parece que un virus es igual que un troyano,

pero no es as. La diferencia fundamental entre un troyano y un virus consiste en su finalidad. Un troyano slo tiene que

acceder y controlar la mquina anfitriona sin ser advertido, normalmente bajo una apariencia inocua, mientras que un virus es un

husped destructivo, el troyano no necesariamente provoca daos porque no es su objetivo.

A diferencia de los virus, existe un tipo de software que no necesita esperar a que se ejecute ningn fichero o programa, los

gusanos tienen esa capacidad, residen en memoria y se duplican a s mismos. No necesitan de la intervencin de una persona

para replicarse, como es el caso de los virus, y tampoco necesitan de ningn fichero para propagarse. Otra diferencia es que un

virus puede destruir ficheros, mientras que un gusano principalmente ocupa ancho de banda en la red o consume recursos del

sistema, ralentizando su funcionamiento.

Los spyware roban informacin y la envan al atacante sin que el usuario objetivo se

entere, las contraseas de las cuentas bancarias son su principal objetivo. A diferencia

de los virus y los gusanos, no alteran el funcionamiento de la mquina y es muy difcil

descubrirlos.

Las cookies son archivos que almacenan informacin sobre un usuario de Internet en

su propio ordenador, y se suelen emplear para asignar a los visitantes de un sitio de

Internet un nmero de identificacin individual para su reconocimiento subsiguiente. Hay software que puede transmitir

informacin contenida en las cookies, esto se puede considerar como una especie de spyware, puesto que est revelando

informacin del usuario (sitios por los que ha navegado). En la imagen se muestran las cookies asociadas al usuario tomas, y

un detalle del contenido de una de las cookies, la correspondiente a la asociada a la visita a la web www.google.es. Este tipo de

informacin para alguien que quiera saber donde navega un usuario de Internet es muy valiosa, sobre todo para fines

comerciales. En si las cookies no son un software maligno pero se pueden emplear para causar molestias al usuario espiado.

Virus, gusanos, troyanos y backdoors son programas ocultos dentro de otro fichero. Se ejecutan automticamente,

haciendo copias de si mismo dentro de otros programas a los que infectan. Dependiendo del modo en que atacan y se

propagan, reciben un nombre u otro.

10 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Ejemplos de amenazas.

Las amenazas ms comunes estn estrechamente relacionadas con el tipo de uso que se hace del sistema informtico, en la

actualidad la gran mayora de los usuarios utilizan los sistemas informticos para conectarse a redes sociales y stas son un foco

de infecciones para todos los sistemas que intervienen. Si se listaran las principales amenazas contra las que los fabricantes de

soluciones de seguridad tienen pensado fabricar productos, se tendra una lista como la siguiente:

1. Uso indebido de las redes sociales (servicios de abreviacin de URL, servicios de geolocalizacin, etc.).

2. Uso de dispositivos mviles en entornos empresariales (Iphone).

3. Televisin por Internet.

4. Imitacin de la legitimidad: Koobface o VBManic.

5. Redes zombies: Botnet.

6. Hackismo: Wikileaks.

7. Amenaza persistente avanzada.

8. Virus de ataque a centrales nucleares: Stuxnet.

El auge de las redes sociales es tal, que hoy en da casi todos los usuarios de productos informticos estn, o han estado,

presentes en algn tipo de red social. En muchas ocasiones las direcciones URL empleadas son demasiado largas y dejan poco

espacio para escribir la informacin que se quiere intercambiar. Para solucionar esto, se ofrece en muchos portales el servicio de

abreviacin de URL, con este servicio se puede convertir una direccin larga en otra abreviada ms fcil de manejar.

Para saber ms

En el siguiente enlace podrs acceder a un sitio web donde transformar una URL en una URL abreviada.

URL abreviada

En la imagen se puede ver cmo en este portal se da la opcin de cambiar una URL de

gran longitud, la direccin http://www.infoalisal.com/correo/src/login.php, en otra

direccin http://alturl.com/aohr8, que es mucho ms corta.

Estas direcciones son equivalentes, se pueden utilizar indistintamente porque nos llevan

al mismo sitio. En este ejemplo se nota la ventaja en cuanto a espacio ocupado por una

y otra direccin. La amenaza de este tipo de servicios consiste en que al traducir las

URL originales puede haber un ataque que convierta la direccin resumida en una

direccin de un sitio web con contenidos maliciosos no deseados. El poder introducir

ms caracteres hace que este tipo de servicio sea atractivo para el usuario y al tiempo

para los desarrolladores de malware porque ven en l un hueco para poder captar

informacin, sobre todo en las redes sociales.

Autoevaluacin

Si la red en la que trabajamos disminuye la velocidad de transferencia de informacin, ralentizando la conexin

con el servidor, puede indicar la presencia de un:

Troyano.

Virus.

Gusano.

Spyware.

11 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Geolocalizacin.

La geolocalizacin utilizada tanto en redes sociales como en dispositivos mviles, dependiendo

del dispositivo y de los servicios disponibles, utiliza una combinacin de red de telefona, Wi-Fi y

GPS para averiguar dnde se encuentra una persona, qu redes sociales utiliza, cules son sus

intereses y qu sistema operativo y aplicaciones utiliza.

Los usuarios que publican informacin con estos servicios, sin analizar con quienes la comparten,

estn expuestos a una doble amenaza, ser vctima de delitos informticos y de ataques fsicos.

La imagen muestra el servicio de localizacin de un dispositivo mvil de ltima generacin.

Otro agujero de seguridad derivado del uso de estos dispositivos lo constituye la conexin a

Internet utilizando la red del lugar de trabajo. Con esta prctica se pueden mostrar datos que hagan

peligrar la seguridad de la red.

En cuanto a la televisin por Internet, el constante aumento de este servicio va a provocar que

aparezcan numerosas aplicaciones que pongan en peligro datos privados y de identidad.

Los mensajes atractivos imitando la legitimidad entre usuarios que son confiables, en el caso de las redes sociales, entre

amigos, pueden llevar consigo malware como el Koobface y robar datos personales del usuario infectado. Estos mensajes suelen

llevar como asunto alguna noticia conocida, de actualidad o muy atractiva.

Para saber ms

En el siguiente enlace podrs encontrar informacin sobre Koobface.

URL abreviada

12 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Redes zombies.

Las redes zombies o Botnet son equipos infectados por un malware que permite a los

creadores manejarlos a distancia sin que los propietarios se den cuenta. Los equipos

infectados se manejan como una red utilizando un software llamado bot. La infeccin se

lleva a cabo a travs de envos masivos de

spam ofreciendo vdeos o descargas de

ficheros en los que se pide que se descargue adems un

codec especial para poder

utilizarlo.

En la imagen se puede observar la disposicin de una red zombie y un resumen del

proceso.

1. Un pastor de la red botnet enva un programa malicioso para infectar a los usuarios.

2. El programa bot acta dentro del ordenador vctima.

3. El spammer compra el acceso a la red bot al pastor.

4. El spam es lanzado a los ordendares vctimas.

Las direcciones de origen de estos ataques son las de los equipos infectados, que no se corresponden con el causante del dao.

Cuando las autoridades investigan el origen de dicho ataque, lo que van a encontrar son vctimas que no saban lo que sus

equipos estaban realizando.

El operador de la red ordena a los zombies que capturen direcciones de correo electrnico y les enven la publicidad que el

cliente ha pagado por enviar. Existe un mercado de bots en el que se pagan hasta 4 cntimos semanales por cada bot.

Para saber ms

En el siguiente enlace podrs leer la noticia relacionada con la desarticulacin de la red zombie Mariposa.

Mariposa

13 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Wikis.

Otra amenaza para los sistemas informticos es la que constituyen los hackers y las

organizaciones que se dedican a publicar contenidos de manera libre (

wikis) y que

abren dichos espacios para que los usuarios puedan editar la informacin. Estas

plataformas de informacin son un peligro para la privacidad de usuarios y

organizaciones, porque cualquier empleado despechado, o usuario con ganas de hacer

pblica la informacin confidencial a la que tiene acceso, puede crear serias

vulnerabilidades en la seguridad de las organizaciones atacadas.

Las consecuencias de este tipo de amenazas se han podido comprobar con los escndalos publicados en

wikileaks.

Para saber ms

En el siguiente enlace podrs encontrar ms informacin sobre lo que es wikileaks.

Wikileaks

Para los organismos, gobiernos o empresas las wikis son peligros potenciales pero tambin existen las llamadas amenazas

persistentes avanzadas (APT), uno de los ataques realizados bajo esta denominacin se ha bautizado con el nombre de

Operacin Aurora, en el que 34 empresas multinacionales sufrieron robo de informacin a travs de un malware y hubo un

conflicto entre la empresa Google y el gobierno chino. El ataque sigui la metodologa siguiente:

Un usuario recibe un mensaje atractivo con un programa para ser ejecutado.

El usuario ejecuta el programa e instala un programa que permite el acceso remoto de un usuario no autorizado.

El atacante accede de manera remota al ordenador de la vctima y copia informacin del equipo.

En s, la manera de actuar no difiere de cualquier malware, lo que es caracterstico es que, despus de investigaciones hechas

por empresas de seguridad, se llega a la conclusin de que son ataques permitidos en cierta medida por gobiernos o grandes

empresas. Son robos de informacin muy bien planeados, una especie de espionaje industrial o gubernamental.

Y no menos importante que el espionaje a gobiernos o grandes empresas son los ataques a lugares donde la seguridad es un

factor vital como en las centrales nucleares. Dentro de esta categora existen ataques como el producido por Stuxnet, este

gusano es capaz de reprogramar sistemas, con el consiguiente peligro para este tipo de instalaciones en las que su

funcionamiento se basa en este tipo de sistemas.

Para saber ms

En el siguiente enlace podrs encontrar ms informacin sobre Stuxnet

Stuxnet

14 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

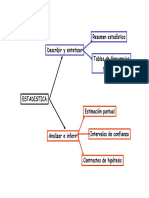

Estadsticas.

Las estadsticas reflejan que las principales amenazas registradas son las producidas por troyanos, virus y gusanos. Uno de los

troyanos ms detectados ha sido:

Trojan.Win32.Generic!BT

En la imagen se puede ver el porcentaje de la incidencia de este troyano respecto a otro

tipo de infecciones durante los meses de enero y febrero del ao 2011.

Las listas del malware ms comn las emiten en muchas ocasiones fabricantes de

soluciones de seguridad, lo que conduce a considerar las peores amenazas aquellas a

las que son capaces de combatir (tctica comercial), por lo que estas pueden ser

variables en su composicin. Los ltimos anlisis extrados del

CCN-CERT arrojan

un resultado del que se puede extraer que el porcentaje de malware detectado se

distribuye de la siguiente forma:

Troyanos (70%).

Virus (16%).

Gusanos (7%).

Adware (2,27%).

Aplicaciones de puerta trasera (1,89%).

En cuanto a los virus, en la imagen se puede ver una captura de pantalla del

CERT de

Inteco con las detecciones hechas durante el mes de mayo del ao 2011, en la que se

aprecian los virus ms detectados en ese periodo. Lo normal es que el malware detectado

sea variable con el tiempo, a medida que surge el cdigo malicioso van apareciendo las

soluciones para contrarrestarlo, por lo que el nombre de los virus detectados cambia.

En la imagen tambin se puede observar la fecha de la primera deteccin de cada uno de

los virus. Es sorprendente que haya virus cuya deteccin primera fuera en el ao 2004 y

an haya equipos en el ao 2011 que se infecten.

Autoevaluacin

Las redes sociales generan un gran nmero de vulnerabilidades de seguridad porque:

Comunican a un gran nmero de personas.

Es muy fcil el ingreso, no hay ningn requisito.

Hay mucha informacin personal de cada usuario.

Son muy proclives a la infeccin de troyanos.

15 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Seguridad fsica y ambiental.

Caso prctico

Entre las medidas que se tomarn en la empresa es necesaria una reubicacin

de los equipos informticos, estn demasiado desprotegidos de golpes y otros

peligros. Mara entabla una conversacin con el responsable del almacn.

Vamos a tener que cambiar de sitio los ordenadores porque estn demasiado

expuestos al polvo del almacn.

Pues no s dnde ponerlos!

Hay que ponerlos en un sitio donde no se les pueda golpear, lejos de las

ventanas y haya menos polvo.

Lo que nos faltaba!

Y adems tendrs que pensar en comprar un SAI porque cada dos por tres

perdemos la corriente y esto puede perjudicar mucho al sistema.

Eso es muy caro?

Pues intentaremos buscar la mejor calidad-precio posible.

Parece que la empresa est sufriendo una revolucin pero est perfectamente justificada para poder alcanzar los

objetivos previstos. Lo primero es empezar con la parte fsica, veamos cuales son las recomendaciones.

Las normas de seguridad fsica y ambiental establecen las normas para evitar los

accesos no autorizados, daos e interferencias en el sistema de informacin de la

organizacin.

Estas normas debern permitir el ingreso a las zonas restringidas solamente a las

personas autorizadas y establecer las condiciones ambientales necesarias para que los

elementos del sistema informtico funcionen correctamente.

El objetivo principal de la seguridad fsica es proteger el sistema informtico, para ello,

las normas establecidas se dirigen a protegerlos de los siguientes agentes:

Personal no autorizado.

Agua.

Fuego.

Temperatura.

Suciedad.

Fallos en el suministro elctrico.

Las medidas que se adoptan para proteger al sistema informtico del personal no autorizado, el agua, la temperatura o la

suciedad implican escoger una ubicacin adecuada de los equipos informticos, se busca el mejor emplazamiento para que las

condiciones sean ptimas:

Para la construccin de los edificios y las salas que contengan los equipos.

Para poder luchar contra catstrofes naturales como incendios, inundaciones o terremotos.

Para la temperatura, humedad y calidad del aire.

En cuanto a la proteccin contra los fallos de suministro elctrico, todas las medidas

van dirigidas al empleo de sistemas de alimentacin ininterrumpida (

SAI).

Los SAI varan en tamao y prestaciones, pueden ser como el que se muestra en la

figura, empleados para garantizar la electricidad en un centro de datos o del tamao de

una caja de zapatos, empleados en los equipos de los usuarios convencionales.

La diferencia entre unos y otros estar en parmetros como la autonoma y la potencia

que son capaces de suministrar.

16 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Ubicacin y proteccin fsica de los equipos y servidores.

El ordenador servidor es el que almacena la informacin ms valiosa en una instalacin. En l se pueden almacenar tanto datos

como aplicaciones que son imprescindibles para los usuarios. Como consecuencia, la obsesin principal, cuando se trata de la

seguridad de una instalacin, es salvaguardar el o los servidores de personas y factores medioambientales que puedan

perjudicar su funcionamiento.

La ubicacin de los equipos y servidores debe ser aquella en la que:

Sea lo ms inaccesible posible para los usuarios no autorizados.

Rena las condiciones geogrficas ms favorables para poder soportar cualquier tipo de catstrofe natural.

Soporte unas condiciones ambientales que garanticen su buen funcionamiento.

En la imagen anterior se puede ver un plano de la posible disposicin de los equipos en un CPD. Es fcil observar como los

equipos destinados a almacenar los datos se sitan en una sala determinada (equipos de color negro), se suele denominar sala

fra. Las dependencias dedicadas al control se sitan fuera de esta sala, con mecanismos de control de acceso a dicha sala.

Para saber ms

En el siguiente enlace podrs ver el interior de un CPD.

Interior de un CPD

Resumen textual alternativo

17 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Sistemas de alimentacin ininterrumpida.

Los sistemas de alimentacin ininterrumpida (SAI), son aquellos capaces de proporcionar corriente elctrica a partir de un

acumulador o de otra forma de energa (mecnica o de combustin). En el lenguaje coloquial se denomina SAI al dispositivo

utilizado en pequeas instalaciones y grupo electrgeno cuando el sistema es grande y de combustin.

La forma ms sencilla de SAI es la de un dispositivo que se alimenta de corriente elctrica incorporando un acumulador, que es

el encargado de suministrar la energa cuando falla el flujo de la red elctrica. Las partes ms importantes de las que consta un

SAI son:

Rectificador: Convierte la corriente alterna en tensin continua para cargar la batera.

Bateras: Almacenan la energa que se utiliza para seguir alimentando los dispositivos cuando hay un corte de

flujo elctrico.

Convertidor: Convierte la tensin continua de la batera en tensin alterna.

En la imagen se puede ver una representacin esquemtica de las partes de un SAI. En

condiciones de flujo elctrico normal el ordenador se alimenta a travs del circuito de

color verde. Si ocurriese un fallo de alimentacin, entrara en funcionamiento el circuito

rojo que obtiene la energa de la batera.

Los SAI se pueden clasificar en:

OFF-LINE o STAND BY.

ON-LINE.

SAI INTERACTIVO o de LINEA INTERACTIVA.

El SAI de tipo OFF-LINE es el ms extendido y tiene como funcin proteger a equipos domsticos como los PC.

Cuando el flujo de corriente elctrica falla, los SAI entran en funcionamiento, el intervalo de tiempo que transcurre en

ausencia de corriente elctrica es apreciable. Son equipos que debido a su bajo coste no proporcionan un flujo de

corriente de gran calidad. No protegen totalmente a la carga de las perturbaciones en la red normal, puesto que no la

aslan.

El SAI ON-LINE se caracteriza porque a diferencia del OFF-LINE, se intercala entre el suministro de red normal y la

que se quiere alimentar. Se utilizan en el entorno industrial ms que a nivel usuario.

carga

Proporcionan una salida de corriente alterna independiente de la red normal, esta corriente se genera a partir de la

corriente continua almacenada en las bateras. Adems proporcionan aislamiento entre la carga y la red normal,

protegiendo a la carga frente a cualquier anomala del flujo en la corriente elctrica.

Una solucin intermedia entre los dos anteriores la constituyen los SAI de tipo INTERACTIVO. Estos dispositivos se intercalan

entre la red y la carga a la que protegen.

No aslan completamente de la red normal, aunque s ofrecen una proteccin frente a fluctuaciones dentro de unos

mrgenes.

El tiempo que transcurre entre el fallo en la red y la entrada en funcionamiento del SAI, del orden de milisegundos, es

inapreciable.

18 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Grupos electrgenos.

Aparte de los SAI, existen dispositivos que proporcionan alimentacin elctrica

ininterrumpida a partir de energa diferente a la elctrica, son comunes los que utilizan

motores de combustin (gasleo, gas, gasolina) para generar energa mecnica y

transformarla en energa elctrica.

En la imagen se ve el aspecto exterior de un grupo electrgeno, en la que se puede

distinguir la parte elctrica de la parte mecnica. Es en la parte mecnica donde se

genera el movimiento necesario para poder generar electricidad.

Para saber ms

En el siguiente enlace podrs ver una explicacin del principio de funcionamiento de un grupo electrgeno.

Generacin de electricidad en un grupo electrgeno

Resumen textual alternativo

En cuanto a cmo conseguir el movimiento de rotacin, lo ms comn es utilizar un motor de combustin, ya sea diesel, gasolina

o cualquier combustible que se pueda utilizar en un motor de explosin.

Para saber ms

En el siguiente enlace podrs ver en qu consiste un motor diesel.

Motor diesel

Resumen textual alternativo

Autoevaluacin

La diferencia entre un SAI y un grupo electrgeno es:

19 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

El SAI es capaz de generar energa elctrica.

El grupo electrgeno suministra electricidad en ausencia del flujo de corriente elctrica de la red.

El SAI utiliza energa mecnica para generar electricidad.

El grupo electrgeno es capaz de generar electricidad a partir de energa mecnica.

20 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Seguridad lgica.

Caso prctico

Una vez que se han ubicado todos los equipos informticos en su sitio hay que

empezar con el software. Mara est estudiando varias posibilidades pero ha

empezado por establecer una poltica de contraseas muy estricta. Mara y su

jefe dialogan sobre la seguridad de la empresa.

Pero qu pasa? No puedo entrar a mi ordenador.

Un momento que ahora te digo tu contrasea.

Me has puesto contrasea?

S, y adems solamente t por ser el jefe y yo como encargada de la

seguridad en la red debemos saberla.

Y los dems?

Los dems entrarn al sistema con una contrasea y unos privilegios que establecer yo misma.

T crees que es una buena idea?

Es la mejor, cuanta menos gente tenga poder para cambiar cosas en el sistema mejor. O crees que tendra que

haber ms de un jefe en t empresa?

Tienes razn, como siempre, pareces un polica.

Es que de ahora en adelante funcionar como un polica del sistema informtico para esta empresa.

El jefe de Mara cada da est ms contento con el aspecto que va tomando la situacin, porque ve como el

funcionamiento de su informtico va tomando un carcter ms serio.

A parte de las contraseas veamos cuales son otras medidas que se pueden tomar.

La seguridad lgica tiene como objetivo paliar o impedir todos los daos que se

puedan producir por la materializacin de las amenazas lgicas.

La seguridad lgica y la fsica se complementan y tienen como objetivo proteger el

software de los equipos informticos, las aplicaciones y los datos de los usuarios.

La imagen representa un intercambio de informacin entre dos usuarios empleando un

mecanismo de seguridad lgica para conseguir que la informacin transmitida no sea

accesible a personas no autorizadas.

Los objetivos de la seguridad lgica sern:

Impedir un acceso fcil a programas, archivos o datos para evitar robos o prdidas de informacin.

Conseguir que la informacin transmitida sea recibida slo por el destinatario al cual ha sido enviada.

Verificar que la informacin recibida sea la misma que la transmitida.

Habilitar sistemas alternativos para la transmisin o almacenamiento de datos.

Establecer medidas de anlisis que permitan mejorar el funcionamiento de todo el sistema.

21 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Criptografa.

Criptografa, por definicin de la RAE, es el arte de escribir con clave secreta o de un

modo enigmtico. Por lo tanto, es una medida de seguridad lgica para proteger los

datos enviados en una comunicacin.

Desde que el ser humano invent sistemas para guardar informacin (como la escritura),

ha tenido la necesidad de ocultar dicha informacin cuando la comunicacin se pretende

que sea confidencial.

En la imagen se puede ver uno de los primeros mecanismos de encriptacin utilizados

por los griegos (esctala).

Con este mtodo solamente se poda descifrar el mensaje si se posea un palo del mismo dimetro y forma (puede no ser

uniforme) que el que haba utilizado el emisor. Como se puede ver, solamente se leer la palabra ESCITALA con un palo igual

al de la figura, si el dimetro vara ser imposible alinear las letras para conseguir dicha palabra y al desenrollar el papel nos

puede quedar una sucesin de letras del tipo.

EABESEDADSBDFCBIFTFBASAITOUHQQRSAALAMARSUV

La criptografa actual es un proceso en el que un mensaje se cifra, por lo tanto se protege, utilizando algoritmos y claves secretas

o pblicas que solamente deben conocer el emisor y el receptor del mensaje. Existen diferentes sistemas de cifrar la informacin,

a estos sistemas se les denomina criptosistemas, que segn la clave empleada se pueden clasificar en:

Sistemas de cifrado con clave secreta o sistemas simtricos.

Sistemas de cifrado con clave pblica o sistemas asimtricos.

Los sistemas simtricos son aquellos en los que el emisor y el receptor utilizan la misma clave para cifrar y descifrar los

mensajes en estos sistemas.

La seguridad reside en mantener en secreto la clave.

22 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Sistemas asimtricos.

Los sistemas asimtricos utilizan dos claves, una privada y otra pblica, para cifrar y descifrar la informacin. El emisor cifra el

mensaje con una de las claves y debe conseguir que el receptor utilice la otra para descifrarlo.

La clave pblica y la privada se relacionan mediante funciones matemticas y la seguridad debe impedir que

conociendo una de ellas se descubra la otra.

El auge de las conexiones a travs de Internet y la necesidad de encriptar la informacin transmitida han hecho que aparezcan

varios mtodos basados en estos criptogramas.

Firma digital.

Firma electrnica.

Certificado digital.

Certificado electrnico.

La firma electrnica es una firma digital que se ha almacenado en un soporte hardware (chip), mientras que la firma digital se

puede almacenar tanto en hardware como en software. Una firma electrnica es ms segura que una firma digital porque no se

puede modificar. Ambas tienen la misma validez y cometido, identificar al emisor o al receptor en una comunicacin y su uso no

implica que la informacin transmitida est encriptada. La firma electrnica se encuentra dentro del DNI electrnico, aunque

firmar algo con el DNI electrnico no implica encriptarlo.

Para saber ms

Puedes encontrar ms informacin sobre el DNI electrnico en el siguiente enlace.

DNI electrnico

Un certificado electrnico es un documento electrnico que identifica a una persona.

Segn la ley de firma electrnica 59/2003, un certificado electrnico es un documento

firmado electrnicamente por un prestador de servicios de certificacin que vincula unos

datos de verificacin de firma (clave pblica) a un firmante y confirma su identidad.

En la imagen se puede ver el aspecto de la pantalla de un navegador con un certificado

digital instalado antes de ser utilizado.

En este caso, se va a realizar una solicitud en la web de la agencia tributaria

http://www.aeat.es, para la que se requiere certificado electrnico. Antes de usar el

certificado se muestran los certificados instalados y la entidad emisora, y se tiene la

opcin de escoger el adecuado.

Los certificados digitales poseen una clave pblica visible y otra privada que permanece secreta y que ha sido proporcionada

por la entidad emisora del certificado al constatar que la persona (fsica o jurdica) es quien dice ser, la clave privada se incluye

en el certificado pero el usuario no la puede ver.

En el siguiente enlace podrs extraer ms informacin sobre los certificados electrnicos y digitales, as como su relacin con la

firma digital.

Para saber ms

23 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Certificados electrnicos y digitales.

Resumen textual alternativo

24 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Listas de control de acceso.

Si las firmas y certificados sirven para verificar la identidad del usuario, existen otros

mtodos que impiden el acceso como son las listas de control de acceso, tambin

denominadas

ACL. Son registros de usuarios a los que se les ha dado acceso o no a

un recurso determinado del sistema, incluyendo privilegios o no para ellos.

En un router se puede crear una ACL para controlar el trfico que viaja a travs de las

interfaces del mismo. Estas listas especifican que tipo de paquetes se deben aceptar o

no. En ocasiones el criterio es la direccin IP, seleccionando los paquetes con

direcciones contenidas en un determinado rango, impidiendo o permitiendo su trnsito a

travs del enrutador.

Otras ACL trabajan sobre los permisos de los usuarios sobre archivos o procesos.

La imagen representa una captura de pantalla de una ACL sobre un sistema linux donde se especifican permisos de lectura,

escritura o ejecucin para los usuarios del sistema.

En el caso de los sistemas linux, la posibilidad de utilizar ACL no se ofrece por defecto y hay que instalar un paquete adicional

para poder crear listas. Lo que se incluye en la instalacin es la posibilidad de variar los permisos de los archivos para los

usuarios propietarios, grupo al que pertenece el usuario propietario del fichero y para otros usuarios del sistema, utilizando el

comando chmod o la interfaz grfica. Esto obviamente se queda un poco corto para administrar sistemas grandes.

Autoevaluacin

En linux se crean ACL con el comando chmod?

S, porque se varan los permisos.

No, aunque con chmod se puede conseguir un resultado similar.

No, chmod se utiliza para fines totalmente diferentes.

S, es lo mismo.

25 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Establecimiento de polticas de contraseas.

La contrasea es el mtodo ms usado para controlar el acceso a un proceso, fichero, dato o recurso en general. Se deben tener

en cuenta dos consideraciones para controlar la seguridad mediante contraseas:

El secreto de la contrasea.

La complejidad de la contrasea.

El secreto de la contrasea depende del usuario, es prcticamente imposible que un

sistema de seguridad impida que una persona revele una contrasea a otra. En cuanto a

la complejidad de una contrasea, realmente habra que referirse a la fortaleza de esa

contrasea frente a la posibilidad de ser descubierta. Una contrasea ser ms fuerte

cuanto ms difcil sea poder descubrirla.

Citas para pensar

Las tres cosas ms difciles en este mundo son: guardar un secreto, perdonar un agravio y aprovechar el

tiempo. Benjamn Flanklin

Una buena forma de demostrar la necesidad de utilizar contraseas fuertes es demostrar lo fcil que es descubrir una contrasea

dbil con las herramientas que existen en la actualidad, en muchos casos gratuitas.

Existen mltiples sitios web donde poder medir la fortaleza de las contraseas utilizadas. En el siguiente enlace podrs

comprobarlo.

Para saber ms

En el siguiente enlace se puede hacer un anlisis de la fortaleza de las contraseas usadas. La aplicacin analiza el tipo

de caracteres utilizados y muestra en porcentaje la seguridad de la misma. Un 100% indica la mxima seguridad

Contraseas

Es difcil de asegurar como debe ser una contrasea segura porque siempre hay un porcentaje que depende de la probabilidad,

es decir, siempre existe la posibilidad de que alguien la acierte por casualidad, por muy remota que sea. Aun considerando el

margen reservado a la fortuna, se puede decir que hoy en da una contrasea es ms segura si tiene el siguiente formato:

Al menos est compuesta por 8 caracteres.

Tiene nmeros y letras mezclados.

Utiliza maysculas y minsculas.

Los nmeros se incluyen en medio de la contrasea.

No debe ser una fecha, nombre propio o cualquier palabra conocida.

No debe tener relacin con el usuario.

Debe ser fcil de recordar.

El mtodo ms utilizado para descubrir contraseas es el denominado de

fuerza

bruta, para emplear este mtodo se han diseado mltiples aplicaciones de software

que prueban todo tipo de combinaciones. La estructura de una contrasea puede hacer

que un ataque de este tipo pueda tener xito en segundos o por el contrario durar

cientos de aos.

En la imagen se puede ver una tabla comparativa del tiempo que se tardara en

descubrir una contrasea si estuviera formada solamente por minsculas o por el

contrario se utilizasen todos los caracteres.

Se puede deducir que, una contrasea con 8 caracteres (maysculas, minsculas,

nmeros) se tardara en descubrir cientos de aos, mientras que si solamente se utilizan

minsculas, se conseguira en das.

26 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Autoevaluacin

Una contrasea en blanco frente a una contrasea con cuatro caracteres.

Es ms dbil.

Es ms segura en algunos sistemas, sobre todo en el acceso remoto.

Son igualmente dbiles.

Es ms fuerte siempre porque el atacante no sospecha que la contrasea est en blanco.

27 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Utilizacin de sistemas biomtricos de identificacin I.

Los sistemas biomtricos identifican a las personas por sus caractersticas biolgicas. De manera ms formal se puede decir que

son sistemas que tienen la capacidad para medir, codificar, comparar, almacenar, transmitir y/o reconocer alguna caracterstica

propia de una persona, con un determinado grado de precisin y confiabilidad.

La biometra identifica a una persona digitalmente y compara esas medidas con otras de la misma persona que estn

almacenadas en una base de datos. Los datos fsicos de las personas ms utilizados en biometra son:

Iris del ojo.

Voz.

Huella dactilar.

Fisonoma de la cara.

Forma de la mano.

Maneras de andar.

Tensin sangunea.

Temperatura corporal.

Todo sistema biomtrico tiene dos procesos bien diferenciados:

Identificacin.

Verificacin.

En el proceso de identificacin se extraen los datos significativos de la persona y se

genera el

template para almacenarlo en la base de datos del sistema biomtrico. En

el proceso de verificacin se comparan los datos de la persona con los almacenados

en la base de datos, si la comparacin resulta positiva, la persona podr entrar al

sistema.

En la imagen se pueden ver de manera esquematizada los dos procesos que se llevan a

cabo en un sistema biomtrico.

En este caso se representa un sistema de reconocimiento de la huella dactilar.

Para obtener los datos en un sistema como el dactilar se toman lecturas de los puntos

representativos de la huella (disposicin nica en cada individuo), estos puntos se

representan como un archivo digital que es el que formar el template con el que se

identificar al usuario cundo inicie el proceso de verificacin.

Los sistemas biomtricos son muy variados y estn evolucionando constantemente. El

avance de electrnica y de la informtica ha hecho posible que un sistema biomtrico

incluya el reconocimiento de ms de una caracterstica de la persona con lo que le hace

ser mucho ms fiable.

Un sistema basado en el reconocimiento del iris

genera un patrn de identificacin para cada

individuo que tiene el aspecto de la figura:

En la imagen se puede ver qu puntos se toman en un anlisis del iris (crculos blancos)

y en la parte superior izquierda su representacin (

iriscode). El iriscode de cada

individuo es nico por lo que se puede utilizar como identificador.

Pero ninguno de los sistemas biomtricos es totalmente seguro porque todos tienen la

posibilidad de ser falseados.

Por ejemplo, un sistema de reconocimiento basado en el iris del ojo podra burlarse con la fabricacin de lentillas que

reprodujeran el iris del sujeto que se desea suplantar, esto ha hecho que sigan las investigaciones y ya se trabaja con sistemas

que en lugar de reconocer el iris, escanean la crnea.

Para saber ms

En el siguiente enlace podrs ver en qu se fundamenta un sistema biomtrico basado en el reconocimiento de la

crnea.

Reconocimiento de la crnea

28 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Polticas de almacenamiento.

El almacenamiento de la informacin debe estar centralizado y al tiempo tener una estructura organizativa clara para poder

gestionarlo de la manera ms adecuada. Las polticas de seguridad lgica implementadas en los medios de almacenamiento van

dirigidas a obtener:

Mayor tolerancia a fallos.

Mayor seguridad.

La tcnica ms utilizada es

RAID. Con esta tcnica se consigue que el sistema sea ms tolerante a fallos puesto que en caso

de producirse un error en alguno de los discos, al estar la informacin fragmentada y replicada en otros, se podr recuperar ms

fcilmente.

Puesto que la informacin est repetida, aumentaremos la disponibilidad y tendremos ms garanta de integridad en los datos,

con esto se consigue que haya una mayor seguridad en el sistema.

Para saber ms

En el siguiente enlace podrs aprender ms cosas sobre los distintos niveles de RAID.

RAID

29 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Copias de seguridad e imgenes de respaldo.

Las copias de seguridad permitirn restaurar la informacin en caso de prdidas ocasionadas por fallos de distinta naturaleza

que daan nuestro sistema (incendios, variaciones de la tensin elctrica, robos). Tanto las grandes organizaciones como los

usuarios domsticos deberan hacer copias de seguridad de manera peridica. Las copias de seguridad garantizan la integridad

y la disponibilidad de la informacin.

Los soportes utilizados para realizar copias de seguridad pueden ser varios:

Cintas magnticas.

DVD y CD.

Lpices de memoria.

Discos duros porttiles.

Servidores externos.

Las copias de seguridad se pueden clasificar en:

Completas.

Diferenciales.

Incrementales.

La diferencia entre ellas es si se copian todos los archivos (completas), solamente los

archivos creados o modificados desde la ltima copia completa (diferenciales) o los

archivos que se han modificado desde la ltima copia completa o diferencial

(incrementales).

En la imagen se puede ver un ejemplo donde se aprecia la diferencia entre una copia

diferencial y otra incremental.

Las copias de seguridad deben hacerse sobre los archivos ms importantes del sistema

y si se debe elegir, se escogern aquellos que son ms difciles de reemplazar (archivos

de sistema o de configuracin).

Hoy en da casi todos los sistemas operativos ofrecen funcionalidades para hacer copias de seguridad pero se sigue cometiendo

el error de almacenar la copia de seguridad en el mismo sitio de donde se saca, es decir, se hacen copias de seguridad de

archivos y se guardan el mismo disco duro donde se trabaja. Las copias de seguridad deben almacenarse en dispositivos

externos que adems se puedan destruir una vez clasificadas como inservibles.

Autoevaluacin

Escribir la configuracin IP de mi equipo en un papel:

Es una copia de seguridad.

No es una copia de seguridad porque el papel se puede quemar.

Es una copia de seguridad porque no se puede destruir.

No es una copia de seguridad porque se puede ver lo que he escrito.

30 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Recuperacin de datos.

La recuperacin de datos despus de un fallo o incidente en el sistema puede ser una

labor fcil o por el contrario necesitar de tcnicas muy especializadas segn sea el dao

sufrido por el sistema. Existen multitud de empresas que se dedican a la recuperacin

de datos y an as no todos los datos se pueden recuperar. En la mayora de los casos

los datos se pierden por fallos en el hardware, en el sistema o por un error humano, y en

menor medida por desastres como incendios o inundaciones.

En la imagen se puede ver el tipo de salas (salas limpias) utilizadas para la

recuperacin de discos duros.

Salas limpias son habitaciones que han sido diseadas para reducir el nivel de

partculas en el aire como polvo, aire y cualquier organismo que pueda perjudicar a la recuperacin de los datos.

La recuperacin de datos es un conjunto de tcnicas que aplicadas a un dispositivo de almacenamiento daado, tienen como

objetivo extraer toda la informacin posible, en muchas ocasiones implica una destruccin total del dispositivo de

almacenamiento.

Las tcnicas empleadas para la recuperacin de datos dependen de la causa que origin el dao, se pueden dividir en dos

grandes grupos:

Recuperacin de datos lgica.

Recuperacin fsica.

Para la recuperacin lgica se emplea software especializado y en muchas ocasiones los

sistemas operativos incluyen aplicaciones que nos permiten recuperar nuestro sistema.

Existen muchas aplicaciones diseadas para recuperar datos y ficheros (TestDisk, Recuva,

PhotRec, Restoration, Undelete Plus).

En cuanto a las tcnicas empleadas para la recuperacin fsica, dependen de la tecnologa

empleada por el soporte de almacenamiento. En los discos duros magnticos se pueden

emplear microscopios de fuerza magntica (

MFM). Estos microscopios son capaces de

trabajar en las dimensiones de la

nanotecnologa, por lo que son capaces de analizar

en un disco duro la estructura de la superficie magnetizada y en consecuencia todas las

grabaciones hechas sobre el mismo.

En la imagen se puede ver el aspecto que tiene la superficie de un disco duro vista con un microscopio de este tipo.

Desde el punto de vista de la seguridad tambin es importante destruir la informacin para evitar la recuperacin de los datos

una vez se considera el dispositivo de almacenamiento obsoleto. Existen varios mtodos que incluyen la destruccin fsica

(triturado) pero otros no implican la destruccin del dispositivo, como el mtodo Gutmann, en el que se sobrescriben datos

mezclados con los originales y resulta casi imposible descifrar el contenido.

Para saber ms

En el siguiente enlace podrs ver en qu consiste el mtodo Gutmann.

Gutmann

31 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Realizacin de auditoras de seguridad.

Una auditora de seguridad es la revisin del estado de los sistemas de seguridad en un sistema informtico. Para ello no es

necesario que el sistema falle, se puede realizar para verificar que todo funciona correctamente o para detectar posibles

vulnerabilidades e intentar evitar que se produzca un incidente.

Las auditoras se deben realizar por personal cualificado y en la medida de lo posible ajeno al organismo al que pertenece el

sistema informtico. Se deben seguir una serie de pasos que se especifican en estndares.

COBIT.

ISO 27002.

ISO 27001.

Para saber ms

En los siguientes enlaces podrs ver en qu consisten estos estndares.

COBIT

ISO27002

ISO27001

Las auditoras pueden ser completas o parciales. En las completas se deberan analizar

todos los componentes del sistema, cualificacin de los usuarios, instalaciones,

hardware, software y aplicaciones utilizadas. Esta opcin es la ideal, pero a su vez la

ms costosa y en muchas ocasiones innecesaria.

Las ms recurridas son las auditoras parciales, es decir, si se sospecha que hay un

problema con el hardware, se encarga una auditoria solamente de las instalaciones.

Adems, existen muchas empresas que son capaces de proporcionar los servicios de

auditora on-line para analizar software, evitando as un anlisis innecesario del

hardware y ahorrando costes. Por ejemplo, existe un tipo de anlisis como el

denominado

test de intrusin que se puede hacer on-line. Este tipo de anlisis lo

ofrecen las empresas de seguridad y consiste en atacar a nuestro sistema y ver todos

los puntos dbiles que encuentran.

En la imagen se puede ver el resultado de un escaneo de los puertos ms utilizados. Muestra el nmero de puerto, el protocolo

utilizado y un comentario.

Este tipo de aplicaciones suelen ser gratuitas y tienen la posibilidad de poder hacerse on-line.

32 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Anlisis forense en sistemas informticos.

Caso prctico

Mara recibe de madrugada la llamada de su jefe, est muy alarmado.

Mara esto es un desastre!

Pero qu hora es? Qu ha pasado?

La una de la maana! Es una emergencia!

Se me ha cado el porttil al suelo y est destrozado. Tena todos los pedidos

guardados en l.

No tenas copia?

No, la iba a hacer maana pero...

No toques nada, djalo tal y como ha quedado.

Es que salen piezas por todas partes!

No te preocupes, maana lo miro, si el disco duro est bien podremos hacer algo.

Si hace falta, lo mandamos a una de esas empresas que se dedican a recuperar datos.

Tranquilo, que por esta vez creo que no har falta, como mucho tendrs que comprarte otro porttil.

Es normal la alarma del jefe de Mara, porque si se perdiera la informacin que tena almacenada en el disco duro,

podra suponer una prdida econmica importante. Mara ya le haba explicado a su jefe la importancia de hacer copias

de seguridad, menos mal que parece que va a haber solucin. Si el disco duro no se ha daado se podr leer con otro

equipo. En caso de que el incidente hubiera sido ms grave habra que haber tomado otras medidas, veamos que se

podra hacer en el caso de daos ms graves, pare ello se utiliza el anlisis forense informtico.

El anlisis forense es un proceso cientfico que elabora y verifica hiptesis, mediante el cual:

Se identifican las fuentes de las

evidencias.

Se preservan las evidencias.

Se analizan las evidencias.

Se presentan las conclusiones y las evidencias que las sustentan.

El anlisis forense de sistemas pretende averiguar lo ocurrido y busca la respuesta a

preguntas tales como:

Quin?

Qu activos se vieron afectados?

Cundo?

Dnde?

Por qu?

En Espaa existen organizaciones como ESCERT que realizan anlisis forenses para organismos privados y pblicos. Estos

servicios se prestan a aquellas organizaciones que han sufrido ataques informticos y tambin se emplean para colaborar en la

resolucin de investigaciones donde existan datos digitales involucrados. Puedes acceder a la web de ESCERT en el siguiente

enlace:

ESCERT

Este tipo de anlisis en sistemas informticos toma, cada da que pasa, ms relevancia, puesto que muchos conflictos son

resueltos gracias a la informacin tratada por sistemas informticos. Es comn ver intervenidos los ordenadores de delincuentes

cuando se produce su detencin, sean del tipo que sean.

El anlisis forense informtico siempre est presente en:

Delitos donde se acta directamente contra los equipos informticos.

Delitos donde los equipos informticos contienen las evidencias.

Delitos donde los equipos informticos son utilizados para cometer el crimen.

En todos los pases las fuerzas de seguridad poseen unidades dedicadas al anlisis forense informtico, tanto para delitos

informticos, como para delitos donde se ha utilizado el equipo informtico para cometerlos. En Espaa:

Brigada de Investigacin Tecnolgica del Cuerpo Nacional de Polica.

Grupo de Delitos Telemticos de la Guardia Civil.

33 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Objetivo del anlisis forense.

Los objetivos principales de todo anlisis forense son:

Recrear lo que ha ocurrido en un dispositivo digital durante el incidente de seguridad.

Analizar las incidencias para impedir que se repitan en el futuro.

La imagen muestra la cinta que suelen poner los forenses o las fuerzas de seguridad cuando

estn investigando un crimen. Durante el tiempo que est instalada esta cinta, nadie puede

invadir el lugar donde se ha producido dicho crimen porque estn intentando extraer toda la

informacin posible sin contaminar, para poder recrear el suceso con la mayor fiabilidad

posible, este es el principal objetivo del anlisis forense criminal que coincide con el objetivo

del anlisis forense informtico.

Los objetivos se deben conseguir sin daar la informacin que se investiga, en la medida de

lo posible. Si la investigacin obliga a duplicar la informacin, se debe asegurar una

destruccin de la informacin duplicada al final del proceso.

Los objetivos se han cumplido cuando:

Se sabe cmo se produjo el incidente de seguridad.

Se conocen las circunstancias bajo las que ocurri.

Se conoce la identidad de los atacantes.

Se sabe cuando ocurri el incidente.

Se conocen los objetivos de los atacantes.

Se tienen las evidencias que lo demuestran.

Se ha destruido totalmente cualquier informacin duplicada para realizar la investigacin.

La metodologa empleada para alcanzar estos objetivos de estar compuesta al menos de los siguientes pasos:

Analizar el funcionamiento del sistema para extraer toda la informacin posible sobre el mismo.

Respetar rigurosamente el marco legal establecido.

Recopilar todas las evidencias posibles.

Autenticar las evidencias recogidas.

Proteger las evidencias para que no se alteren, si es posible, realizar copias para poder trabajar con ellas y as

preservar las originales.

Analizar las evidencias.

Presentar el informe final lo ms detallado posible.

Destruir la informacin duplicada si es necesario.

34 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Recogida y anlisis de evidencias.

Las evidencias digitales respecto a las evidencias fsicas tienen tres ventajas muy importantes:

Pueden ser duplicadas con total exactitud.

Existen herramientas para verificar si la evidencia ha sido modificada.

Se pueden recuperar, en la mayora de los casos, despus de un borrado.

La recogida de evidencias debe seguir un orden de acuerdo al grado de volatilidad.

Los datos voltiles son aquellos que se pierden cuando se pierde la alimentacin

elctrica del sistema (memoria RAM, procesos en ejecucin, usuarios conectados). La

evidencia voltil es la primera que debe ser recogida.

Una secuencia posible de recogida de informacin voltil sera:

Registros cach.

Tabla de enrutamiento.

Cach ARP.

Archivos temporales del sistema.

La captura de la evidencia no debe alterar la prueba ni el entorno, al proceso de recogida y anlisis de evidencia se le denomina:

Cadena de custodia.

En la cadena de custodia, se debe dejar muy claro:

Dnde, cundo y por quin ha sido descubierta y recogida la evidencia?

Dnde, cundo y por quin ha sido examinada y verificada la evidencia?

Quin custodia o ha estado custodiando la evidencia?

Cundo y cmo ha cambiado de custodia?

Lo que se busca son evidencias digitales, que se pueden clasificar en:

Fsicas.

Soportes de almacenamiento (HD, CD, DVD).

Dispositivos electrnicos (telfonos, PDA, porttiles).

Dispositivos de comunicaciones (routers, conmutadores, concentradores).

Lgicas.

Registros generados por el sistema (archivos log).

Registros almacenados en el sistema (texto, imgenes, vdeos).

Registros de servidor (generados por servidores como Apache).

La recogida de evidencias debe hacerse en la medida de lo posible sin utilizar

programas del propio sistema, por ejemplo, ejecutando algn software desde una unidad

de CD o memoria flash.

Entre las acciones que se pueden emplear para esta recogida estn las siguientes:

Obtener la fecha y la hora del sistema.

Realizar una instantnea del estado actual del sistema.

Utilizar comandos de consola.

Ver los puertos TCP y UDP abiertos y las aplicaciones que los estn utilizando.

Listar los usuarios conectados.

Enumerar los procesos activos.

Ver la configuracin de direcciones IP.

Ver la tabla de correspondencias de las direcciones MAC.

Buscar ficheros ocultos o borrados.

Ver registros log del sistema.

Analizar el trfico de red.

Hacer copias bit a bit de los discos duros.

35 de 40

17/9/15 11:57

SAD01_Contenidos

http://www3.gobiernodecanarias.org/medusa/eforma/campus/...

Herramientas del anlisis I.

El tipo de herramientas utilizado deber estar en soporte de solo lectura (CD, DVD). En dicho soporte se debern tener

programas especficos para realizar cada una de las tareas que conlleva la recoleccin de evidencias.

Programas para examinar procesos.

Programas para examinar el estado del sistema.

Programas para realizar copias bit a bit.

Las herramientas que se pueden utilizar son variadas y dependen del incidente, tipo de sistema y muchos otros factores. Se

pueden nombrar algunas a modo de ejemplo, entre las herramientas utilizadas que necesitan de un sistema operativo para

ejecutarse estn:

The Forensic ToolKit (Windows).

The Sleuth Kit y Autopsy (Unix-Linux).

The Forensic ToolKit, para su ejecucin necesita un sistema Windows, es una coleccin

de herramientas forenses para plataformas Windows, creadas por el equipo de

Foundstone.

En la imagen se puede ver el sitio desde donde se puede descargar:

The Forensic ToolKit

Esta herramienta recopila informacin sobre el ataque utilizando comandos y genera

informes y estadsticas del sistema de archivos a estudiar. Un ejemplo de los comandos utilizados, son los que se muestran en la

siguiente tabla.

Comandos de Forensic

COMANDO

FUNCIN

afind

Busca archivos por tiempo de acceso.

hfind

Busca archivos ocultos.

sfind

Busca datos ocultos en el disco duro distintos de los ficheros ocultos. Estos datos pueden usarse para ocultar

datos o software daino.

filestat

hunt

Muestra atributos de archivos.

Obtiene informacin sobre un sistema de usuarios, recursos compartidos y servicios.

The Sleuth Kit and Autopsy es un conjunto, cuyo autor es Brian Carrier, consiste en una coleccin de herramientas forenses para

entornos UNIX/Linux, que incluye algunas partes del conocido The Coroners ToolKit (TCT) de Dan Farmer.

Sleuth Kit and Autopsy

Entre sus caractersticas incluye funciones como registro de casos separados e investigaciones mltiples, acceso a estructuras

de archivos y directorios de bajo nivel y eliminados, genera la lnea temporal de actividad de los archivos (timestamp), permite