Professional Documents

Culture Documents

Actividad 1

Uploaded by

JDA8Original Title

Copyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

Actividad 1

Uploaded by

JDA8Copyright:

Available Formats

TERMINOS SOBRE SEGURIDAD INFORMTICA

QUE SON LOS HACKERS?

Un hacker es toda aquella persona que posee conocimientos en el rea de la informtica, capaz de

hacer una labor extraordinaria en el tema y capaz de realizar muchas actividades desafiantes e

ilcitas desde un ordenador.

TIPOS DE HACKER SEGN SU CONDUCTA:

Hackers de sombrero blanco: Son los encargados de la seguridad de los sistemas informticos

Hackers de sombrero negro: Se infiltran en redes y computadoras con fines maliciosos.

Crackers: Su fin adems de incrustar virus, malware y robar datos o contraseas es violentar

software original

QUE SON LOS VIRUS?

Son programas maliciosos (malware) que infectan otros archivos del sistema con la intencion de

modificarlos o daarlos.

GUSANOS: El objetivo de este malware suele ser colapsar los ordenadores y las redes

informticas, impidiendo as el trabajo a los usuarios y afectar al mayor numero de usuarios

posibles

TROYANOS: Pueden eliminar ficheros o destruir la informacin del disco duro. Adems, son

capaces de capturar y reenviar datos confidenciales a una direccin externa.

QUE SON LAS EXTENSIONES DE LOS ARCHIVOS?:

La extensin de archivo es un grupo de letras o caracteres que acompaan al nombre del archivo y

en el caso de windows, podr servir para indicar su formato o qu tipo de archivo es.

PARA QUE SIRVEN LAS EXTENSIONES DE LOS ARCHIVOS?

Nos puede servir para indicarle al sistema con que aplicacin abrir cada tipo de archivo.

QUE SE DEBE HACER PARA VER LAS EXTENSIONES DE LOS ARCHIVOS?

Inicie el Explorador de Windows; para ello, abra cualquier carpeta. Haga clic en Organizar. Haga

clic en Opciones de carpeta y bsqueda. Haga clic en la ficha Ver. Desplcese hacia abajo hasta que

vea la opcin Ocultar las extensiones de archivo para tipos de archivo conocidos y haga clic en la

casilla para desactivar esta lnea. Haga clic en aceptar.

CUAL ES LA PGINA DEL MINISTERIO DE INDUSTRIA QUE INFORMA AL USUARIO

TANTO DE LOS ULTIMOS VIRUS COMO DE UTILIDADES DE DESCARGAS

GRATUITOS, ENTRE OTRAS COSAS?

www.incibe.es

PROXYS:

Un servidor proxy es un ordenador que sirve de intermediario entre un navegador web e Internet. El

proxy contribuye a la seguridad de la red. Los servidores proxy aumentan tambin la seguridad, ya

que pueden filtrar cierto contenido web y programas maliciosos.

DIRECCION IP:

Una IP Pblica es la direccin que te asignan empresas que dan acceso a Internet como Telefnica,

Vodafone, etctera, y sirve para identificarte dentro de Internet cuando te conectas. Aunque tambin

las hay fijas, es comn que estas IPs suelan ser dinmicas y vayan cambiando sin que te des cuenta

cada cierto tiempo.

PROTOCOLOS:

HTTP: Son las siglas de Hypertext Transfer Protocol, un protocolo de transferencia donde se

utiliza un sistema mediante el cual se permite la transferencia de informacin entre diferentes

servicios y los clientes que utilizan pginas web.

HTTPS: Es el Hyper Text Transfer Protocol con una S aadida al final, que hace referencia a

Secure Sockets Layer otro importante protocolo desarrollado para realizar transferencias de forma

segura en Internet usando nuestro navegador.

SPAM:

Se llama spam o correo basura a los mensajes no solicitados, no deseados o de remitente

desconocido y que son sumamente molestosos.

PHISING:

El phishing es un mtodo que los ciberdelincuentes utilizan para engaarle y conseguir que revele

informacin personal, como contraseas o datos de tarjetas de crdito y de la seguridad social y

nmeros de cuentas bancarias. Lo hacen mediante el envo de correos electrnicos fraudulentos o

dirigindole a un sitio web falso.

SPYWARE:

El spyware es un tipo de malware difcil de detectar. Recopila informacin sobre sus hbitos y su

historial de navegacin o informacin personal (como nmeros de tarjetas de crdito) y a menudo

utiliza Internet para enviar esta informacin a terceros sin su conocimiento.

MALWARE:

Es un tipo molesto o daino de software destinado a acceder a un dispositivo de forma inadvertida,

sin el conocimiento del usuario. Los tipos de malware incluyen spyware, adware (software

publicitario), phishing, virus...

IDS:

Un sistema de deteccin de intrusiones es un programa de deteccin de accesos no autorizados a un

computador o a una red.

HONEYPOTS:

Es una herramienta que se usa casi exclusivamente en el campo de la seguridad informtica. Su

funcin se basa en atraer y analizar ataques realizados por bots o hackers.

FIREWALL:

Un firewall es un dispositivo de seguridad de la red que monitoriza el trfico entrante y saliente y

decide si debe permitir o bloquear un trfico especfico en funcin de un conjunto de restricciones

de seguridad ya definidas.

REDES PEER TO PEER:

Es una red de computadoras en la que todos o algunas propiedades funcionan sin clientes ni

servidores fijos, sino que son serie de nodos con un comportamiento igual entre s. De all su

nombre red de pares o iguales.

NOTICIA RELACIONADA:

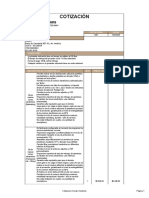

FECHA: 1/09/2017

MEDIO EN EL QUE ESTA PUBLICADO: Europa Press

RESUMEN: Las elecciones en Noruega son prximas pues son el 11 de septiembre, y aunque no

haya indicios de amenazas informticas el gobierno noruego ha decidido aumentar la seguridad de

los sistemas de recuento automtico de votos por escaneo ademas de usar el mtodo tradicional

(manual)

OPINION: Opino que es clave reforzar la seguridad de una fase tan crtica en unas elecciones como

puede ser el recuento de votos, asegurando as la democracia y un resultado fiel a la eleccin del

pueblo, por lo que, aunque la tecnologa haya facilitado este proceso de recuento, creo que es

necesario su aseguramiento.

PANTALLAZO:

You might also like

- Trabajo Voluntario de CCDocument3 pagesTrabajo Voluntario de CCÁlvaro Fernández GutiérrezNo ratings yet

- Trabajo Voluntario de CCDocument3 pagesTrabajo Voluntario de CCÁlvaro Fernández GutiérrezNo ratings yet

- Memoria ArduinoDocument8 pagesMemoria ArduinoJDA8No ratings yet

- Póster Trabajo OMGDocument1 pagePóster Trabajo OMGJDA8No ratings yet

- Proyecto Gran SimioDocument1 pageProyecto Gran SimioJDA8No ratings yet

- Codigos QRDocument4 pagesCodigos QRJDA8No ratings yet

- Trabajo Cultura Científica Unidad 6: NUEVAS TECNOLOGÍAS EN COMUNICACIÓN E INFORMACIÓNDocument14 pagesTrabajo Cultura Científica Unidad 6: NUEVAS TECNOLOGÍAS EN COMUNICACIÓN E INFORMACIÓNJDA8No ratings yet

- Células MadreDocument3 pagesCélulas MadreJDA8No ratings yet

- Codigos QRDocument6 pagesCodigos QRJDA8No ratings yet

- Información Edad MediaDocument6 pagesInformación Edad MediaJDA8No ratings yet

- Infografías Edad Media y RenacimientoDocument3 pagesInfografías Edad Media y RenacimientoJDA8No ratings yet

- Información RenacimientoDocument13 pagesInformación RenacimientoJDA8No ratings yet

- Actividad: Fósiles Por OviedoDocument1 pageActividad: Fósiles Por OviedoJDA8No ratings yet

- Debate Propiedad IntelectualDocument3 pagesDebate Propiedad IntelectualLucíaNo ratings yet

- Actividad 3: Derechos de AutorDocument3 pagesActividad 3: Derechos de AutorJDA8No ratings yet

- Actividad 2Document2 pagesActividad 2JDA8No ratings yet

- A Guide To REST and API Design eBook-LASDocument12 pagesA Guide To REST and API Design eBook-LASfcNo ratings yet

- Ejercicio Packet Tracer, Iniciarse en Las ACL S - NEWfly, Redes Cisco y Packet TracerDocument7 pagesEjercicio Packet Tracer, Iniciarse en Las ACL S - NEWfly, Redes Cisco y Packet TracerAlejandra CastilloNo ratings yet

- T1-Lab05 - Checmapoco CondoriDocument13 pagesT1-Lab05 - Checmapoco CondoriMiguel AngelNo ratings yet

- Virtual Home Office SetupDocument2 pagesVirtual Home Office SetupOliver AlvarezNo ratings yet

- CCNA Modulo 1 - ResumenDocument182 pagesCCNA Modulo 1 - ResumenAdrian Chavarria Cespedes0% (1)

- 01 - Cuestionario Viviendo en Línea FinalDocument15 pages01 - Cuestionario Viviendo en Línea Finalpiguimir57% (7)

- Programación Módulo 0967 Comunicaciones Industriales Nivel C.F. G.S. 2 º Automatización y Robótica IndustrialDocument31 pagesProgramación Módulo 0967 Comunicaciones Industriales Nivel C.F. G.S. 2 º Automatización y Robótica IndustrialantoniopanyNo ratings yet

- Practica#6 DesarrolloDocument10 pagesPractica#6 DesarrolloJudith SánchezNo ratings yet

- RedesDocument30 pagesRedesAderlyn OconNo ratings yet

- Redes de Transporte SDHDWDM y Sus Aplicaciones en Redes NGNDocument3 pagesRedes de Transporte SDHDWDM y Sus Aplicaciones en Redes NGNhender88No ratings yet

- S12 N7Document319 pagesS12 N7crojas9007No ratings yet

- 7.7.2.5 Lab - Gather Information From The CustomerDocument1 page7.7.2.5 Lab - Gather Information From The CustomerDigitales xdNo ratings yet

- Puertos más utilizados en OSDocument27 pagesPuertos más utilizados en OSDario SantanaNo ratings yet

- CCNASv1.1 - Chp08 - Lab B RMT Acc VPN - Student - En.es PDFDocument24 pagesCCNASv1.1 - Chp08 - Lab B RMT Acc VPN - Student - En.es PDFJUAN CARLOS BEDOYA MALAMBONo ratings yet

- Formato de ReactivosDocument2 pagesFormato de ReactivosDannyGuerreroNo ratings yet

- VPN Sitio A Sitio Usando Routers Linksys Por Banda Ancha Con IP DinámicaDocument6 pagesVPN Sitio A Sitio Usando Routers Linksys Por Banda Ancha Con IP DinámicaCarlos BordoniNo ratings yet

- Appliance Untangle Firewall, Proxy y VPNDocument59 pagesAppliance Untangle Firewall, Proxy y VPNdanielpalacio92No ratings yet

- Aguilar Rodriguez Junior Anderson Examen Parcial Telematica 2021-bDocument2 pagesAguilar Rodriguez Junior Anderson Examen Parcial Telematica 2021-bJunior Aguilar RodriguezNo ratings yet

- UTEL Redes de Computadoras S4Document2 pagesUTEL Redes de Computadoras S4Alejandro Garcia100% (1)

- MPI-6.3.Especificaciones Tecnicas VOZ DATOSDocument34 pagesMPI-6.3.Especificaciones Tecnicas VOZ DATOSDany BarajasNo ratings yet

- Envío masivo correo electrónicoDocument2 pagesEnvío masivo correo electrónicoNelson PinedaNo ratings yet

- Practica 2.2.13 - 19030313Document7 pagesPractica 2.2.13 - 19030313Dante CamachoNo ratings yet

- Texto Denwa Comunicaciones Convergentes - Módulo 5 IPPBXDocument23 pagesTexto Denwa Comunicaciones Convergentes - Módulo 5 IPPBXGuillermo Arreola FernandezNo ratings yet

- Sistema de intercomunicación para viviendaDocument17 pagesSistema de intercomunicación para viviendaDiego Chunga ZapataNo ratings yet

- Infraestructura TI importancia empresasDocument5 pagesInfraestructura TI importancia empresasGrismeili GilNo ratings yet

- RipEX Data A4 EsDocument4 pagesRipEX Data A4 EsEleazar DavidNo ratings yet

- Informe Lab #2 - Laboratorio de RedesDocument7 pagesInforme Lab #2 - Laboratorio de RedesSergio CastellanosNo ratings yet

- Semana 10 - RedesDocument12 pagesSemana 10 - RedesRonny PeñarandaNo ratings yet

- PlanGlobal TelefoniaIPDocument5 pagesPlanGlobal TelefoniaIPA SystemNo ratings yet

- Practica 1Document8 pagesPractica 1Erick Santiago Guillaumin PerezNo ratings yet