Professional Documents

Culture Documents

02 FCT Out Tic 181003 PDF

Uploaded by

anirudhaOriginal Title

Copyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

02 FCT Out Tic 181003 PDF

Uploaded by

anirudhaCopyright:

Available Formats

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.

ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 1 de

la prestación del servicio y/o entrega del bien (FCT) Versión 3

168

FICHA DE CONDICIONES TÉCNICAS ESENCIALES PARA LA

Fecha 03/10/18

PRESTACIÓN DEL SERVICIO Y/O ENTREGA DEL BIEN (FCT)

1. DENOMINACIÓN DEL BIEN O SERVICIO

Servicios de Tecnología de la Información y Comunicaciones (TIC) bajo la modalidad de

Outsourcing para la administración de la Infraestructura Tecnológica de la Entidad, incluidas

las actividades de administración, gestión, operación, monitoreo y control especializado de la

plataforma de Almacenamiento, Respaldo, Servidores, Aplicaciones, Bases de Datos,

Microsoft Office 365, Cloud Services, Seguridad Informática y de la Información, SOC, Redes

LAN y Redes Inalámbricas, Correo Electrónico, servicio de administración del Centro de

Cómputo de la Sede Nacional, servicios agregados y conexos, para el Instituto Colombiano

de Bienestar Familiar (ICBF).

2. CÓDIGO ESTÁNDAR DE PRODUCTOS Y SERVICIOS DE NACIONES UNIDAS

(UNSPSC, V.14.080)

Ítem Código Clase

Servicios de sistemas y

1 81111800 administración de

componentes de sistemas

2 81112000 Servicios de datos

Mantenimiento y soporte de

3 81112200

software

Mantenimiento y soporte de

4 81112300

hardware de computador

Servicios de administración de

5 81161500

acceso

3. UNIDAD DE MEDIDA

Servicio.

4. DESCRIPCIÓN GENERAL

El ICBF en su operación hace uso de las Tecnologías de Información y las Comunicaciones

para el cumplimiento de su objeto misional, el cual consiste en “(…) Trabajar con calidad y

transparencia por el desarrollo y la protección integral de la primera infancia, la niñez, la

adolescencia y el bienestar de las familias colombianas (…)”; apoyado en los recursos

tecnológicos propios y al servicio de la Entidad.

Para el ICBF los Servicios Tecnológicos son el conjunto de actividades y bienes informáticos

(activos) que buscan satisfacer cada una de las necesidades de los colaboradores de la

Entidad en el ámbito de la Gestión de las Tecnologías de la Información, el ICBF mediante la

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 2 de

la prestación del servicio y/o entrega del bien (FCT) Versión 3

168

Subdirección de Recursos Tecnológicos ofrece los servicios de centro de cómputo,

servidores, seguridad informática, almacenamiento, respaldos (backup), office 365,

aplicaciones, bases de datos, herramientas de gestión y monitoreo y administración de

licenciamiento, redes de área local (LAN), redes inalámbricas (WLAN), conectividad, parque

computacional, telefonía, mesa de servicio y soporte en sitio, certificados digitales y

videoconferencia, los cuales a su vez están conformados por:

- Arquitectura del servicio

- Inventario de bienes del servicio

- CI (Ítems de Configuración del Servicio)

- Configuraciones y parametrizaciones relacionados con los CI

- Personal a cargo del servicio

- Documentación (procedimientos, instructivos, formatos) del servicio o relacionados al

mismo.

- Procesos ITIL relacionados con el servicio

Actualmente el Instituto cuenta con una plataforma tecnológica en operación que garantiza la

disponibilidad permanente de servicios de comunicaciones de datos, voz, videoconferencia,

correo electrónico, acceso a internet, comunicaciones unificadas, Intranet, impresión, acceso

a aplicaciones, bases de datos y publicación de información en Internet para todas sus

dependencias y funcionarios.

La Dirección de Información y Tecnología (DIT) y sus dos Subdirecciones, son responsables

de promover el uso de las tecnologías que hagan más eficiente el cumplimiento de la misión

institucional y la utilización de los recursos físicos, humanos y financieros del ICBF; genera

lineamientos y estándares técnicos, y asiste a las diferentes dependencias ubicadas a nivel

nacional, (Regionales, Centros Zonales y Dependencias en asuntos de su competencia);

efectúa el proceso de evaluación técnica de las ofertas para las adquisiciones que se

requieran para garantizar la plataforma tecnológica y desarrollo informático óptimo para

soportar la operación del ICBF; establece normas y recomendaciones técnicas sobre los

sistemas de información y realiza el control de calidad a los servicios que soportan dichos

sistemas.

Teniendo en cuenta que los servicios ofrecidos por la Dirección de Información y Tecnología a

los colaboradores de la Entidad son de vital importancia para el cumplimiento de su

misionalidad, se requiere contratar bajo la modalidad de “Outsourcing” el servicio de

administración de la Infraestructura Tecnológica, de acuerdo con los siguientes servicios:

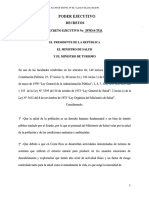

Figura 1: Servicios TIC – ICBF

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 3 de

la prestación del servicio y/o entrega del bien (FCT) Versión 3

168

SERVIDORES

SERVIDORES REDES

SOC LAN

ALMACENAMIENTO

ALMACENAMIENTO REDES LAN YWLAN

REDES WLAN

ADMINISTRACION CENTRO

BASE DE DATOS ADMINISTRACIÓN

DE COMPUTO

BASE DE DATOS

CENTRO DE CÓMPUTO

SOPORTE CENTRALIZADO

APLICACIONES

APLICACIONES TELEFONIA IP

MICROSOFT OFFICE 365

SEGURIDAD INFORMATICA

RESPALDOS

Y DE LA INFORMACION

SEGURIDAD INFORMÁTICA

RESPALDOS

Y DE LA INFORMACIÓN

CORREO ELECTRONICO OFFICE 365

HERRAMIENTAS DE

SERVICIOS DE NUBE - GESTIÓN, MONITOREO Y

AZURE ADMINISTRACIÓN

Con el fin de contar con personal especializado para la gestión y soporte de los servicios

relacionados en el gráfico anterior, el ICBF requiere la administración, gestión y monitoreo en

sus diferentes plataformas tecnológicas agrupadas de la siguiente manera:

Plataforma Base: Servidores, Almacenamiento y Servicio de Gestión y Monitoreo.

Sistemas de Información: Aplicaciones, Base de Datos.

Redes de Comunicaciones: Red LAN y Red Inalámbrica (WLAN) servicio a nivel

nacional administrado de manera centralizada.

Seguridad de TI: Seguridad Informática y de la Información, Respaldo y SOC (Security

Operation Center) para una gestión integrada de seguridad, operaciones, riesgos y

continuidad de TI en la plataforma tecnológica y garantizar la confidencialidad, integridad y

disponibilidad de la información, evitando y dando tratamientos a distintas amenazas

referentes a la seguridad.

Herramientas de Productividad y Nube: Microsoft Office 365 y Azure.

Centro de Datos y Data Center: Administración del Centro de Cómputo de la Sede de

Dirección General.

5. NORMATIVIDAD APLICABLE (específica para el servicio y/o bien)

EIA/TIA 606, estándar para la administración de los sistemas de cableado

estructurado.

EIA/TIA 942, estándar para diseño e instalación de centros de datos.

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 4 de

la prestación del servicio y/o entrega del bien (FCT) Versión 3

168

MARCOS DE REFERENCIA

ISO/IEC 20000, gestión de servicios de TI

ISO/IEC 27001, estándar para Sistemas de Gestión de Seguridad de la Información

ISO 9001, sistemas de gestión de calidad

ITIL, marco de referencia para la gestión de TI

COBIT, marco de referencia para el Gobierno de TI

PMI, marco de referencia para la gestión de proyectos

OSSTMM, (Manual de la Metodología Abierta de Testeo de Seguridad)

Modelo de privacidad y seguridad de la información del Estado Colombiano.

6. ESPECIFICACIONES TÉCNICAS DE LOS INSUMOS, BIENES, PRODUCTOS, OBRAS

O SERVICIOS A ENTREGAR

6.1 INTRODUCCIÓN

EL ICBF requiere que el Contratista suministre los servicios descritos en el numeral 6.6 de

este documento bajo la modalidad de Outsourcing sobre la infraestructura propia de la

Entidad, en los sitios (sedes) que se enuncian en la ficha de condiciones tecnicas donde hace

presencia el ICBF, partiendo de una Línea Base que se detallará a continuación en cada uno

de los servicios y en el Anexo– Línea Base Servicios TIC y ajustándose a los cambios que se

den en ésta, según la dinámica de las necesidades institucionales. El personal del

CONTRATISTA es el responsable de realizar la instalación, administración, operación,

mantenimiento, monitoreo y soporte de toda la plataforma tecnológica del ICBF, tanto propia,

como arrendada, o la dispuesta para la prestación de los servicios de acuerdo con lo

expuesto en el presente documento. El Contratista deberá contar con la infraestructura

necesaria para solventar la operación y atención de todos los servicios objeto de este contrato

(oficinas, recurso humano, recursos tecnológicos y de comunicaciones, etc.).

La prestación de los servicios a contratar se realizará bajo las buenas prácticas en

administración de servicios de outsourcing, además de lo mencionado en el numeral 5 -

Normatividad Aplicable en los marcos de referencia en su última versión.

La ejecución del contrato y el cumplimiento de las actividades y obligaciones contractuales se

llevarán a cabo en tres diferentes etapas (Transición, Operación y Entrega), las cuales

estarán a cargo del Contratista y se describen en el presente documento.

La estrategia para la prestación de los servicios de infraestructura y la calidad del servicio del

Contratista deberá contemplar los Acuerdos de Niveles de Servicios (ANS) para cada uno de

los servicios indicados para este contrato. La Entidad podrá definir ANS o modificar los

establecidos inicialmente en cualquier momento de la vigencia del contrato, según las

necesidades del ICBF y de común acuerdo con el Contratista, lo anterior con el fin de

garantizar la óptima prestación de los servicios. El cumplimiento de los ANS será verificado

por el ICBF en la revisión mensual de los informes de gestión presentados para cada uno de

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 5 de

la prestación del servicio y/o entrega del bien (FCT) Versión 3

168

los servicios por parte del Contratista. El no cumplimiento de los ANS generará el no pago

económico del servicio de acuerdo con los niveles de penalidad definidos en los mismos.

6.2 ALCANCE

El alcance del contrato se resume en administrar, gestionar y operar los servicios TIC

relacionados a continuación, que debe proveer el Contratista a nivel nacional, de acuerdo con

lo detallado en el presente documento y anexos:

Plataforma Base: Servidores, Almacenamiento y Servicio de Gestión y Monitoreo.

Sistemas de Información: Aplicaciones, Base de Datos.

Redes de Comunicaciones: Red LAN y Red Inalámbrica (WLAN) servicio a nivel

nacional administrado de manera centralizada.

Seguridad de TI: Seguridad Informática y de la Información, SOC (Security Operation

Center), Antivirus y Respaldo

Herramientas de Productividad: Correo Electrónico On- Premise y Office 365

Centro de Datos y Data Center: Administración del Centro de Cómputo de la Sede de

Dirección General y Administración de procesos y procedimientos del Data Center

Principal.

A fin de administrar, gestionar, operar y monitorear los servicios, el Contratista debe

contemplar con carácter obligatorio los requerimientos establecidos por parte del ICBF en el

presente documento y anexos, debe garantizar los servicios con la calidad ofertada y debe

garantizar el suministro de los elementos de hardware, software, activos y recursos que sean

detallados en el mismo y/o los que sean necesarios para el desarrollo de sus actividades.

Para cada uno de los servicios incluidos en el presente documento, se presenta la línea base

de acuerdo con las unidades definidas para cada servicio, así como su proyección de

crecimiento anual.

El ICBF podrá solicitar servicios adicionales por demanda relacionados con el objeto del

contrato, de acuerdo con las necesidades que surjan durante la ejecución del mismo. Dichos

servicios serán facturados por el Contratista de manera independiente a la facturación

mensual del contrato y podrán ser ajustados con los descuentos que se presenten por los

ANS aplicados en el mismo periodo y por servicios no prestados. El procedimiento para

proveer y pagar los servicios adicionales es el siguiente:

El ICBF presentará la solicitud en los comités operativos o ejecutivos con el fin de

validar y justificar la ejecución del servicio.

Solicitud de cotización por parte del supervisor del contrato al Contratista,

acompañada de las especificaciones técnicas del servicio a contratar y sus ANS, si

aplica.

El supervisor del contrato solicitará mínimo 2 cotizaciones de proveedores de los

servicios requeridos con iguales características técnicas a la cotización solicitada al

contratista, las cuáles se compararán con el fin de establecer el valor promedio de la

oferta.

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 6 de

la prestación del servicio y/o entrega del bien (FCT) Versión 3

168

El valor a pagar por el servicio adicional estará definido por el promedio de la oferta de

las cotizaciones realizadas.

La aceptación del servicio para puesta en funcionamiento se realizará mediante un

acta suscrita por parte del supervisor del contrato, previa confirmación de

cumplimiento integral de las condiciones técnicas solicitadas.

El pago de los servicios adicionales requeridos se realizará una vez éstos hayan sido

efectivamente prestados a la Entidad.

6.3 UBICACIÓN GEOGRAFICA PARA LA PRESTACION DE LOS SERVICIOS

El esquema de prestación de servicios tecnológicos se gestiona desde la Sede de la

Dirección General, ubicada en la ciudad de Bogotá en la Avenida Carrera 68 No. 64 C - 75 en

donde se encuentra el Centro de Cómputo y desde las instalaciones de la empresa IFX

Networks SAS ubicado en la Carrera 69 No. 25B – 44 oficina 815 Edificio WBP, donde

actualmente se encuentra alojado el Datacenter principal TIER III. De igual manera en la sede

de la Calle 57 No. 16 -35 donde actualmente se encuentran las instalaciones de la Dirección

de Información y Tecnología (DIT), la Subdirección de Recursos Tecnológicos (SRT) y la

Subdirección de Sistemas Integrados de Información (SSII).

https://drive.google.com/open?id=1PvgBuA65PGw7ARUydc-WQvmsf6Y&usp=sharing

Figura 2: Ubicación Sede Nacional, Datacenter Principal y Sede ICBF Calle 57.

Nota: El Datacenter principal está contratado hasta el 15 de diciembre de 2018 bajo el

Acuerdo Marco de Precios de Centro de Datos - Nube de Colombia Compra Eficiente, por lo

cual en la ejecución del contrato el Datacenter principal puede cambiar de ubicación.

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 7 de

la prestación del servicio y/o entrega del bien (FCT) Versión 3

168

6.4 CONSIDERACIONES GENERALES

6.4.1 Mejores Prácticas De ITIL

El ICBF requiere que el Contratista adopté las mejores prácticas de ITIL (como mínimo v3 -

2011), para la gestión del servicio y acompañé al ICBF en los procesos de implementación,

actualización y sensibilización de las gestiones durante todas las etapas del contrato. Así

mismo, deberá elaborar e implementar los procesos de gestión necesarios para la entrega y

soporte de los servicios, previa aprobación por parte del ICBF.

Figura 3: Gestiones de ITIL - ICBF

El Contratista durante todo el tiempo de ejecución del contrato deberá asignar un responsable

que asuma el rol ITIL para cada proceso. Los roles para cada proceso de ITIL deben cumplir

con los siguientes requisitos:

Los profesionales asignados a cada rol deberán estar certificados ITIL v.3 o superior.

No deben existir más de dos (2) roles ITIL asignados a una sola persona, con

excepción del Gestor de Cambios que no podrá asumir más de un rol.

Los roles son:

Gestor de Cambios.

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 8 de

la prestación del servicio y/o entrega del bien (FCT) Versión 3

168

Gestor de Capacidad.

Gestor de Niveles de Servicio.

Gestor de Continuidad.

Gestor de Disponibilidad.

Gestor de Riesgos.

Gestor de Incidentes

Gestor de Problemas

Gestor de Seguridad

Gestor de Requerimientos

Gestor Documental

6.4.2 Los Acuerdos de Nivel de Servicio (ANS)

Los Acuerdos de Nivel de Servicio (ANS) serán los descritos en el documento Anexo

Acuerdos de Niveles de Servicio de la Ficha de Condiciones Tecnicas, EL ICBF requiere

que El Contratista garantice la correcta implementación, configuración, administración y

seguimiento en las Herramientas de Monitoreo, Seguridad y/o Gestión necesarias para su

medición, adicionalmente, certificar la no manipulación de los resultados, el acceso, la

verificación y validación de los mismos.

Con el objeto que el ICBF pueda realizar los respectivos seguimientos y definir los no pagos

a que haya lugar por el no complimiento de los ANS, se requiere que El Contratista genere un

informe de ANS mensual para cada uno de los servicios, dado que a partir de la verificación

de este informe y mediante las herramientas de monitoreo, seguridad y/o gestión se

realizaran los seguimientos mensuales.

Dinámica para el cambio de los ANS y Línea Base de los Servicios:

Con el fin de mantener la calidad en la operación de los servicios de TI del ICBF, se

contempla durante la etapa de operación, la revisión trimestral de la definición de los ANS y

de la Línea Base de los servicios; esta revisión se realizará a través de los Comité Operativo y

Ejecutivo respectivamente, realizando el análisis técnico e impacto económico de dichos

cambios sobre la operación.

Si los ANS establecidos no reflejan la calidad de cada uno de los servicios requeridos por el

ICBF, estos serán replanteados, validados y aplicados de común acuerdo entre ICBF y El

Contratista. Para ello los ANS y su forma de medición podrán ser revisados cada tres meses

o cuando las necesidades del servicio así lo requieran. Cuando se presente una modificación

o inclusión de un ANS este tendrá dos (2) meses de estabilización, periodo durante el cual no

presentarán penalización.

6.4.2.1 Otras Consideraciones

El ICBF provee el licenciamiento de Software Base para todos los servicios, aplicaciones

y máquinas de escritorio y servidores de su plataforma tecnológica y continuará

proveyéndolo.

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 9 de

la prestación del servicio y/o entrega del bien (FCT) Versión 3

168

El ICBF suscribió en el año 2014 el contrato 1343 con la Unión Temporal Gestión Integral

Mesa ICBF, con plazo de ejecución hasta el 31 de julio de 2018, plazo que fue prorrogado

hasta 31 de diciembre de 2018 mediante la modificación No.3 de fecha 31 de julio de

2018, el cual suministra los servicios de mesa de servicio y soporte en sitio. Dentro de

dicho contrato el proveedor dispone el servicio de herramienta de Gestión Help People, a

través de la cual se gestionan los tickets de incidentes, requerimientos y controles de

cambios y soporta la base de conocimiento y el catálogo se servicio.

El ICBF podrá:

Solicitar en cualquier momento el cambio de cualquier miembro del equipo de trabajo del

Contratista cuando se presenten deficiencias técnicas, profesionales y de actitud en la

prestación del servicio o labor a su cargo, de acuerdo con los requerimientos, exigencias

y necesidades del ICBF.

Solicitar los soportes de la información relacionada en las hojas de vida de los

profesionales, técnicos y tecnólogos en sus diferentes roles y gestiones, para verificar las

competencias y calidad del personal del Contratista.

Considerar a todos los terceros, aliados y socios de negocio del Contratista, que

participen en la prestación de servicios objeto del presente documento, como personal del

Contratista, por lo cual El Contratista será el único responsable de las acciones que

realicen estos terceros.

6.5 ETAPAS

La ejecución de este contrato se desarrollará en tres (3) etapas. Las cuales se detallan a

continuación:

Figura 4: Etapas Outsourcing Servicios TIC - ICBF

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 10

la prestación del servicio y/o entrega del bien (FCT) Versión 3

de 168

6.5.1 ETAPA DE TRANSICIÓN ENTRADA

Alcance: EL CONTRATISTA realiza la recepción de los servicios TIC del Proveedor Actual

y/o del ICBF.

Duración de la Etapa: 2 meses

Descripción: En esta etapa El Contratista debe realizar y ejecutar el Plan de Transición de

Entrada para recibir los servicios por parte del proveedor saliente o del ICBF y realizar las

instalaciones y configuraciones necesarias para garantizar la continuidad en la operación de

todos los servicios objeto del contrato. El Plan de Transición de Entrada deberá estar

alineado con el plan de entrega del proveedor saliente. El Contratista tendrá el

acompañamiento del operador actual de TI y del ICBF para realizar el empalme requerido

para la migración de servicios, soluciones y ejecución de pruebas necesarias en el inicio de

operación de los servicios, de acuerdo con el plan con el objetivo de recibir cada uno de los

servicios y asumir la administración y operación de los mismos.

Los pagos se realizarán únicamente sobre los servicios recibidos a satisfacción por parte del

ICBF al finalizar la ETAPA DE TRANSICIÓN ENTRADA, por lo tanto, durante esta etapa no

habrá lugar a la generación de pagos al Contratista sobre servicios prestados. En esta etapa

se hará un pago asociado a la entrega y aprobación del Plan de Transición de Entrada.

Responsabilidades del Contratista: Tiene la responsabilidad de realizar el recibo de los

servicios TIC y prepararse para toda la operación de los mismos una vez se finalice el

contrato con el Proveedor Actual.

El CONTRATISTA debe:

Realizar la instalación de los servicios a partir de la línea base.

Garantizar la continuidad del servicio y tiempos de respuesta.

Configurar e instalar las herramientas que permitan la medición y monitoreo de los ANS.

Apoyar activamente la implementación y configuración de los ANS en la herramienta de

gestión de Mesa de Servicios.

El Contratista debe cumplir con los tiempos y documentos establecidos por el ICBF para el

recibo a satisfacción de los servicios. En caso de no contar con lo mencionado por parte del

Contratista por causas imputables al mismo, el ICBF no tramitará las facturas de la ETAPA

DE TRANSICIÓN hasta su entrega total y la supervisión del contrato procederá a tramitar el

Procedimiento para imposición de multas, sanciones y declaratorias de incumplimiento.

Lo anterior en aplicación del artículo 17 de la Ley 1150 de 2007.

Requerimientos para iniciar la etapa:

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 11

la prestación del servicio y/o entrega del bien (FCT) Versión 3

de 168

Documentos de legalización del contrato (Copia de Contrato, Pólizas de Garantía y

Designacion del Supervisor).

Acta de inicio del contrato.

Actividades:

Conocer las instalaciones e Infraestructura y la parametrización de ANS.

Verificar la línea base de software y la respectiva documentación técnica.

Planear la recepción de los servicios.

Elaborar y ejecutar el Plan de Transición de Entrada.

Recibir los servicios TIC mediante el procedimiento de control de cambios, que se debe

ejecutar en conjunto con el Proveedor Actual y/o el ICBF.

Configurar, medir y ajustar los ANS

Realizar seguimiento a la Línea Base.

Acoplarse a los procedimientos que ya se encuentren aplicados.

Entregables:

Plan de transición de entrada aprobado por la gerencia del proyecto y la Supervisión.

Informe donde se detalle el servicio de seguridad, diagrama de Red con dispositivos de

seguridad incluidos (Equipos de seguridad, Centro de Cómputo en Operación,

Servidores), mostrando su integración con los demás componentes de la red.

Plan de trabajo para la implementación de las Gestiones a nivel de proceso de las

Solicitudes de Usuarios, Incidentes, Gestión de Cambios y Problemas. (Nota: La

implementación de Incidentes y cambios debe finalizarse antes del inicio de la etapa de

Operación).

Herramientas de Gestión y monitoreo implementadas (instaladas, configuradas y

parametrizadas).

Servicio de Seguridad perimetral implementado (instalado, configurado y parametrizado).

Servicio de Backup implementado (instalado, configurado y parametrizado).

Pruebas de aceptación del esquema de soporte y administración de cada servicio.

Plan de gestión de calidad del servicio.

Acta de inicio de la administración de cada aplicación del ICBF que estarán a cargo del

contratista, incluyendo la documentación respectiva.

Actas de aceptación de entrada en producción de cada servicio debidamente firmadas por

las partes (Incluyendo el Operador, o Supervisión y las áreas involucradas), con sus

correspondientes manuales de instalación.

Otros informes solicitados por la supervisión.

Acta de aprobación de la etapa de transición, inicio de la etapa de Operación y estrategia

de entrada a operación de cada servicio.

El documento con el contenido que relaciona la siguiente Tabla - Consideraciones Etapa

Transición.

Tabla - Consideraciones Etapa Transición.

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 12

la prestación del servicio y/o entrega del bien (FCT) Versión 3

de 168

CAPITULOS COMPONENTES SUBCOMPONENTES

1. Información General

Definición de Objetivos.

Definición del alcance.

2. Compromisos

Transición Gradual.

Criterios de Entrada.

Entregables.

Criterios de Cierre y Finalización.

3. Plan de Trabajo y

Cronograma de Actividades

WBS - Estructura de Descomposición

del Trabajo o EDT

Actividades Claves

Hitos Claves

4. Componentes de la

Transición

Recursos Humanos – Presentación de

Equipo de Trabajo

Gestión de Proveedores

Transferencia de Activos

Logística y Transporte

Inventarios que salen y entran

Riesgos que se deben considerar

Continuidad del Negocio

Procesos del Negocio

Transferencia de Conocimiento

Identificar Entregables proveedores

que entran y que salen

Identificación de impacto de los

cambios.

5. Planes de Entrega de

Cada Servicio que deben

incluir:

Inventario de Hardware

Inventario de Software

Políticas de Administración

Políticas de Seguridad, estructura,

contraseñas, perfiles, accesos.

Configuración del Servicio en la Red

Alcance del Servicio

Estado Actual

Transferencia de Conocimiento

Entrega de Documentación

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 13

la prestación del servicio y/o entrega del bien (FCT) Versión 3

de 168

CAPITULOS COMPONENTES SUBCOMPONENTES

Planes que quedan pendientes.

Acta de Entrega de los servicios

Recurso Humano involucrado

Soportes, garantías, Obsolescencia.

Configuración Herramientas de

Monitoreo

Configuración de ANS

Verificación en la herramienta de

Gestión de Requerimientos,

Incidentes y Cambios al día.

Planes de Contingencia

Planes de Backup

6. Transición Técnica

(Mínimos de

Indisponibilidad)

NS (Network Services)-Servicios de

red

AMS (Application Management

Services) Servicio de Administración

de Aplicaciones

EOC (Enterprise Operation Center)

Centros de Operación

DCS (Distributed Computing Services)

Servicios de Computo Distribuidos

Security Management (Administración

de la Seguridad)

7. Plan de Migración de

servicios

Definir Lideres de ICBF, Proveedor

Actual y CONTRATISTA

Identificar Recursos (Humanos - Roles

Requeridos, Tiempo, Equipos,

Instalaciones, Técnicos)

Realizar identificación de riesgos para

la migración, plan de mitigación.

Realizar control de cambios

considerando todas las actividades

detalladas, los responsables, plazos

de ejecución, orden de prioridades,

relación entre los componentes del

centro de cómputo que se migrara,

prerrequisitos para levantar e instalar

los servicios.

Considerar impacto y tiempos de

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 14

la prestación del servicio y/o entrega del bien (FCT) Versión 3

de 168

CAPITULOS COMPONENTES SUBCOMPONENTES

ventanas de mantenimiento.

Considerar movimiento por fases sin

afectar la operación de los sistemas y

servicios misionales.

Conocer las recomendaciones de los

fabricantes de los equipos a migrar.

Establecer las condiciones y

prerrequisitos del Centro de Computo

y Data Center Principal, visitas, lista

de verificación.

Realizar listado de los servicios y la

manera en que se deberá hacer la

desinstalación y la instalación, definir

prioridades.

Definir personal y recursos requeridos

para la migración.

Definir accesos y autorizaciones sobre

el centro de cómputo y data center

principal y sobre los servicios a migrar

(Sistemas de Información, Directorio

activo).

Identificar la arquitectura de cada

componente: arreglo de redes, vlan,

arreglos de cluster, instalación del

almacenamiento, recomendaciones de

los fabricantes, recomendaciones de

los administradores, estructura de

carpetas, elementos compartidos,

arreglos de máquinas virtuales,

arreglos de máquinas físicas,

configuraciones de seguridad,

certificados digitales, firmas digitales,

publicación de aplicaciones y servicios

en Internet, registros de DNS.

Conectividad, instalación y

desinstalación de racks, Enclosures,

blade, torres

Verificar los planes de contingencia de

cada sistema de Información.

Contar con las herramientas de

backup necesarios para respaldar y

restaurar los backup.

Configurar e identificar los aspectos

asociados a la seguridad.

Verificación del

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 15

la prestación del servicio y/o entrega del bien (FCT) Versión 3

de 168

CAPITULOS COMPONENTES SUBCOMPONENTES

Software de

Infraestructura (DA,

Antivirus,

Actualizaciones).

Identificar criticidad

de aplicaciones y

aplicar plan de

contingencia para

cada uno.

Excepciones: En esta etapa no se penalizan ANS.

6.5.2 ETAPA DE OPERACIÓN

Alcance: EL CONTRATISTA realiza la operación de los servicios TIC del ICBF; Ver Figura 1:

Servicios TIC – ICBF.

Duración de la Etapa: 22 meses

Descripción: En esta etapa EL CONTRATISTA debe iniciar y garantizar la operación de

todos los servicios contratados, adicionalmente debe iniciar la medición de ANS y seguimiento

de la línea base.

Responsabilidades del Contratista: Una vez se termine la operación del proveedor saliente

EL CONTRATISTA tendrá la responsabilidad sobre la operación y la continuidad de los

servicios TIC del ICBF, velando por la disponibilidad y buen desempeño de los mismos.

EL CONTRATISTA debe:

a. Operar los servicios TIC

b. Realizar medición a ANS

c. Realizar seguimiento a la línea base

En esta etapa EL CONTRATISTA inicia la prestación de los servicios TIC, con el personal

capacitado y requerido para los mismos y con las condiciones técnicas solicitadas en este

documento para cada uno de los servicios; debe estar preparado para monitorear, administrar

y gestionar la infraestructura tecnológica de ICBF.

En el primer mes de operación, se miden ANS mas no se penalizan en caso de no cumplir los

niveles de servicio, lo anterior con el fin de estabilizar y realizar todos los ajustes sobre las

herramientas de gestión y personalizaciones de administración. En los meses siguientes, se

miden y penalizan los ANS en caso de no cumplir con los niveles del servicio pactados.

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 16

la prestación del servicio y/o entrega del bien (FCT) Versión 3

de 168

El Seguimiento de la Línea Base se realizará cada mes, con el fin de controlar el crecimiento

de las cantidades unitarias de cada uno de los servicios TIC, sin exceder las cantidades

totales descritas en este documento y de esta manera no poner en riesgo el estado financiero

del proyecto.

Esta etapa está distribuida en las siguientes fases:

Afinación de servicios y operación de los mismos (1 mes). En este período se

hará medición y seguimiento de ANS, sin embargo, no se presentarán penalizaciones

por este concepto.

o Finalización implementación y estabilización de los servicios (1 mes): En

este periodo opera y finaliza instalaciones de alta complejidad, además realiza

ajustes a los procesos y procedimientos del modelo de gestión.

o Implementación del SOC (4 meses): La implementación del servicio SOC es

a partir del inicio de la etapa de transición de entrada, sin embargo, no se

realizará pago por este servicio durante el periodo de implementación.

Nota: Se da un plazo de 4 meses para la implementación del SOC en el cual

no se aplicaran los ANS correspondientes a este servicio, lo cual no implica

que se amplié el tiempo de afinación, implementación y estabilización para los

demás servicios estipulados en este anexo, el cual no debe superar el mes

establecido en la etapa de operación.

Operación de los servicios, medición y penalización de ANS para cada uno de

los servicios, seguimiento línea base (21 meses).

Requerimientos para iniciar la etapa: EL CONTRATISTA deberá haber recibido los

servicios TIC en administración por parte del ICBF con apoyo del proveedor saliente y se

debe aprobar la finalización de la etapa de transición de entrada para iniciar la etapa de

operación.

Actividades:

Realizar el Acta de inicio de la etapa operación de los Servicios TIC del ICBF

Realizar y presentar la estrategia de administración, gestión y operación de todos los

servicios TIC del ICBF.

Realizar la medición y seguimiento de ANS de todos los servicios TIC.

Operación, administración, gestión y monitoreo de los servicios TIC con su

infraestructura:

Plataforma Base: Servidores, Almacenamiento y Servicio de Gestión y Monitoreo.

Sistemas de Información: Aplicaciones, Base de Datos.

Redes de Comunicaciones: Red LAN y Red Inalámbrica (WLAN) servicio a nivel

nacional administrado de manera centralizada.

Seguridad de TI: Seguridad Informática y de la Información, SOC (Security

Operation Center), Antivirus y Respaldo.

Herramientas de Productividad: Correo Electrónico On- Premise y Office 365

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 17

la prestación del servicio y/o entrega del bien (FCT) Versión 3

de 168

Centro de Datos y Data Center: Administración del Centro de Cómputo de la

Sede de Dirección General y Administración de procesos y procedimientos del

Data Center Principal.

Ver Figura 1: Servicios TIC – ICBF

Entregables:

Plan trabajo para la implementación y sensibilización de:

Gestión de Niveles de Servicios.

Gestión de Control de Cambios.

Gestión de Capacidad. (Que debe incluir plan de capacidad transversal para todos

los servicios a ejecutar durante el contrato).

Gestión de Continuidad

Gestión de Disponibilidad

Gestión de Riesgos

Gestión de Incidentes

Gestión de Seguridad

Ajustes a los procesos y procedimientos del modelo de gestión.

Ejecución Plan de Trabajo Implementación y Sensibilización de Procesos.

Acta Comité Operativo –Mensual.

Informe general del estado de cada uno de los servicios y ANS. Detallado en la

Tabla - Reportes Operación.

Informe financiero mensual.

Otros Informes por demanda de Operación.

Comité de control de cambios se realiza de acuerdo a lo establecido por el ICBF, el

Calendario se establece de manera Semanal y dando cumplimiento al procedimiento de

control de cambios, este tendrá un Informe mensual durante la operación del contrato. Se

revisará y hará seguimiento cada 3 meses al Monitoreo, ANS y línea Base.

Planes de Contingencia y ejecución del plan de capacidad se realizará y hará seguimiento

con una periodicidad semestral durante la ejecución del contrato

En esta etapa el contratista debe entregar como mínimo los informes que se relacionan a

continuación:

Tabla - Reportes Operación.

Servicio Descripción Periodicidad

Reporte de fallas de almacenamiento Por Demanda

Almacenamiento Informe de objetos y capetas compartidas para uso de

Por Demanda

los funcionarios del ICBF

Estadísticas de crecimiento de aplicaciones y Trimestral

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 18

la prestación del servicio y/o entrega del bien (FCT) Versión 3

de 168

Servicio Descripción Periodicidad

almacenamientos (NAS)

Reporte de consumo y disponibilidad de almacenamiento

Mensual

Reportes de Usuarios con permisos vigentes a las

carpetas por área funcional (según la estructura Mensual

organizacional de la Entidad)

Reporte de eventos inesperados máximo 24 horas luego

de presentarse el problema donde se identifique:

- Situación presentada, impacto.

Por Demanda

- Acciones Tomadas

- Reporte Tratamiento de Riesgo

- Tiempo de solución.

Informe resumen cambios realizados sobre el servicio

Mensual

durante el periodo.

Documentación de todas las aplicaciones, en el formato

Aplicaciones de hoja de vida de la aplicación y mantenerlo actualizado Mensual

mensualmente

Informe mensual sobre el comportamiento del

desempeño de las aplicaciones, disponibilidad, consumo

de recursos, estadísticas de consumo, tiempos de

respuesta y uso que incluya comportamiento estadístico

Mensual

de uso de y desempeño de aplicaciones, procesos que

consumen más recursos, páginas más pesadas, número

de usuarios, páginas más visitadas, tiempos de

respuesta, recomendaciones.

Diaria /

Semanal/ Por

Bitácora de backups realizados. Demanda

Backups

Relación de cintas enviadas a custodia Mensual

Mensual / Por

Reporte de fallos de backups Demanda

Reporte de eventos inesperados máximo 24 horas luego

de presentarse el problema donde se identifique:

- Situación presentada, impacto.

Por Demanda

- Acciones Tomadas

- Reporte Tratamiento de Riesgo

- Tiempo de solución.

Bases de datos Llevar bitácora de control de las bases de datos del

ICBF, incluyendo como mínimo crecimiento mensual,

incidentes, ejecución de backup, tareas automáticas,

análisis de errores y alertas. Se requiere generar alertas Mensual

automáticas a los líderes de las aplicaciones en el

momento en que no se encuentren disponibles las bases

de datos.

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 19

la prestación del servicio y/o entrega del bien (FCT) Versión 3

de 168

Servicio Descripción Periodicidad

Realizar pruebas de carga, estrés y seguridad para

dimensionar su capacidad y concurrencia de usuarios

sobre las bases de datos de los sistemas de información

Por Demanda

actuales y nuevos proyectos que se implementen durante

la duración del contrato. El proveedor debe proporcionar

software especializado para realizar estas labores.

Informe sobre el comportamiento de la base de datos que

incluya como mínimo: informe de bloqueos (deadlock),

recomendaciones y comportamiento estadístico de

Por Demanda

índices, recomendaciones para particionar tablas, vistas,

top 100 de sentencias que consuman más recursos,

recomendaciones.

Control de Cambios realizados en el Mes anterior. Se debe entregar

Mensual

cambios los 5 primeros días hábiles del mes.

O365.Exchange - Informe de Buzones, Grupos,

Contantes, Remote Mail Users, Buzones de Recursos y

Mensual

Compartidos, Creados, Desactivados, Eliminados y

Modificados en el periodo.

Correo O365.Exchange.OnPremise - Informe de Buzones

Electrónico Activados y Desactivados en el periodo, Resumen

Mensual

detallado de tamaño de buzones de correo y de

repositorios de logs, y tasas de crecimiento.

Plan de trabajo para planes de mejora autorizados por el

Por Demanda

ICBF.

Informe de estado de todas las herramientas usadas para

monitoreo y gestión suministradas o de propiedad del Mensual

ICBF y administradas por EL CONTRATISTA

Herramientas de Informe de Novedades, Incidentes y requerimientos,

monitoreo sugerencias y observaciones de las herramientas y la Mensual

infraestructura destinada para la misma.

Plan de trabajo para planes de mejora autorizados por el

Por Demanda

ICBF.

Reporte de eventos inesperados máximo 24 horas luego

de presentarse el problema donde se identifique:

- Situación presentada, impacto.

Por Demanda

- Acciones Tomadas

- Reporte Tratamiento de Riesgo

Centro de - Tiempo de solución.

computo Informe de actividades, programadas o no Mensual

Bitácora bajo la norma ISO 27000. Reporte de aires

acondicionados, temperatura, humedad, reporte de

gestión de Log: Mensual

Retención de log del Sistema Operativo

Análisis de Log (Acciones de Mejora)

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 20

la prestación del servicio y/o entrega del bien (FCT) Versión 3

de 168

Servicio Descripción Periodicidad

Control de Acceso

Procesamiento de Logs.

Plan de Capacidad

Plan de Continuidad

Gestión de

Plan de Riesgos

Riesgos y Semestral

Plan de Contingencia

Continuidad

Plan de Recuperación de Desastres

Plan de Mejoramiento

Informes forenses. Por Demanda

Estado del Firewall, ataques, configuraciones, VPN e

Mensual

incidentes y configuraciones de la solución financiera.

Reporte de Servidor Proxy, configuraciones y

Mensual

recomendaciones

Incidentes configuraciones y recomendaciones de

Mensual

seguridad

Reportes de análisis de riesgos y planes de

Bimensual

contingencia (descritos en el anexo técnico)

Informe sobre pruebas de penetración (descritos en el

Semestral

anexo técnico)

Informe de los sistemas de detección de intrusos de red,

host (servidor) e inalámbricos. Debe contener para cada

uno de los dispositivos instalados: política actualizada, Mensual

Seguridad eventos relevantes durante el periodo, recomendaciones

Perimetral y conclusiones.

Informe del firewall con políticas implementadas, cambios

realizados durante el periodo, recomendaciones y Mensual

conclusiones.

Informe del filtro de contenido (navegación internet) por

usuario y categorías. Funcionarios que incumplen la

Mensual

política. Sitios más visitados, descargas realizadas. Top

10 por categorías.

Registro de históricos de backup a nivel de la

configuración de los dispositivos que componen las Mensual

capas de seguridad

Listado de usuarios administradores de los dispositivos

Mensual

de seguridad

Listado de versiones y actualizaciones de los equipos

Mensual

que componen el esquema de seguridad

Resumen detallado de desempeño de los servidores,

nivel de utilización de memoria, CPU, discos, paginación, Mensual

Servidores y

red y disponibilidad

Controladores de

Reportes de disponibilidad de servicios de Autenticación

Dominio

y DNS y del estado de la replicación extraídos de Bimestral

las herramientas de monitoreo permanente (presentes en

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 21

la prestación del servicio y/o entrega del bien (FCT) Versión 3

de 168

Servicio Descripción Periodicidad

el Centro de comando) y/o de las necesarias para

sondear el estado de tales servicios.

Planes de redistribución de máquinas, recursos de

almacenamiento o construcción de clúster y arreglos de Por Demanda

alta disponibilidad.

Propuestas de redimensionamiento de hardware para

Trimestral

apoyar crecimiento o surgimiento de nuevos aplicativos

Reporte de Tickets abiertos, cerrados, pendientes para

Mensual

Servidores y DC

Reporte de políticas aplicadas a equipos, usuarios y

Por Demanda

servidores

Reporte de usuarios en el dominio

- Total de usuarios Mensual

- Creados

- Eliminados

- Actualizados y Modificados

Documentación de todos los servidores, en el formato de Mensual

hoja de vida y mantenerlo actualizado mensualmente

Reporte de eventos inesperados máximo 48 horas luego

de presentarse el problema donde se identifique:

- Situación presentada, impacto.

Por Demanda

- Acciones Tomadas

- Reporte Tratamiento de Riesgo

- Tiempo de solución.

Informe de actividades, programadas o no Mensual

Reporte de recepción del turno:

El operador del turno anterior debe informar al operador

que recibe, sobre las actividades que quedan pendientes,

incidentes y eventos especiales que han sucedido, para

Data center tener la información necesaria de la operación y dar Diaria

continuidad a las actividades en curso o pendientes. Los

operadores deben llenar un checklist de actividades, en

donde se registran las actividades realizadas durante el

turno

Bitácora bajo la norma ISO 27000. Reporte de aires

acondicionados, temperatura, humedad, reporte de

gestión de Log:

Retención de log del Sistema Operativo Mensual

Análisis de Log (Acciones de Mejora)

Control de Acceso

Procesamiento de Logs.

Entregar inventario de toda la infraestructura. Trimestral

Todos los

Entregar la documentación de la arquitectura y topologías

servicios Trimestral

actualizados de todos los servicios.

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 22

la prestación del servicio y/o entrega del bien (FCT) Versión 3

de 168

Servicio Descripción Periodicidad

Presentar planes de mantenimientos preventivos e

Por Demanda

informes de avance y ejecución de los mismos.

Mantener actualizado el inventario de toda la

Mensual

infraestructura de ICBF.

Descripción del estado actual de los servicios y planes de

Mensual

mejora por cada uno. Resumido.

Porcentaje de avance de proyectos por servicio con

Mensual

descripción breve.

Informes de Capacitación al personal de especialistas Por Demanda

Soporte y Tiempo de indisponibilidad de los servicios durante el

Mensual

monitoreo periodo.

Informe de Gestión Mensual Mensual

Redes LAN y Inventario de Hardware Mensual

WLAN Reporte de Direccionamiento Mensual

Topología lógica de red Mensual

Cloud Services Informe de Gestión Mensual Mensual

Los reportes harán parte de la operación de los Servicios y podrán ser solicitados en cualquier

momento, adicionalmente y de común acuerdo se podrán solicitar informes adicionales.

Excepciones:

En esta etapa se realizarán descuentos (no pago) en el caso de no cumplimiento en los ANS

por parte del CONTRATISTA, en caso de que el posible no cumplimiento sea atribuible a

consecuencias por parte de ICBF, se realizaran las correspondientes excepciones.

6.5.3 ETAPA DE TRANSICIÓN SALIDA

Alcance: EL CONTRATISTA realiza la entrega de los servicios al nuevo operador de

Infraestructura de los servicios TIC del ICBF; Ver Figura 1: Servicios TIC – ICBF.

Duración de la Etapa: 2 meses

Descripción: En esta etapa, El Contratista debe planear y ejecutar el Plan de Transición de

Salida (en paralelo a la etapa de operación), que debe estar alineado al plan de recepción del

Operador Entrante, con todos los servicios, su documentación e instalaciones requeridas. El

Contratista realizará el acompañamiento al Operador Entrante y al ICBF para garantizar el

empalme, migración de servicios y soluciones, ejecución de pruebas de inicio de operación de

los servicios y entrega de documentación, de acuerdo con el plan detallado definido

previamente en el Comité exclusivo para tal fin, en donde se detallarán las actividades a fin de

entregar cada uno de los servicios, la administración, documentación y operación. El plan

debe ser aprobado por el ICBF.

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 23

la prestación del servicio y/o entrega del bien (FCT) Versión 3

de 168

Responsabilidades del Contratista: La responsabilidad sobre la continuidad del servicio

será de EL CONTRATISTA, hasta que a través de la gestión de cambios se haga entrega de

la administración de la Infraestructura al nuevo operador y dicho cambio sea exitoso.

Requerimientos para iniciar la etapa:

Entrega de información de los servicios administrados.

Acta de inicio de la etapa de transición de salida

Actividades: Devolución y Entrega de los Servicios (los dos últimos meses de operación).

Ejecución del Plan de entrega de los servicios TIC.

Realizar la transición con el nuevo operador

Entregar los equipos, información, procedimientos, instalaciones, mejoras y demás

elementos a los cuales se encuentra obligado el contratista.

Entregables:

Acta de finalización del plan de entrega de los Servicios, aprobado por el ICBF.

Acta de terminación de cada uno de los servicios aprobado por el ICBF.

Entrega de la documentación de proyecto.

Excepciones: Esta etapa no exime al Contratista del no pago de los servicios por el no

cumplimiento de los ANS y del desarrollo normal de la operación descrito en la ETAPA DE

OPERACIÓN. Los dos meses de la etapa de transición de salida está incluidos en el tiempo

de la etapa de operación (es decir son periodos facturables) y el proveedor debe prestar los

servicios.

6.6 SERVICIOS

6.6.1 CENTROS DE CÓMPUTO

6.6.1.1 GENERALIDADES DEL SERVICIO

El ICBF cuenta con dos (2) centros de cómputo: un (1) centro de cómputo principal (en

adelante denominado Data Center Principal) provisto a través de un tercero (Administrado por

la empresa IFX Networks Colombia S.A.S, (se adquirió a través del acuerdo marco de precio

y dicho servicio cuenta con unas condiciones; actualmente es operado con un plazo hasta el

15 de diciembre de 2018, después de esta fecha el ICBF tendrá que realizarse una nueva

cotización para adquirir el servicio para los 15 días de la vigencia 2018 y la próxima vigencia

en modalidad de HOUSING.

En este Datacenter Externo se encuentran seis (6) rack en donde se disponen los equipos

que requieren alta disponibilidad, las aplicaciones y bases de datos, servidores de desarrollo,

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 24

la prestación del servicio y/o entrega del bien (FCT) Versión 3

de 168

pruebas y producción. Adicionalmente el ICBF cuenta con un (1) centro de cómputo

secundario (en adelante denominado Centro de Cómputo), ubicado en la Sede de la Dirección

General del ICBF (Avenida Carrera 68 No. 64 C - 75 de la ciudad de Bogotá), en este se

encuentran algunos equipos de comunicaciones, infraestructura de hyperconvergencia como

respaldo de aplicaciones misionales e infraestructura de servidores de desarrollo y pruebas.

6.6.1.2 ALCANCE

El alcance de este servicio es administrar el Centro de Cómputo de la Sede de la Dirección

General, con el fin de alojar el hardware y soportar los aplicativos y bases de datos de

producción, desarrollo y pruebas. El servicio de administración incluye la operación de la

infraestructura del Centro de Cómputo, debe contar con soporte, monitoreo y gestión en

modalidad 7X24X365; además de gestionar los servicios del Datacenter principal.

Este servicio incluye la operación, administración, gestión y soporte de los elementos

mencionados en la línea base de este servicio como UPS, tableros eléctricos regulados y no

regulados, sistema detección y extinción de incendios, aires acondicionados, CCTV, entre

otros.

Además, se requiere en calidad de servicio y durante toda la etapa de operación, 2 rack de

altura completa, disponibles para la Entidad, debidamente instalados y alojados en un centro

de datos para contingencia (denominado para este proceso como Data Center Alterno), estos

servicios deben cumplir con los siguientes requerimientos:

Circuitos eléctricos A+B de 4KVA

Un canal de datos de 30 Mbps de ancho de banda entre el datacenter principal de

ICBF y el centro de datos para la contingencia

Mínimo 24 conexiones de red disponibles para el ICBF.

El Centro de datos alterno deberá cumplir con las características certificadas de un

Data Center TIER III y debe estar ubicado en la ciudad de Bogotá y/o Cundinamarca.

6.6.1.3 OBJETIVO

Proveer los servicios de administración, gestión y monitoreo de los centros de datos del ICBF,

dedicados para la gestión de los servidores, aplicaciones y bases de datos que en este se

vayan a operar, con la flexibilidad, eficiencia, escalabilidad, redundancia y alta disponibilidad.

6.6.1.4 OBJETIVOS ESPECÍFICOS

Realizar actividades de monitoreo, gestión, mantenimiento preventivo y correctivo de la

infraestructura tecnológica para la prestación del servicio de centro de datos de acuerdo

con los requerimientos.

Realizar el levantamiento de requerimientos, implementación, pruebas, operación y

documentación que garantice el cumplimiento de ANS del servicio.

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 25

la prestación del servicio y/o entrega del bien (FCT) Versión 3

de 168

6.6.1.5 DESCRIPCIÓN DEL SERVICIO

El Centro de Cómputo de la Sede de la Dirección General puede clasificarse como un centro

de datos básico TIER I, este cuenta con control de acceso biométrico, sistema de CCTV

independiente con tres (3) cámaras, aires acondicionados de precisión de 6 toneladas,

sistema de extinción de incendios con agente FM200, transformador de aislamiento, UPS de

30 kva exclusiva para el centro de cómputo, piso falso, detectores de humedad, puerta de

salida con barra antipánico, pintura intumescente. Las descripciones de los equipos de estos

sistemas se relacionan en la Línea Base de este servicio. Cabe resaltar que actualmente

estos equipos no están cubiertos por garantía, sin embargo, se realizan mantenimientos

preventivos a los mismos de acuerdo a la periodicidad definida en los requerimientos del

servicio.

La temperatura adecuada que se debe mantener para los dispositivos informáticos deberá

oscilar entre 18º y 25º C (64,5º y 77º F), con una humedad relativa de entre 40 y 55%. Se

requiere monitorear las condiciones ambientales del Centro de Cómputo, así como de toda la

infraestructura alojada en éste.

6.6.1.6 LÍNEA BASE DEL SERVICIO

UPS 30 KVA marca APC

Dispositivo Marca Modelo Serial Capacidad

UPS APC GALAXY 3500 DE 30 KVA PS1108341280 30KVA

UPS 250 KVA marca Fenton

Dispositivo Marca Modelo Serial Capacidad

UPS Fenton FT - 33250 500120104210e4500001 250KVA

Dos Aires acondicionados marca Canatal de 5 toneladas cada uno

Tonelada

Dispositivo Marca Modelo Serial

s

Aire Acondicionado Canatal 6AD05WEBHGX 10-1103/C01/01A 5

Aire Acondicionado Canatal 6AD05WEBHGX 10-1103/C01/03A 5

Sistema de monitoreo ambiental NetBotz.

Dispositivo Marca Modelo Serial

Appliance APC Netbotz Rack Monitor 550 NBRK0550

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 26

la prestación del servicio y/o entrega del bien (FCT) Versión 3

de 168

Sistema de control de acceso al centro de cómputo

Dispositivo Marca Modelo Serial

SISTEMA DE CONTROL DE ACCESO SKTECO K20

Sistema de extinción

Dispositivo Marca Modelo Capacidad Tanque

SISTEMA DE EXTINCIÓN FENWALL FM-200 70 LB

Transformador de aislamiento

Dispositivo Marca Capacidad

Transformador Nacional 45KVA

Sistema de CCTV

Dispositivo Marca Modelo Serial

DVR Dahua DHI-HCVR4108HS-S2 1K0375BPAPWRG9N

Dispositivo Marca Modelo Serial

Cámara Hikvision DS-2CD2420F-IW 659339588

Cámara Hikvision DS-2CD2420F-IW 659339563

Cámara Hikvision DS-2CD2420F-IW 659339662

Sistemas de Apoyo Actividad Necesidad del servicio

Mantenimientos 4 Mantenimientos al Año (1 cada 3 meses)

UPS 30 KVA marca APC

Monitoreo Diario

Mantenimientos 4 Mantenimientos al Año (1 cada 3 meses)

UPS 250 KVA marca APC

Monitoreo Diario

Mantenimientos 4 Mantenimientos al Año (1 cada 3 meses)

Aires acondicionados

Monitoreo Diario

Mantenimientos 2 Mantenimientos al Año (1 cada 6 meses)

Sistema de extinción

Monitoreo Diario

Transformador de Mantenimientos 2 Mantenimientos al Año (1 cada 6 meses)

aislamiento Monitoreo Diario

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 27

la prestación del servicio y/o entrega del bien (FCT) Versión 3

de 168

Sistemas de Apoyo Actividad Necesidad del servicio

Sistema de control de Mantenimientos Semanal

acceso al centro de Monitoreo Diario

cómputo

Sistema de monitoreo Mantenimientos Semanal

ambiental NetBotz Monitoreo Diario

6.6.1.7 REQUERIMIENTOS DEL SERVICIO

Las actividades mínimas requeridas en la administración del centro de cómputo de la Sede de

la Dirección General son:

Mantener el Centro de Cómputo de la SEDE DE LA DIRECCIÓN GENERAL

organizado y libre de obstrucciones.

Revisión periódica de tableros eléctricos regulados y no regulados del centro de

cómputo.

Ajuste de cables y circuitos eléctricos, nivelación de cargas eléctricas cuando se

requieran.

Cambios (mano de obra) de circuitos eléctricos, acometidas eléctricas, tomas, breaker,

dispositivo de protección contra sobretensiones (DPS), fusibles u otros elementos de

los tableros eléctricos o acometidas del centro de cómputo cuando se requiera.

Limpieza de impurezas que se acumulan bajo el piso falso.

Aseo general del centro de cómputo de la sede de Dirección General, limpieza de

rack, piso y paredes.

Ingreso y conexión de rack nuevos cuando se requiera.

Inspección, ajuste del sistema de tierras, aterrizaje de racks y equipos del centro de

cómputo.

Conexión de equipos de cómputo o comunicaciones propiedad del ICBF o

acompañamiento a proveedores para el ingreso de equipos nuevos cuando se

requiera.

Interconexión (cross conection) de fibras y cables, UPS, incluyendo materiales y mano

de obra

Mantenimiento preventivo y/o correctivo de los equipos que se encuentran en el centro

de cómputo (transformador de aislamiento, aires acondicionados, sistemas

contraincendios, tableros eléctricos). La periodicidad mínima para los mantenimientos

preventivos es:

UPS: trimestral, 4 mantenimientos por año

Aires Acondicionados: trimestral, 4 mantenimientos por año

Sistema de extinción de incendios: semestral, 2 mantenimientos por año

Transformador de aislamiento: semestral, 2 mantenimientos por año

Transformador de aislamiento verificación de cargas: semestral, 2 por año, se

realizan en fechas diferentes a las programadas para los mantenimientos)

Limpieza de Impurezas: semestral, 2 jornadas de limpieza por año

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 28

la prestación del servicio y/o entrega del bien (FCT) Versión 3

de 168

Tableros Eléctricos regulados y no regulados: bimensual, 1 verificación cada dos

meses

Las anteriores actividades de administración se deben ejecutar periódicamente en

forma proactiva, esto con el ánimo de anticiparse a posibles daños o fallas que

puedan presentarse. En caso de presentarse un incidente que requiera el cambio

de alguna parte, este debe realizarse dentro de los 10 días hábiles siguientes al

reporte de la necesidad.

Identificación de servidores, equipos de cómputo y comunicaciones, así como su

marquillado con nombre, dirección IP y placa de inventario, marquillado de patch

panel y patch cord.

Manejo (registro, actualización, seguimiento y reporte) de inventario de los todos

los equipos de cómputo, comunicaciones y demás equipos que se encuentran

dentro del centro de cómputo.

Elaboración y actualización mensual de diagramas de red, diagramas de

interconexión de equipos y diagramas unifilares.

Administración y gestión de permisos de ingreso de personal (asignación de

usuarios) al centro de cómputo de Dirección General.

Implementación de una bitácora electrónica de registros de acceso (de personal y

equipos) del centro de cómputo de la sede de Dirección General.

Socializar los procedimientos para el ingreso y salida de personas y equipos del

centro de cómputo del ICBF, así como los formatos que se utilizarán para este fin.

El ICBF requiere en cuanto a seguridad física, que:

Se implemente como mínimo controles físicos de registro de ingreso de personal

autorizado tales: Control de acceso biométrico, bitácora electrónica de registros y

cámaras de video (tipo domo con infrarrojo).

Para el centro de cómputo se requiere la instalación de ocho (8) cámaras así:

Una (1) instalada en cada pasillo (para un total de 4 pasillos), una (1) visualizando

la puerta de acceso y una (1) visualizando el pasillo de acceso al centro de

cómputo, una (1) visualizando el cuarto de UPS y una (1) cámara para exteriores

visualizando el acceso al cuarto de baterías de la UPS.

Las cámaras deben ser IP, como mínimo deben tener las siguientes

características:

o Tipo Domo

o Resolución de 5mp

o Con sensor de imagen,

o Iluminación a Color,

o Grabación para el día y la noche,

o Compresión de video H.265, H.264.

o Software del cliente o navegador web

o Protocolos: TCP / IP, UDP, ICMP, http, https, FTP, DHCP, DNS, DDNS,

RTP, RTSP, RTCP, PPoE, NTP, UPnP, SMTP, SNMP, IGMP, 802.1X,

QoS, IPv6

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 29

la prestación del servicio y/o entrega del bien (FCT) Versión 3

de 168

o Grabación con la detección de movimiento para una duración de minimo 3

meses.

El mantenimiento de las cámaras de video durante la ejecución del contrato estará

a cargo del Contratista.

Cumplir los procedimientos y normas de seguridad descritas para Centros de

Cómputo. (Norma TIA-942)

6.6.1.8 RECURSO HUMANO Y PERFILES

Ver Anexo - Perfiles Profesionales Requeridos de la ficha de condiciones tecnicas

6.6.1.9 ANS

Ver Anexo– Acuerdos de niveles de servicio de la ficha de condiciones tecnicas

6.6.2 SERVIDORES

6.6.2.1 GENERALIDADES DEL SERVICIO

El ICBF cuenta con una plataforma de servidores físicos, virtuales y en cloud, en arquitecturas

de alta disponibilidad y redundancia, en infraestructura tradicional, convergente e

hyperconvergente que soportan los servidores de bases de datos, aplicaciones y

herramientas de gestión en todos sus ambientes. La infraestructura de controladores de

dominio Windows esta centralizada desde la cual se administra los servicios de toda la

plataforma de Directorio Activo (DA), Dynamic Host Configuration Protocol (DHCP), File

Server, FTP Server, Terminal Server y Domain Name System (DNS). La plataforma de

telefonía IP está conformada por 10 servidores donde se centralizan los servicios unificados

de telefonía IP a nivel Nacional y se cubren 7.500 extensiones.

6.6.2.2 ALCANCE

EL ICBF requiere la administración, gestión, operación, monitoreo, control y mantenimiento de

la plataforma de servidores físicos, virtuales y en cloud, en arquitecturas de alta disponibilidad

y redundancia, en infraestructura tradicional, convergente e hyperconvergente, así como la

ejecución de todas las tareas recurrentes, programadas y no programadas para mantener en

estado de operación óptima la plataforma de servidores que soportan servicios, aplicaciones y

bases de datos del ICBF. La plataforma de servidores debe estar disponible, administrada,

monitoreada y en operación 7X24X365. De igual forma se requiere la administración,

monitoreo, ejecución de actualizaciones y garantizar la adecuada operación de los servicios

de Directorio Activo, Dynamic Host Configuration Protocol (DHCP), File Server, FTP Server,

Terminal Server y Domain Name Service (DNS).

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 30

la prestación del servicio y/o entrega del bien (FCT) Versión 3

de 168

Además, se requiere la administración, gestión y operación de la plataforma central de

servidores de telefonía IP, los cuales cumplen con los roles de servicios unificados de consola

automática, mensajería unificada, servidor de fax, comunicaciones unificadas, tarificación de

llamadas, base de datos, correo de voz y sistema de PBX.

El Contratista deberá tener capacidad para administrar con el recurso humano profesional y

técnico requeridos el servicio de servidores con una capacidad mínima, así:

SERVICIO COMPONENTE UNIDAD DE MEDIDA CANTIDAD

Número de Servidores Físicos

Físico 170

administrados en capacidad de Operación.

SERVIDORES Virtual Número de Servidores Virtuales

440

administrados en capacidad de Operación.

Servidores de Administración, gestión monitoreo y

Telefonía IP y operación centralizada de servidores y 10

Sistema PBX sistema PBX

Entregar en calidad de servicio y durante toda la etapa de operación, infraestructura de

procesamiento con mínimo 4 servidores (deben ser Tipo Rack), cada uno con las siguientes

características mínimas: 2 procesadores de 2.8 Ghz, 10 núcleos, memoria 512 Gigas,

almacenamiento interno mínimo de 300 GB, debidamente instalada y funcionando en alguna

de las ubicaciones mencionadas por el ICBF en la ciudad de Bogotá. Para la conectividad se

debe proveer mínimo 4 puertos SPF + por servidor (2 para LAN y 2 para SAN). El tipo de

conectividad de los servidores en calidad de servicio debe ser por fibra SPF +, con velocidad

mínima de 10 Gb. Se requieren 2 Switchs LAN cada uno con un mínimo de 16 puertos SPF +

licenciados. Se debe suministrar como servicio los switches LAN y SAN requeridos para

poner en funcionamiento e interconectar la infraestructura de almacenamiento y

procesamiento entre el data center alterno y el data center principal; se aclara que deben ser

compatibles con los puertos SFP + de cada servidor. En la implementación de la

infraestructura como servicio el Contratista debe tener en cuenta todos los equipos necesarios

para que los servidores y la infraestructura como servicio de almacenamiento quede en

operación, incluido el licenciamiento del sistema operativo de los servidores (que es Windows

server 2012 R2 Data Center por servidor) y los switches LAN y SAN requeridos para poner en

funcionamiento e interconectar las soluciones de almacenamiento y procesamiento entre el

data center alterno y el data center principal.

6.6.2.3 OBJETIVO

Antes de imprimir este documento… piense en el medio ambiente!

Cualquier copia impresa de este documento se considera como COPIA NO CONTROLADA

PROCESO ADQUISICIÓN DE BIENES Y SERVICIOS F1.P3.ABS 02/05/18

FORMATO - Ficha de condiciones técnicas esenciales para

Página 31

la prestación del servicio y/o entrega del bien (FCT) Versión 3

de 168

Realizar la administración, gestión, operación, monitoreo, control y mantenimiento de la

plataforma de servidores físicos, virtuales y en cloud del ICBF

6.6.2.4 OBJETIVOS ESPECÍFICOS

Mantener el control y la disponibilidad de los servidores físicos, virtuales y en cloud de

la plataforma del ICBF

Realizar el mantenimiento preventivo y correctivo de los sistemas operativos y

herramientas base para el buen funcionamiento de los mismos, aplicaciones y bases

de datos que en ellos se ejecutan.

Mantener actualizada la plataforma y realizar la aplicación de políticas de seguridad

para conservar la estabilidad, disponibilidad y seguridad de la plataforma de servidores

del ICBF

6.6.2.5 DESCRIPCIÓN DEL SERVICIO

El ICBF cuenta actualmente con 403 servidores de los cuales 82 son físicos y se encuentran

distribuidos en el Centro de Cómputo de la Sede de la Dirección General, el Data Center

Externo y las 33 sedes regionales a nivel nacional. Los 321 servidores virtualizados son a

través de la herramienta de virtualización Hyper-V de Microsoft y se encuentran alojados en

los servidores físicos ubicados en el Datacenter, Centro de cómputo, en las 33 sedes

regionales a nivel nacional y en plataforma cloud y 8 servidores son los que soportan el