Professional Documents

Culture Documents

Manual de Wireshark

Uploaded by

Jhairo RosalesCopyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

Manual de Wireshark

Uploaded by

Jhairo RosalesCopyright:

Available Formats

Wireshark.

Analiza el trfico de una red Wireshark (antes llamado Ethereal), es un analizador de protocolos utilizado para realizar anlisis y solucionar problemas en redes de comunicaciones para desarrollo de software y protocolos, y como una herramienta didctica para educacin. Es un sniffer que te permite capturar tramas y paquetes que pasan a travs de tu interfaz de red. Cuenta con todas las caractersticas estndar de un analizador de protocolos. Cmo instalar wireshark Para instalar wireshark en Ubuntu, abrimos el terminal (Aplicaciones/Accesorios/Terminal) y escribimos lo siguiente: sudo apt-get install wireshark Una vez instalado, encontraremos wireshark en Aplicaciones/Internet/Wireshark.

Funcionamiento de wireshark Para empezar a capturar paquetes nos dirigimos a Capture/Interfaces. Aparecer entonces una lista de nuestros interfaces de red.

Pulsando el botn Start de una de las interfaces, empezaremos a capturar paquetes de esa tarjeta de red. Para detener la captura haremos clic sobre Capture/Stop. En la ventana principal de la aplicacin aparecern entonces los paquetes capturados.Wireshark muestra la informacin capturada en tres secciones principales.

En la primera seccin aparece un listado de los paquetes capturados con su informacin ms relevante. En la segunda seccin podemos observar los detalles del protocolo seleccionado en la seccin 1. En la ltima seccin se muestran los paquetes en bruto, es decir, tal y como fueron capturados por la tarjeta de red. Filtrando paquetes con Wireshark Como la informacin obtenida puede ser muy grande, podemos filtrar los paquetes para mostrar slo aquellos que cumplen los requisitos indicados. Para filtrar paquetes debemos dirigirnos a Capture/Options y escribir el filtro que queramos en Capture Filter.

Veamos a continuacin algunos ejemplos de filtros. Para filtrar paquetes en base a una direccin IP o nombre de equipo se utiliza la palabra reservada

host. Por ejemplo, si quiero capturar solamente el trfico que vaya hacia o desde la direccin IP 192.168.1.1, escribira lo siguiente: host 192.168.1.1 Voy a capturar, por ejemplo, los paquetes que se enven o se reciban desde la direccin IP 217.76.156.108. Esta IP corresponde al servidor que contiene mi pgina web (www.alejandrox.com). As pues, voy a Capture/Options y escribo host 217.76.156.108 en Capture Filter. Pulso a continuacin sobre el botn Start para comenzar a capturar paquetes. Si ahora voy a la direccin www.alejandrox.com, podr ver que Wireshark comienza a mostrar una lista de paquetes. En la imagen (clic para agrandar) he seleccionado un paquete capturado. Si observis detenidamente la informacin (abajo, en la tercera seccin), veris que el paquete contiene capturado contiene texto que aparece en la web.

Despus de la palabra reservada host podemos poner una direccin IP o el nombre de un equipo. Por ejemplo: host www.alejandrox.com Para filtrar los paquetes que tienen una direccin exclusivamente como origen podemos utilizar src host. Ejemplo. src host 192.168.1.1 O como destino: dst host 192.168.1.1 As mismo, es posible filtrar de acuerdo a la direccin de capa 2, es decir, la direccin MAC (en el caso de ethernet). Por ejemplo, para filtrar todo lo que tenga como destino ff:ff:ff:ff:ff:ff utilizariamos el siguiente filtro: ether host ff:ff:ff:ff:ff:ff

O podemos indicar si queremos que capture solo el trfico que tiene una direccin exclusivamente como origen o destino usariamos alguno de los siguientes: ether src 00:f9:06:aa:01:03 ether dst 00:f9:06:aa:01:03 Podemos incluir ms de una condicin en los filtros que utilicemos. Para ello nos ayudaremos de los operadores lgicos and, or y not. Por ejemplo, si queremos filtrar todos los paquetes que tengan como origen la direccin 192.160.1.1 y tengan como destino la direccin 192.160.1.2, utilizariamos el siguiente filtro: host src 192.160.1.1 and src 192.160.1.2 Filtros de display Otro tipo de filtros que podemos utilizar son los filtros de display, que son mucho ms completos y flexibles.Los filtros de display se escriben en el lugar en que se indica en la siguiente imagen. Una vez escrito el filtro, tan slo hay que pulsar sobre el botn Aplicar. Para eliminar el filtro hay que pulsar sobre el botn Limpiar.

Wireshark cuenta con un asistente para crear filtros de display. Si hacemos clic sobre el botn Filter, aparecer la siguiente ventana en la que aparecen algunos filtros ya predefinidos. Si queremos capturar, por ejemplo, todo el trfico HTTP, tendramos que seleccionar HTTP en la lista de filtros.

Para utilizar filtros de display tambin podemos hacer clic sobre el botn Expression. Aparecer entonces una ventana como la siguiente.

En esta ventana se muestran una lista enorme de campos para que seleccionemos aguno. As mismo, es necesario indicar como lo vamos a comparar usando la columna Relation y finalmente el valor con el que se ser comparado que se indica en Value. Descubriendo contraseas con Wireshark En mi pgina web he creado un pequeo formulario en el que hay que rellenar dos campos, nombre de usuario y contrasea. El formulario lo podis ver en la siguiente direccin: www.alejandrox.com/validacion.htm En mi red de rea local sospecho que hay varios usuarios que estn conectndose a esa pgina introduciendo su nombre de usuario y contrasea. Vamos a ver cmo podramos capturar la contrasea que escriben en el campo Password muy fcilmente con Wireshark.

En primer lugar empezamos a capturar tramas con Wireshark y esperamos un tiempo prudencial hasta que pensemos que alguien se ha conectado ya a la pgina y escrito su contrasea. En mi caso he capturado ms de 10000 paquetes en total, ya que hay otros ordenadores de la red que estn transmitiendo y recibiendo paquetes. As pues, tengo que filtrar paquetes de alguna forma para lograr mi propsito. Lo primero que se me ocurre es filtrar paquetes HTTP. As pues, escribo http en Filter (filtro de display). De esta forma obtengo un total de 140 paquetes, as que tengo que filtrar an ms la informacin. Lo siguiente que se me ocurre es obtener la direccin IP de www.alejandrox.com para filtrar los paquetes que van dirigidos a esa direccin. Cmo obtengo la direccin IP de www.alejandrox.com? Pues muy sencillo, con un simple ping a www.alejandrox.com: ping www.alejandrox.com Haciendo un ping obtengo la direccin IP 217.76.156.108. Voy ahora a Wireshark y escribo el siguiente filtro: http and ip.dst==217.76.156.108. ! Ahora salen tan slo tres tramas!. Examino la informacin de las 3 tramas y me encuentro con esto:

Ya he obtenido la contrasea! (salamandra). Obviamente la contrasea la he podido averiguar porque se transmite en texto plano sin ningn tipo de codificacin y a travs de una pgina no segura. La cosa sera muy diferente si sta fuera encriptada por la red Veamos otro ejemplo. En la red del aula en la que imparto clases hay un servidor de ficheros con IP 192.168.1.254. Voy a copiar un documento de texto plano, que tengo en mi ordenador, a una carpeta del servidor. Se trata de averiguar con Wireshark el

contenido de dicho fichero de texto (sin abrirlo, claro). As que en pongo en marcha Wireshark, copio el documento de texto a una carpeta del servidor y a continuacin detengo la captura de tramas.A continuacin filtro las tramas para que slo se me muestren aquellos paquetes que van dirigidos a la direccin 192.168.1.254. ip.dst==192.168.1.254 Examinando la lista de paquetes en Wireshark, observo que en la columna Info aparece Write and Request. Hago clic sobre el paquete y observo, que en la seccin inferior, aparece el contenido del documento de texto (en un lugar de la mancha.)

You might also like

- GuíaBurros: Redes Locales: Todo lo que debes saber para montar una red localFrom EverandGuíaBurros: Redes Locales: Todo lo que debes saber para montar una red localRating: 4 out of 5 stars4/5 (4)

- 3.1. Intro WirehsarkDocument9 pages3.1. Intro WirehsarkCQ JoseNo ratings yet

- Sniffing Con Wireshark PDFDocument10 pagesSniffing Con Wireshark PDFjhonelfenix7828No ratings yet

- Prac1 WiresharkDocument9 pagesPrac1 WiresharkAdrian TorresNo ratings yet

- Cómo Identificar El Abuso de La Red Con WiresharkDocument25 pagesCómo Identificar El Abuso de La Red Con Wiresharkel_intrusoNo ratings yet

- LABORATORIO DE TCP - En.esDocument20 pagesLABORATORIO DE TCP - En.esAndres David Contreras LopezNo ratings yet

- Practica 08Document7 pagesPractica 08Eduardo GarciaNo ratings yet

- Actividad - Semana 4 - Redes de Computadoras 1Document7 pagesActividad - Semana 4 - Redes de Computadoras 1eliNo ratings yet

- Manual Basico WIRESHARKDocument11 pagesManual Basico WIRESHARKCarlos FloresNo ratings yet

- Instalación de Wireshark en CentOS 6Document13 pagesInstalación de Wireshark en CentOS 6marse2803No ratings yet

- 3.1.-Intro WirehsarkDocument9 pages3.1.-Intro WirehsarkwokerarmNo ratings yet

- Wire SharkDocument8 pagesWire SharkTaty MéndezNo ratings yet

- Act 09nov 03Document8 pagesAct 09nov 03Luis OnteroNo ratings yet

- WiresharkDocument5 pagesWiresharkFernando MendozaNo ratings yet

- Ataques en Redes LAN SniffingDocument6 pagesAtaques en Redes LAN SniffingAle TheiaNo ratings yet

- Tópicos Especiales WiresharkDocument17 pagesTópicos Especiales WiresharkDelvis Joel CruzNo ratings yet

- 1.laboratorio Introduccion WiresharkDocument12 pages1.laboratorio Introduccion WiresharkJimFredOcañaCornejoNo ratings yet

- SniffingDocument5 pagesSniffingSantiago PajueloNo ratings yet

- Redes de Computadora Semana 4Document11 pagesRedes de Computadora Semana 4Jairo Rodriguez SuazaNo ratings yet

- Analizar tráfico HTTP y HTTPS con WiresharkDocument7 pagesAnalizar tráfico HTTP y HTTPS con WiresharkRaúl MuñozNo ratings yet

- Laboratorio-1 WiresharkDocument11 pagesLaboratorio-1 WiresharkXavi RihirrimNo ratings yet

- Tutorial Wireshark PDFDocument6 pagesTutorial Wireshark PDFPaquito Rodríguez RodillaNo ratings yet

- P18 Uso de Wireshark para Ver El Trafico de La RedDocument10 pagesP18 Uso de Wireshark para Ver El Trafico de La Redalonso rodriguez bolonioNo ratings yet

- Using Wireshark To Examine HTTP and HTTPS TrafficDocument7 pagesUsing Wireshark To Examine HTTP and HTTPS TrafficDavid FernandezNo ratings yet

- Escape room WGIBSON soluciónDocument25 pagesEscape room WGIBSON soluciónBob DudeNo ratings yet

- Lab 6 Análisis de HTTP y HTTPSDocument7 pagesLab 6 Análisis de HTTP y HTTPSj.chamorro338No ratings yet

- Como Usar Telnet en Windows para Probar Puertos Cerrados Por El ISPDocument26 pagesComo Usar Telnet en Windows para Probar Puertos Cerrados Por El ISPAlex ASNo ratings yet

- Taller Wireshark ARP-SpoofingDocument10 pagesTaller Wireshark ARP-SpoofingMhila SethNo ratings yet

- Instalacion de Wireshark en GNU Linux Ub PDFDocument7 pagesInstalacion de Wireshark en GNU Linux Ub PDFWascar lopezNo ratings yet

- Capa de transporte, DNS y protocolos TCP y UDPDocument16 pagesCapa de transporte, DNS y protocolos TCP y UDPJHON EDISON DUARTE PINEDANo ratings yet

- WIRESHARK Introduccion - EspañolDocument8 pagesWIRESHARK Introduccion - EspañolxgshwNo ratings yet

- Protocolos TCP y HTTP analizados con WiresharkDocument18 pagesProtocolos TCP y HTTP analizados con Wiresharkcuastecomatenay67% (3)

- Captura de paquetes WiresharkDocument10 pagesCaptura de paquetes WiresharkMaxiQuiñonezNo ratings yet

- Manual WiresharkDocument14 pagesManual WiresharkAngel WhiterNo ratings yet

- Wireshark - TCP - v7.0Document8 pagesWireshark - TCP - v7.0Leonardo Andres Bertel TejadaNo ratings yet

- Sniffing de Red Clase23Document8 pagesSniffing de Red Clase23jeanNo ratings yet

- ICMP WiresharkDocument9 pagesICMP WiresharkJavii PradoNo ratings yet

- 10.6.7 Lab - Using Wireshark To Examine HTTP and HTTPS Traffic - ILMDocument7 pages10.6.7 Lab - Using Wireshark To Examine HTTP and HTTPS Traffic - ILMJhanssel HolguinNo ratings yet

- Wireshark: Análisis de tráfico y clavesDocument17 pagesWireshark: Análisis de tráfico y clavesObnoxious Naive100% (1)

- EscR Solucion CondeceroDocument19 pagesEscR Solucion CondeceroBob DudeNo ratings yet

- 10.6.7 Lab - Using Wireshark To Examine HTTP and HTTPS TrafficDocument8 pages10.6.7 Lab - Using Wireshark To Examine HTTP and HTTPS TrafficADRIAN FRANCISCO BARRANTES VASQUEZNo ratings yet

- Informes-Laboratorio de Seguridad Informática-Juan Camilo Correa ChicaDocument80 pagesInformes-Laboratorio de Seguridad Informática-Juan Camilo Correa ChicasuperbNo ratings yet

- Analizar tráfico HTTP y HTTPS con WiresharkDocument7 pagesAnalizar tráfico HTTP y HTTPS con WiresharkAlexis Salcedo CiezaNo ratings yet

- Lab 7 - TCP - JSilvaDocument14 pagesLab 7 - TCP - JSilvaJoseph SilvaNo ratings yet

- P19 Uso de Wireshark para Ver El Trafico de La RedDocument12 pagesP19 Uso de Wireshark para Ver El Trafico de La Redjorgarsan21No ratings yet

- 9.2.1.6 Lab - Using Wireshark To Observe The TCP 3-Way HandshakeDocument9 pages9.2.1.6 Lab - Using Wireshark To Observe The TCP 3-Way HandshakeAsistente OlimpiadasNo ratings yet

- S13.s2-Lab-Using Wireshark To Observe The TCP 3-Way HandshakeDocument8 pagesS13.s2-Lab-Using Wireshark To Observe The TCP 3-Way HandshakeEli HaredNo ratings yet

- Practica 2 Lab - Seguridad.aplicaciones - Web FCFM CVDocument16 pagesPractica 2 Lab - Seguridad.aplicaciones - Web FCFM CVjthonyNo ratings yet

- Wireshark LabDocument5 pagesWireshark LabCarlos OrtegaNo ratings yet

- P18 - Uso - de - Wireshark - para - Ver - El - Trafico - de - La - Red-Luis MartinDocument10 pagesP18 - Uso - de - Wireshark - para - Ver - El - Trafico - de - La - Red-Luis MartinLuismartin De La EncinaNo ratings yet

- Air CrackDocument8 pagesAir CrackLeira Nahitsirc IhcamilNo ratings yet

- 10.6.7 Lab - Using Wireshark To Examine HTTP and Https Traffic - Es XLDocument7 pages10.6.7 Lab - Using Wireshark To Examine HTTP and Https Traffic - Es XLErledy MarinNo ratings yet

- Reporte Practica 1 Laboratorio de RedesDocument6 pagesReporte Practica 1 Laboratorio de RedesChristian SotoNo ratings yet

- Del Moral Oliva. Ismael_P19Document12 pagesDel Moral Oliva. Ismael_P19islatorrrrNo ratings yet

- Practica 1 - IntroduccionDocument7 pagesPractica 1 - IntroduccionEva CarbajoNo ratings yet

- Taller 6 Wireshark TCP Handshake Diego RomeroDocument14 pagesTaller 6 Wireshark TCP Handshake Diego RomeroShaadNo ratings yet

- Awk y Otros ComandosDocument4 pagesAwk y Otros ComandosJhairo RosalesNo ratings yet

- FTP Servidor DebianDocument3 pagesFTP Servidor Debiancristian_v_vNo ratings yet

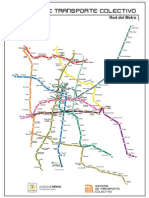

- Red Del Metro DFDocument1 pageRed Del Metro DFJhairo Rosales0% (1)

- Génesis GeekDocument2 pagesGénesis GeekJhairo RosalesNo ratings yet

- Escala evaluación profesores Conners cuestionarioDocument4 pagesEscala evaluación profesores Conners cuestionarioTeacher Agustin Alvear-BlauNo ratings yet

- Planeacion Quimica 11Document2 pagesPlaneacion Quimica 11guadalupe1617No ratings yet

- Bases Integradas AS022019 COMEDOR 20190314 184818 671Document88 pagesBases Integradas AS022019 COMEDOR 20190314 184818 671Trifon Barnet ChNo ratings yet

- Manual Del D.P. Parte General 5ta. Edic. 10-ACABADO-1Document274 pagesManual Del D.P. Parte General 5ta. Edic. 10-ACABADO-1lgallardovNo ratings yet

- Boletines de NotasDocument14 pagesBoletines de NotasJhenny Borda RodríguezNo ratings yet

- Funcionamiento del sistema circulatorio humanoDocument4 pagesFuncionamiento del sistema circulatorio humanokasanacaNo ratings yet

- Expresion Corporal en PRIMARIADocument4 pagesExpresion Corporal en PRIMARIAalejandroramospNo ratings yet

- Constru MarDocument2 pagesConstru MarLIBIA VANESSA PADILLA MIRANDANo ratings yet

- SIGO-lista de Verificación Estandares de SaludDocument289 pagesSIGO-lista de Verificación Estandares de SaludDiego GonzalezNo ratings yet

- Taller No 2 Cálculo DiferencialDocument4 pagesTaller No 2 Cálculo DiferencialEdgar I. CandelarioNo ratings yet

- Pruebas de Nourth Blot y Southrem Blot Laboratorio Clinico 5aDocument15 pagesPruebas de Nourth Blot y Southrem Blot Laboratorio Clinico 5aAlejandroCondoriHuamaniNo ratings yet

- TropismoDocument3 pagesTropismoFrancisco Romero VillaseñorNo ratings yet

- Secuencia Didáctica de Programacion Orientada A ObjetosDocument7 pagesSecuencia Didáctica de Programacion Orientada A ObjetosEnrique Rodriguez100% (2)

- Semana 12.2Document3 pagesSemana 12.2Tania Quispe VásquezNo ratings yet

- Plan de Ordenamiento Territorial de Cotopaxi EcuadorDocument258 pagesPlan de Ordenamiento Territorial de Cotopaxi EcuadorAntrés U Molina TapiaNo ratings yet

- TESIS Ucm-T26709 PDFDocument271 pagesTESIS Ucm-T26709 PDFQuinto PinaresNo ratings yet

- Habilidades InterpersonalesDocument6 pagesHabilidades Interpersonalesfamilia herrera gonzalesNo ratings yet

- Dimensiones Del Ser Humano Su-1Document3 pagesDimensiones Del Ser Humano Su-1Harry FlorezNo ratings yet

- Sonido y RuidoDocument12 pagesSonido y RuidoRenny GomezNo ratings yet

- Judd, Cyril - Pistolero Cade PDFDocument101 pagesJudd, Cyril - Pistolero Cade PDFDavid Farias MartinezNo ratings yet

- VERONELLI, Gabriela. (2016) - Sobre La Colonialidad Del Lenguaje. (Artículo)Document27 pagesVERONELLI, Gabriela. (2016) - Sobre La Colonialidad Del Lenguaje. (Artículo)EnderRojasNo ratings yet

- Informe de La EncuestaDocument9 pagesInforme de La EncuestaInversiones GuadalupeNo ratings yet

- Clasesdepalabras 2Document1 pageClasesdepalabras 2CatalinaNo ratings yet

- Psicologiapdf 41 El Triangulo Rescatador Victima Persecutor Implicaciones para Los ProfesionalesDocument8 pagesPsicologiapdf 41 El Triangulo Rescatador Victima Persecutor Implicaciones para Los ProfesionalesGioalejoNo ratings yet

- Presentación Reglas de Oro HseqDocument27 pagesPresentación Reglas de Oro HseqObed Acuña BaezaNo ratings yet

- YARA 2do INFORME YARA CARANAVI 2do TIMESTREDocument3 pagesYARA 2do INFORME YARA CARANAVI 2do TIMESTREKaren LiunelaNo ratings yet

- Práctica 4. - Óptica Geométrica (Parte I Características de Las Lentes)Document10 pagesPráctica 4. - Óptica Geométrica (Parte I Características de Las Lentes)Maria Fernanda González ArroyoNo ratings yet

- Legislacion Tarea 10Document4 pagesLegislacion Tarea 10anyeli johana herrera BentancourtNo ratings yet

- Guía Metodológica de Educación Primaria Intercultural BilingueDocument100 pagesGuía Metodológica de Educación Primaria Intercultural BilingueroseNo ratings yet

- Resumen de PlatonDocument4 pagesResumen de PlatonFrancisco Ramos CeronNo ratings yet